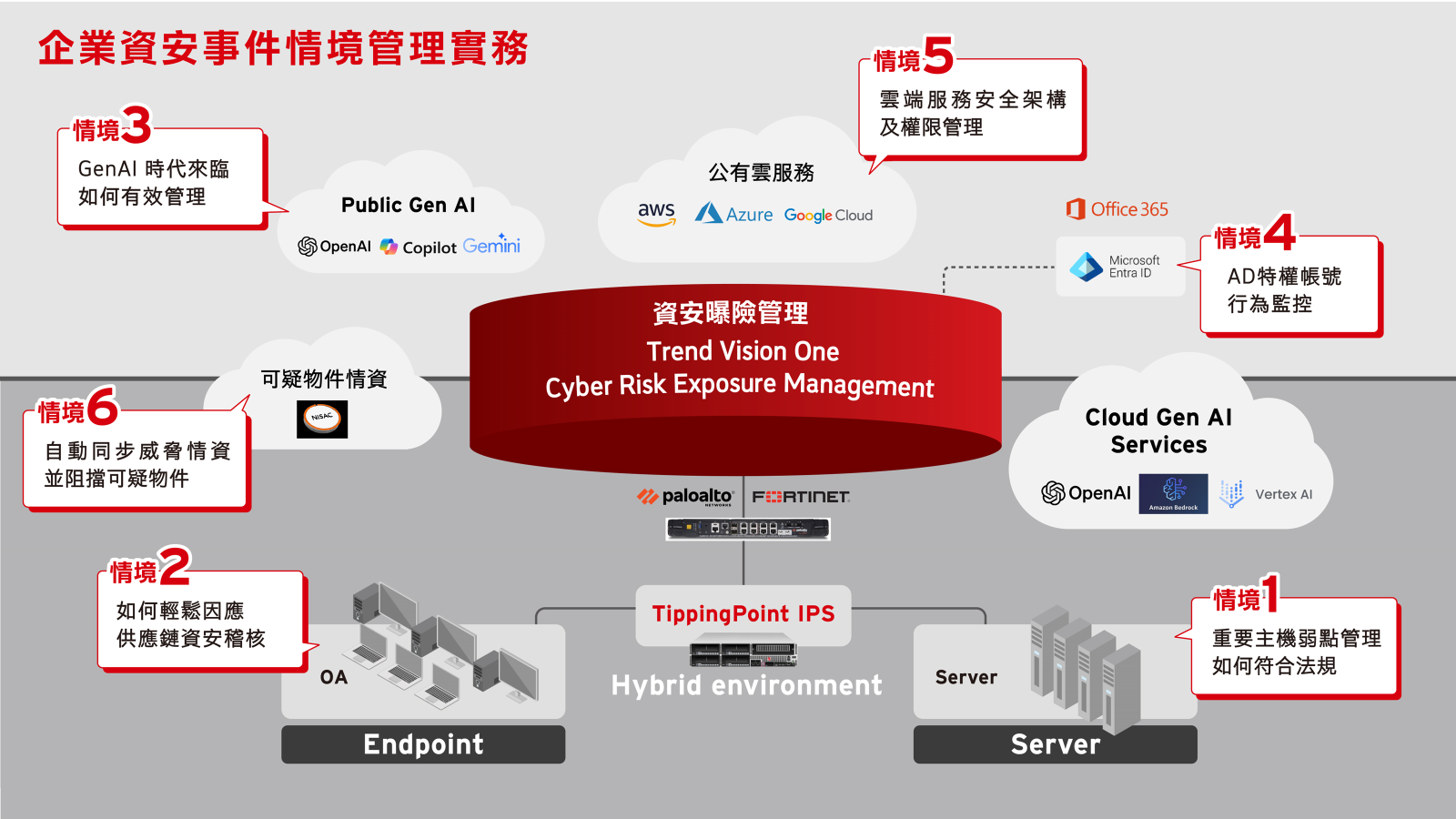

Trend Vision One 資安維運情境展示

情境一:重要主機弱點管理

情境說明

在企業資安架構中,關鍵主機泛指維運核心業務的伺服器群組,

具體包含:Active Directory 網域服務主機、對外服務的 Web 伺服器,以及儲存營運核心數據的 ERP 系統主機與資料庫叢集。

這些主機因為具有重要資料或是由於對外提供服務往往是惡意攻擊者的首要目標,

而重要主機中未被修補的弱點 (Vulnerability) 是最容易被利用的入侵途徑,

存在於作業系統層或應用程式層的弱點,不僅大幅降低企業資安縱深防禦的有效性,更是惡意攻擊者進行橫向移動的理想突破口。

風險成因

重要主機通常因為承載核心業務流程的持續性運作需求,常面臨「可用性」與「安全性」的抉擇。

此類系統普遍存在版本凍結現象,這使得老舊系統無法輕易更換或是修補程式 (Patch) 無法及時更新。

這種現象使得重要主機暴露在風險之中,成為惡意攻擊者的目標。

如何降低風險

透過 Trend Vision One 盤點並評估重要主機的安全性、開通重要主機弱點通報、

套用 IPS 規則以達到虛擬修補 (Virtual Patching)、啟用攻擊路徑預測等等。

以便在重要主機尚未完成弱點修補時保護重要主機並分析可能的攻擊路徑。

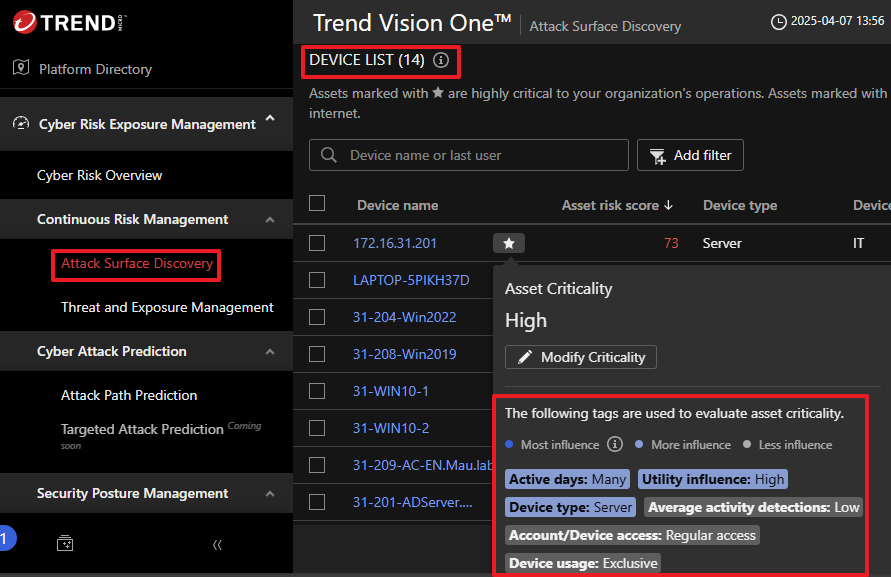

一、盤點重要主機

安裝 Trend Vision One agent 會自動收集資訊評估 Asset Criticality 當達到

High 時將被視為重要主機並標示  圖示

圖示

當有對外提供服務或是擁有重要資料的主機未被評估為重要主機時,可進一步手動調整 Asset Criticality

關於 Asset Criticality

Asset Criticality 會影響 Trend Vision One 評估風險分數

相同的弱點在重要主機上風險分數會比一般裝置更高

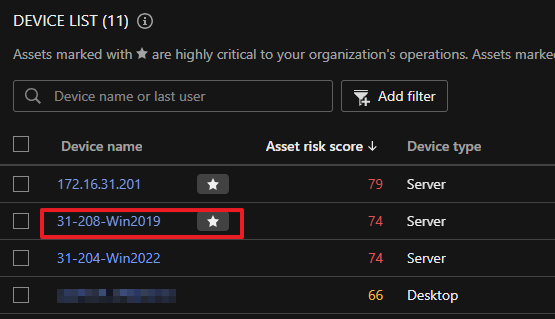

在 Attack Surface Discovery 的 DEVICE LIST 可以看到重要主機被標示  圖示

圖示

並且點擊  圖示可以進一步檢視哪些因素影響了

Asset Criticality

圖示可以進一步檢視哪些因素影響了

Asset Criticality

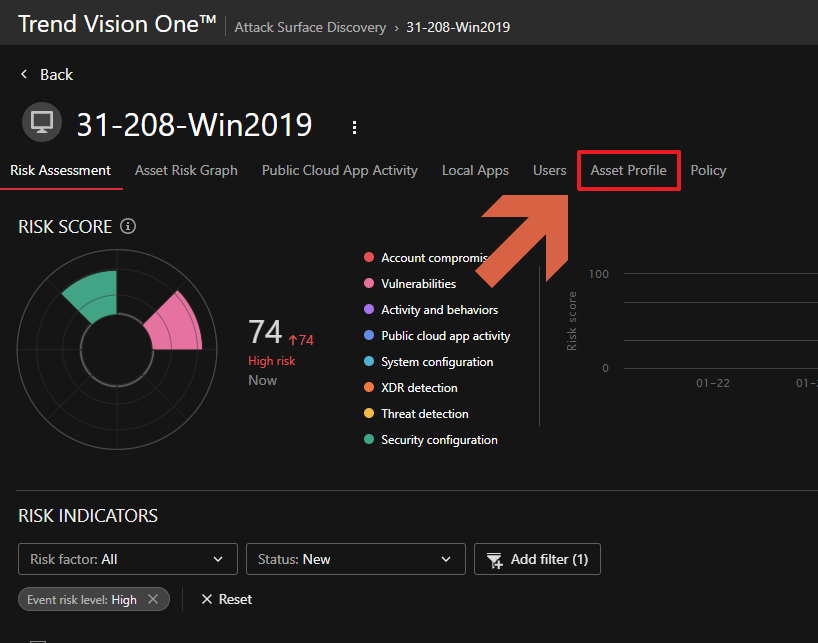

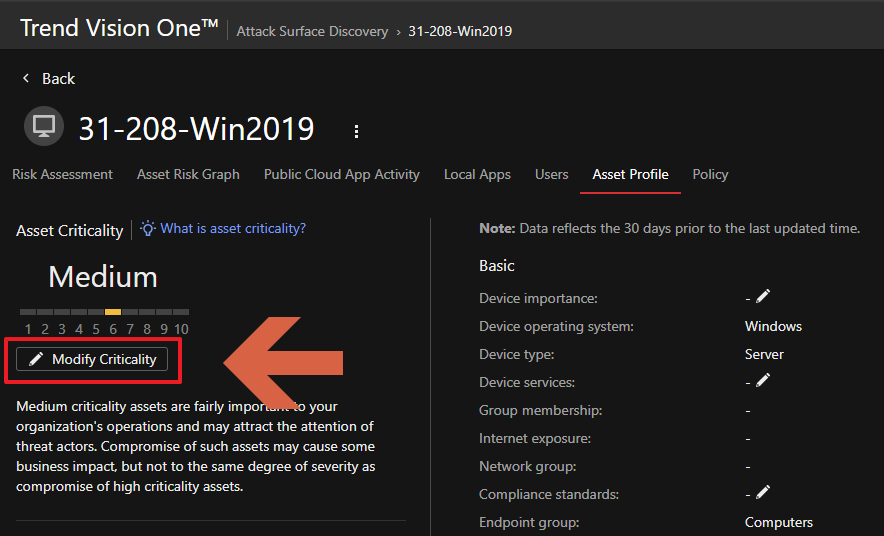

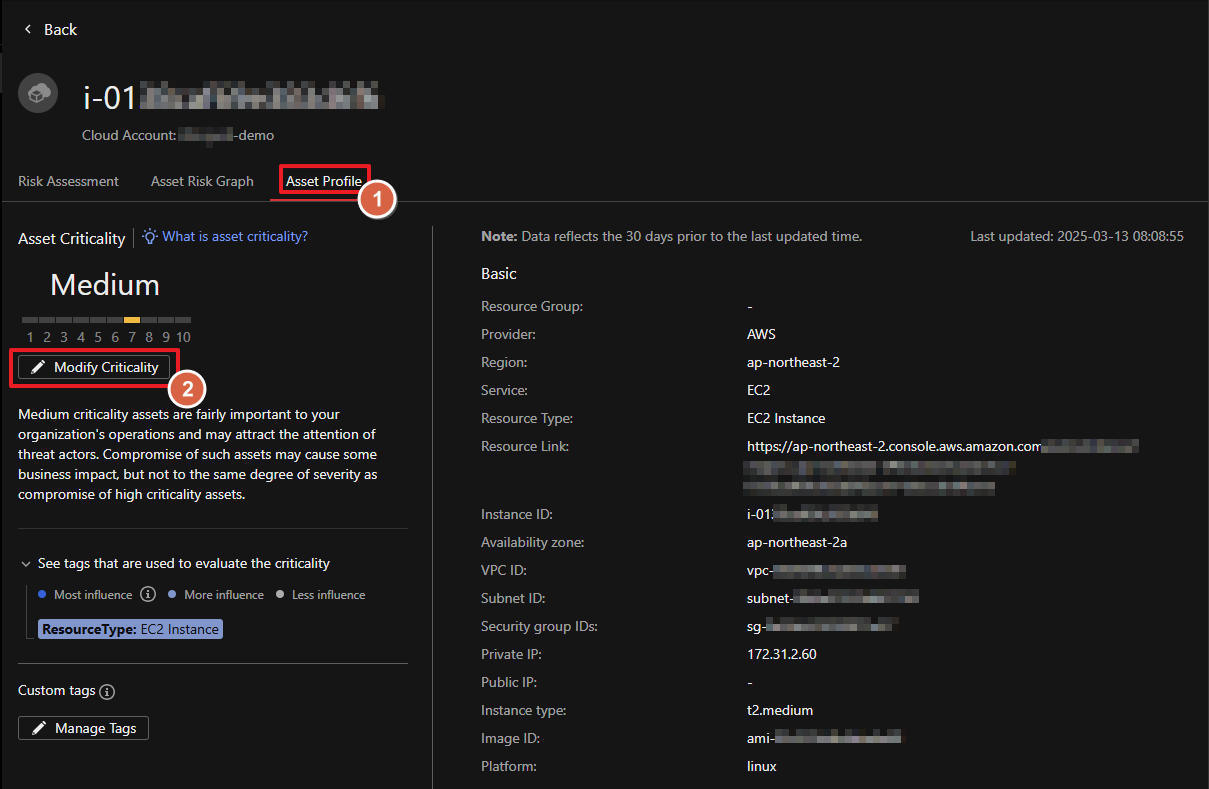

如果需要手動調整 Asset Criticality 點擊 Device name 進到詳細資訊後選擇 Asset

Profile

在 Asset Profile 點擊 Modify Criticality

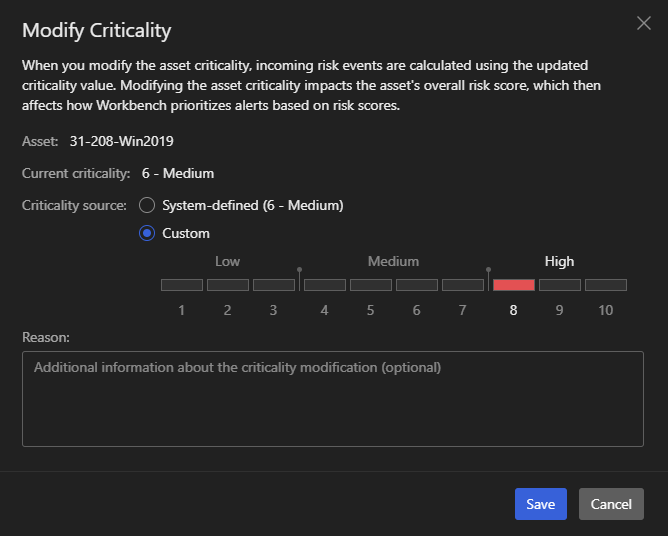

如果需要讓裝置被標記為重要主機調整 Criticality source 到 High 的區間

反之,如果要讓裝置不被標記為重要主機調整 Criticality source 到 Low 或是 Medium

的區間

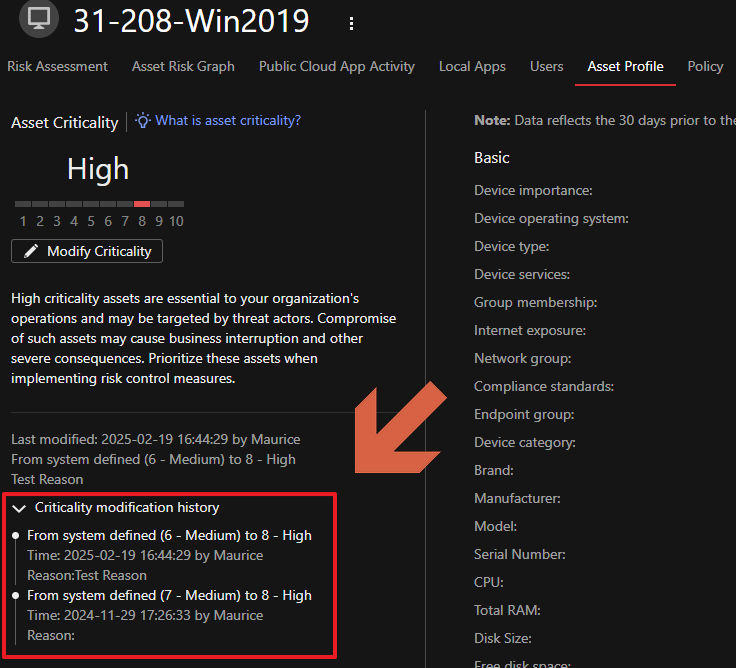

手動修改 Asset Criticality 可以在 Criticality modification history 檢視修改的記錄

回到 Attack Surface Discovery 的 DEVICE LIST 可以看到裝置已經被標記為重要主機

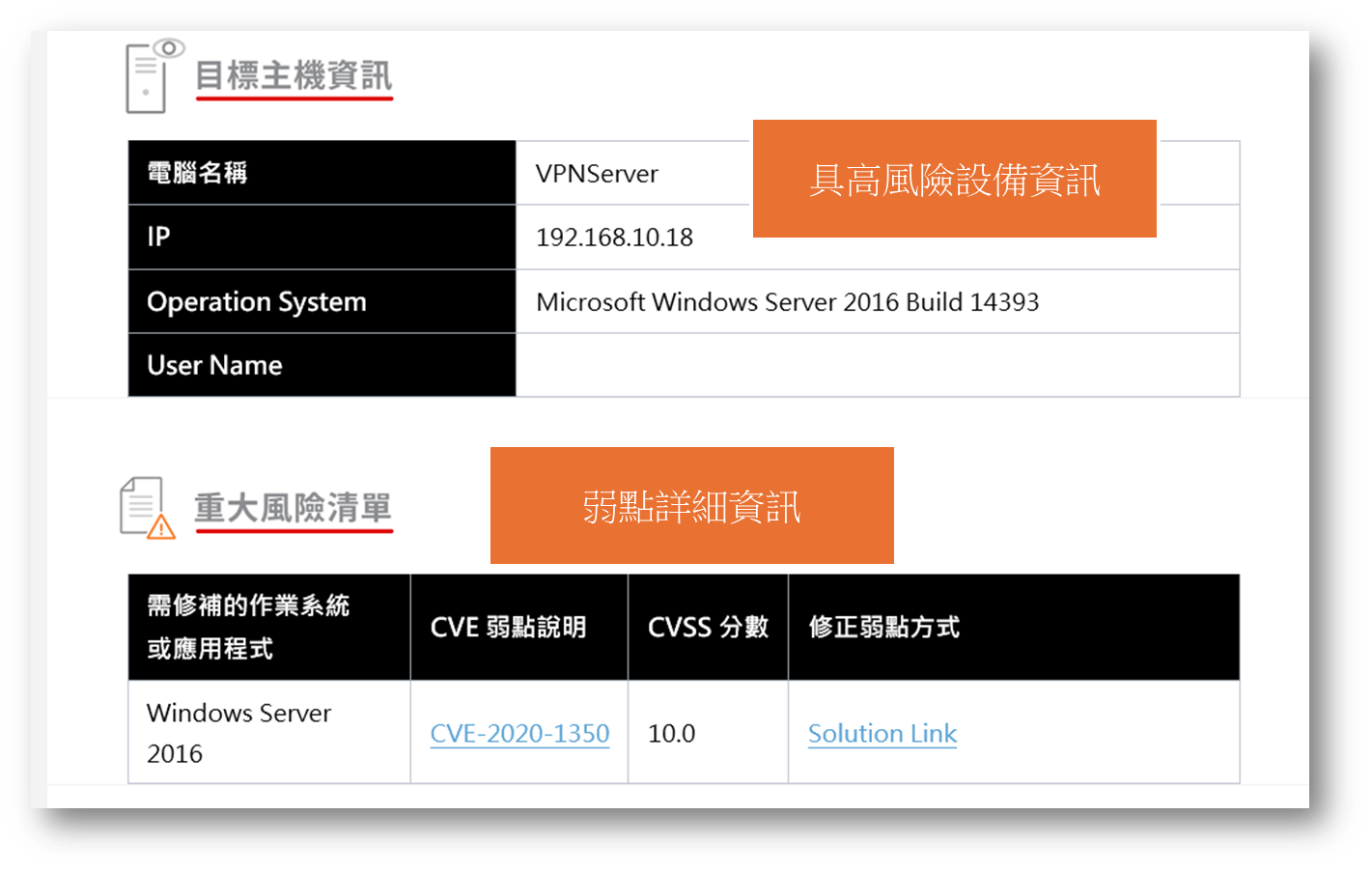

二、開通重要主機弱點通報

Cyber Risk Exposure Management 可以在發生重大風險時通報以迅速掌握重要主機的弱點事件

可參考 如何取得開通服務所需資訊 的章節內容取得所需資訊並向業務聯繫開通服務

通知信件範例如下:

- 信件主旨

- 信件內容

更詳細的通報內容可參考 重大風險事件通報 的章節內容

三、弱點屏蔽

重要主機常有因為需要持續運作而無法及時更新或是為了穩定性而長時間維持在一個版本而不更新。

這導致重要主機暴露在風險之中,為了在完成更新修補弱點前降低重要主機的風險

參考 重要主機弱點屏蔽 的章節內容在整合的趨勢科技產品啟用 IPS 規則

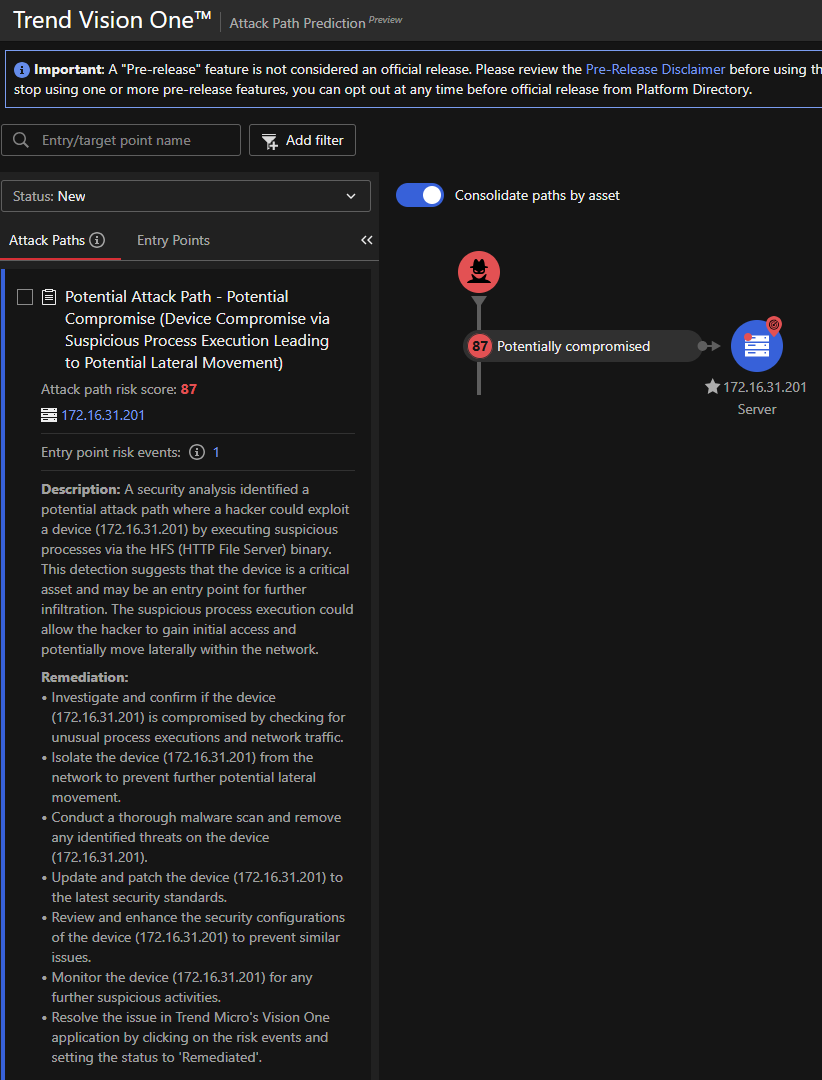

四、攻擊路徑預測

攻擊路徑預測透過模擬惡意攻擊者思維,將分散的資安事件串聯成可視化入侵路徑,評估企業中潛在攻擊場景,幫助資安團隊聚焦處理最關鍵風險點。

從惡意攻擊者的角度獲取即時洞察,您可以更好地了解惡意攻擊者如何接觸您的重要主機,並在風險被利用之前降低風險。

Cyber Risk Exposure Management 分析弱點資訊、偵測的威脅、是否暴露於網際網路、發生的風險事件等等

透過 AI 預測可能的攻擊路徑以及惡意攻擊者的入侵點以及攻擊節點同時提供調查的建議

並依照被利用的可能性以及受到影響裝置的 Asset Criticality 給予評分

情境二:供應鏈資安稽核

情境說明

供應鏈資安稽核是確保供應鏈各環節資訊安全,防止惡意攻擊者和資料外洩的重要措施。

隨著供應鏈數位化的推進,供應商會定期接受外部弱點掃描。

風險成因

直接暴露於網際網路的服務主機因其對外開放特性,成為惡意攻擊者發動供應鏈攻擊的首要切入點。

如何降低風險

透過 Internet-Facing Assets 功能模擬惡意攻擊者從外部的攻擊並在風險事件出現時由 Mobile App 通知

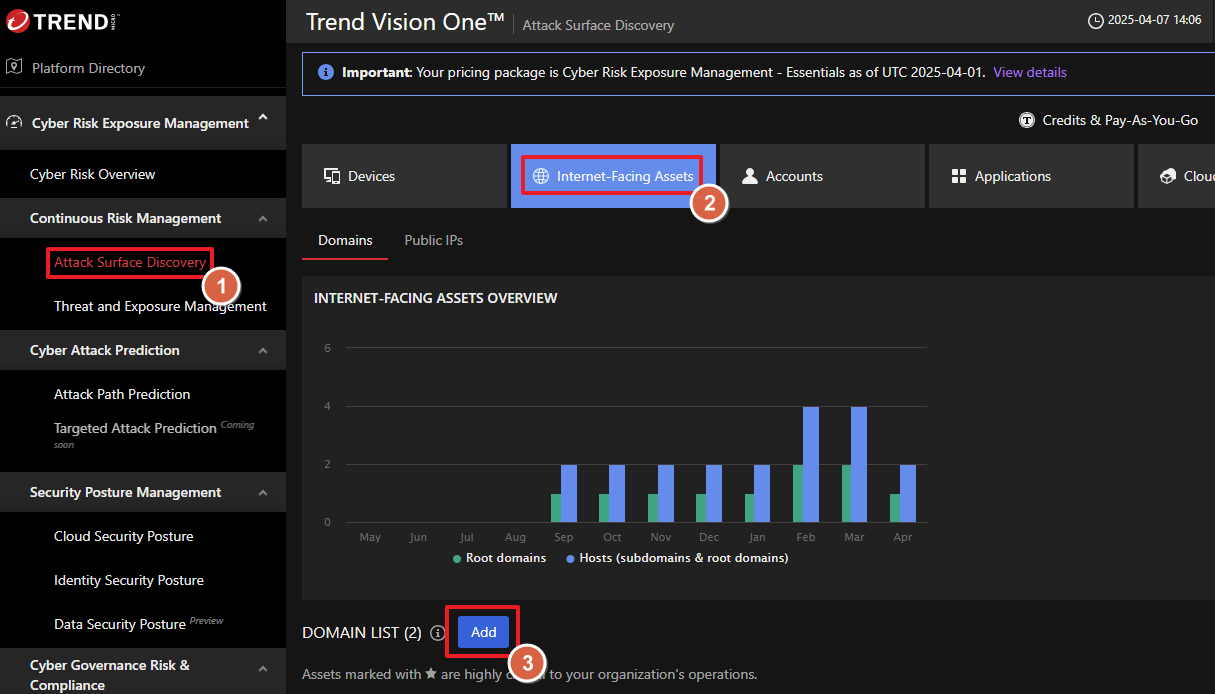

一、使用 Internet-Facing Assets 掃瞄

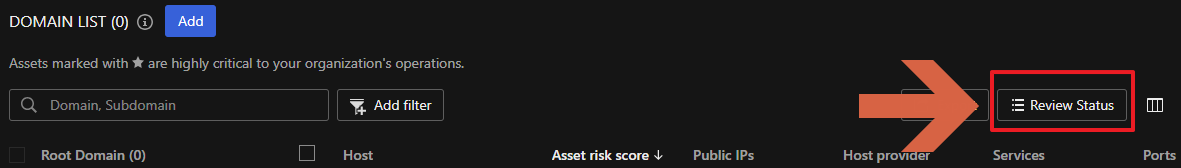

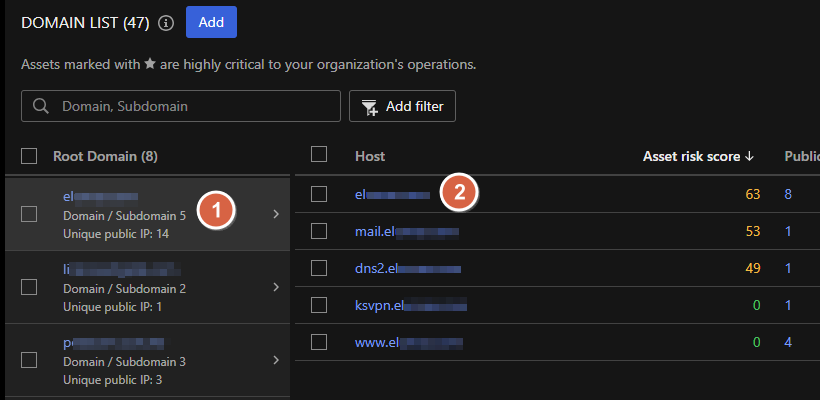

將對外提供服務的 Domain 加入 Domain list 當中完成驗證後 Attack Surface Discovery 將會對這些 Domains 掃瞄

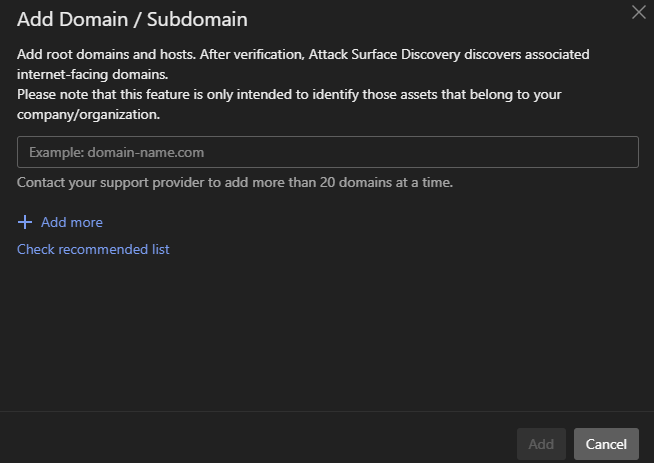

首先在 Cyber Risk Exposure Management 選擇 Internet-Facing Assets 並在

DOMAIN LIST 旁邊點擊 Add

在 Recommended domains 的下拉式選單可選擇推薦加入的 Domain

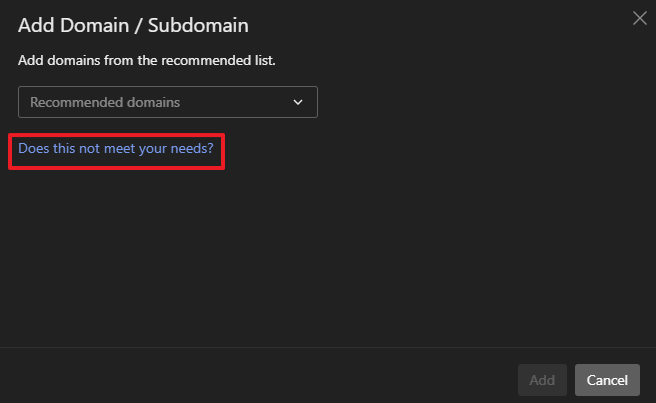

如果企業所使用的 Domain 並未列出,點選 Does this not meet your needs?

點選 Does this not meet your needs? 後可自行輸入 Domain

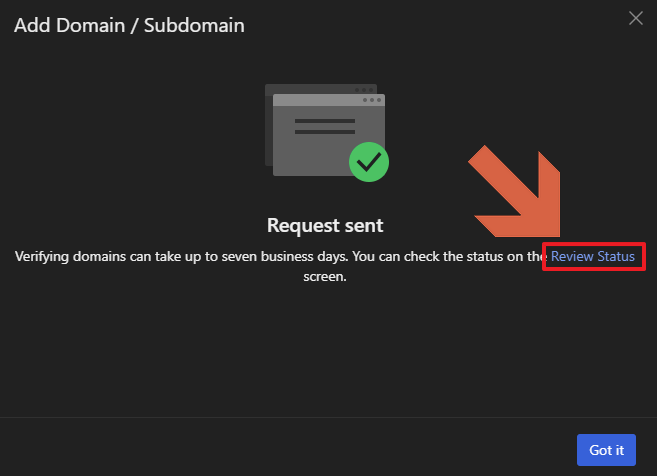

輸入完畢並點擊 Add 後將出現 Request sent 的視窗

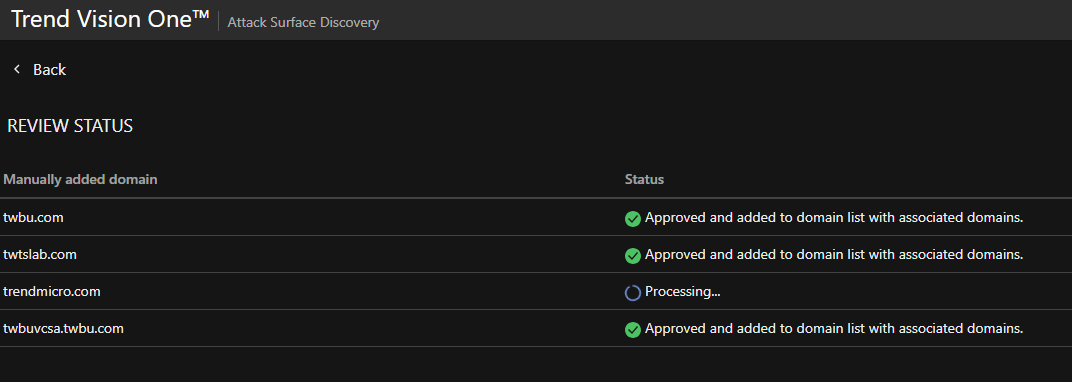

點擊 Review Status 可以檢視 Domain 的狀態

剛新增的 Domain 會顯示 Processing 等待驗證並掃瞄完成後將顯示 Approved and added to domain list with

associated domains

在 DOMAIN LIST 右側也可以點擊 Review Status 檢視 Domain 的狀態

二、設定 Mobile App 通知

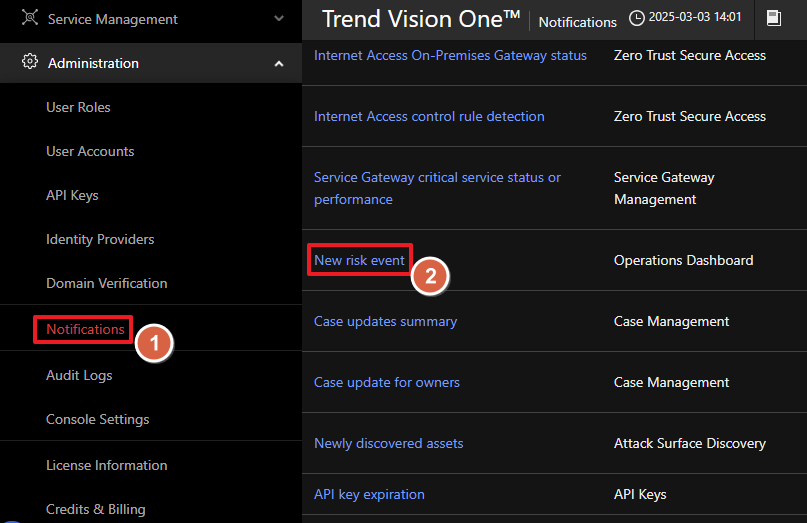

在 Administration > Notifications 設定 New risk event

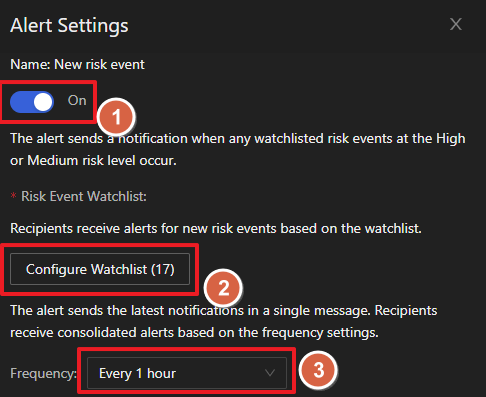

在 Alert Settings 將通知狀態啟用並設定 Configure Watchlist 與通知頻率

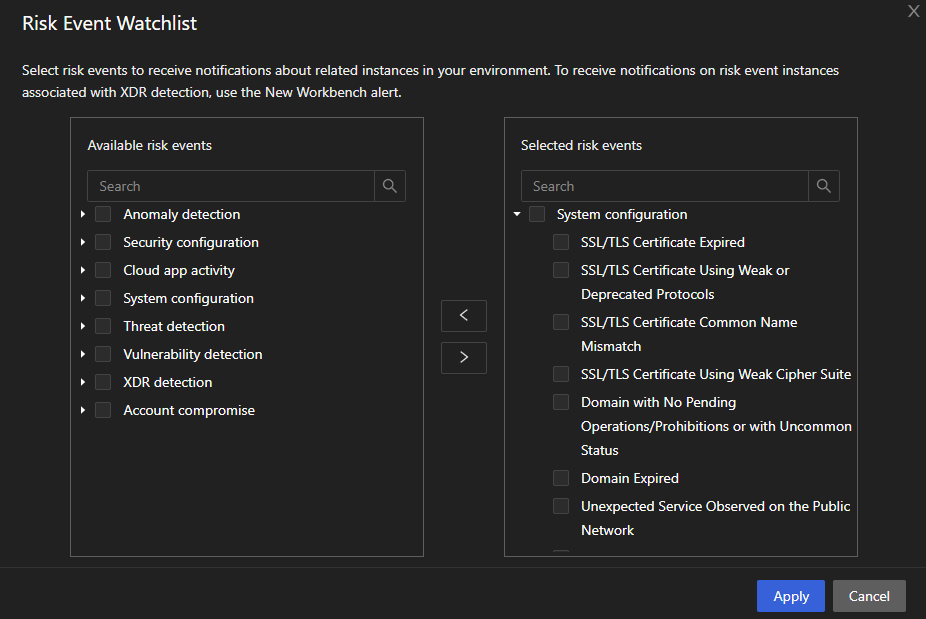

點擊 Configure Watchlist 選取下列常見的 Internet-Facing Assets 的風險事件

- System configuration

- SSL/TLS Certificate Expired

- SSL/TLS Certificate Using Weak or Deprecated Protocols

- SSL/TLS Certificate Common Name Mismatch

- SSL/TLS Certificate Using Weak Cipher Suite

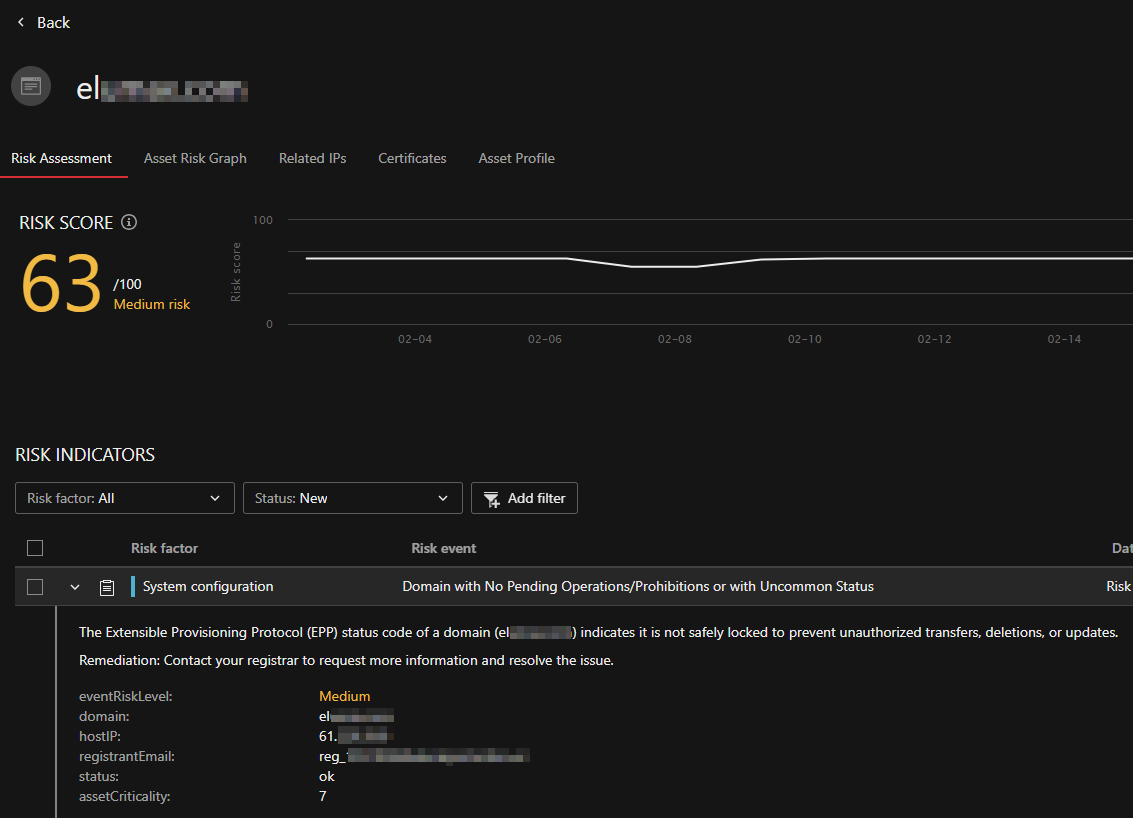

- Domain with No Pending Operations/Prohibitions or with Uncommon Status

- Domain Expired

- Unexpected Service Observed on the Public Network

- Unexpected Port Observed

- Insecure HTTP URL in a Response

- Required Headers Missing in HTTP Response

- Insecure Resources Contained in HTTP Response (HTML Content)

- Server Information Advertised in HTTP Response

- SSL/TLS Certificate Lifespan Exceeding the Limit

- SSL/TLS Certificate with X.509 Errors

- SSL/TLS Certificate is Self-Signed

- Vulnerability detection

- Application Vulnerability Identified on Internet-Facing Assets

- Time-Critical Vulnerability Identified

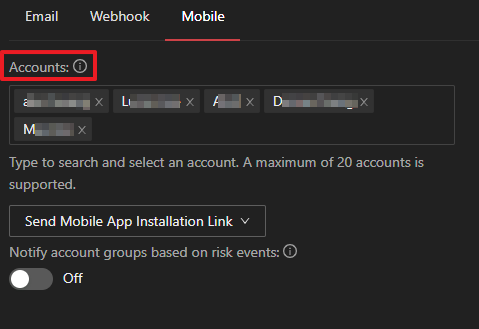

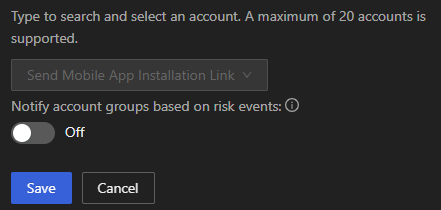

在 Accounts 區塊中輸入已經加入 Trend Vision One 的帳號

Note

如果您同時有監控其他類型的風險事件並且管理人員有所不同時

您可以啟用 Notify account groups based on risk events

讓發生的風險事件通知對應的人員

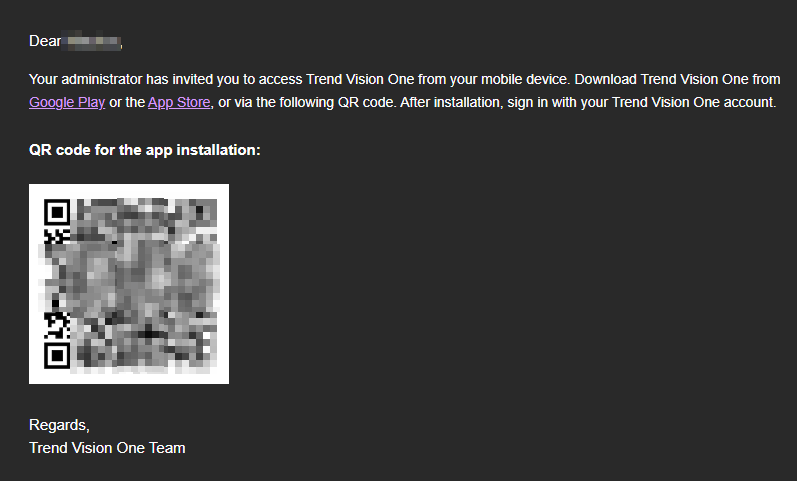

點擊 Send Mobile App Installation Link 發送 App 安裝連結後 Save

透過信件中的連結或是 QR code 在手機上安裝 App

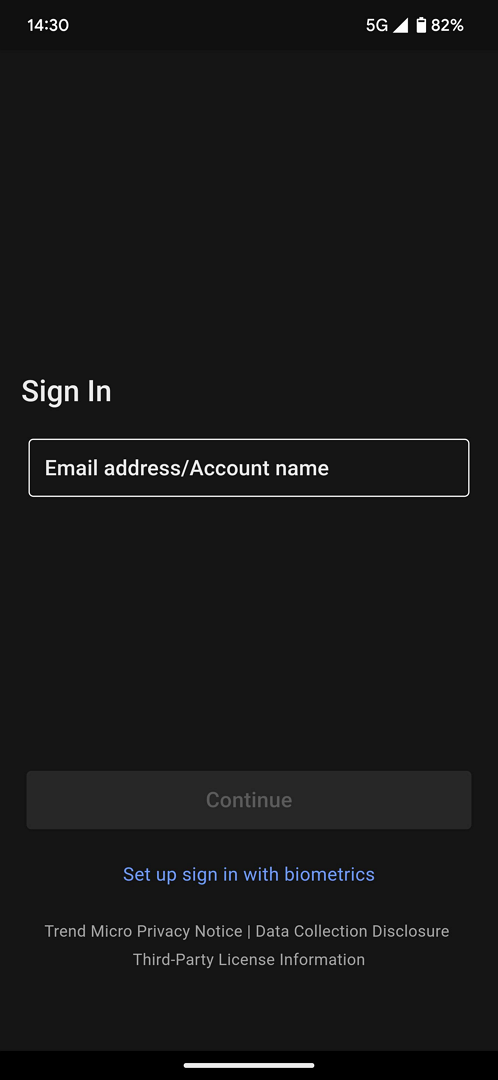

輸入帳號

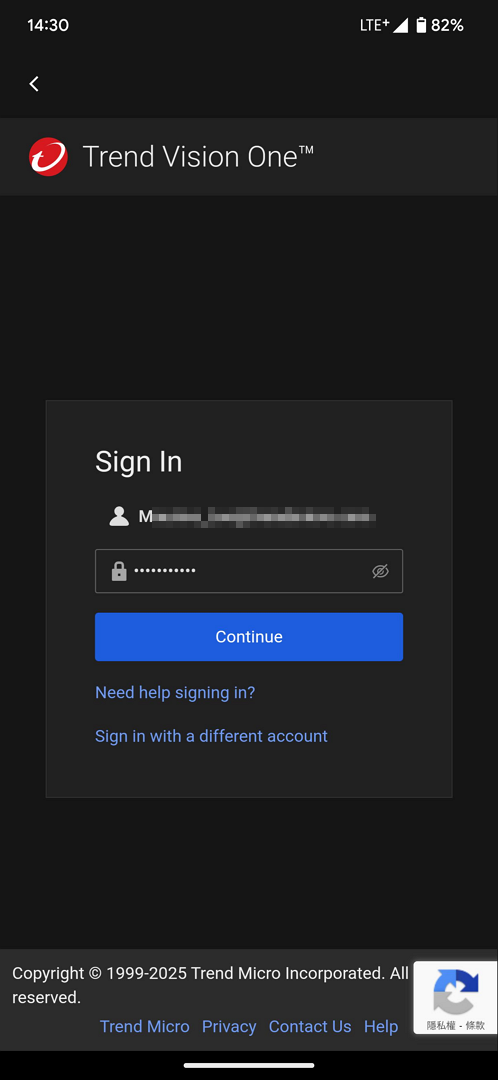

輸入密碼

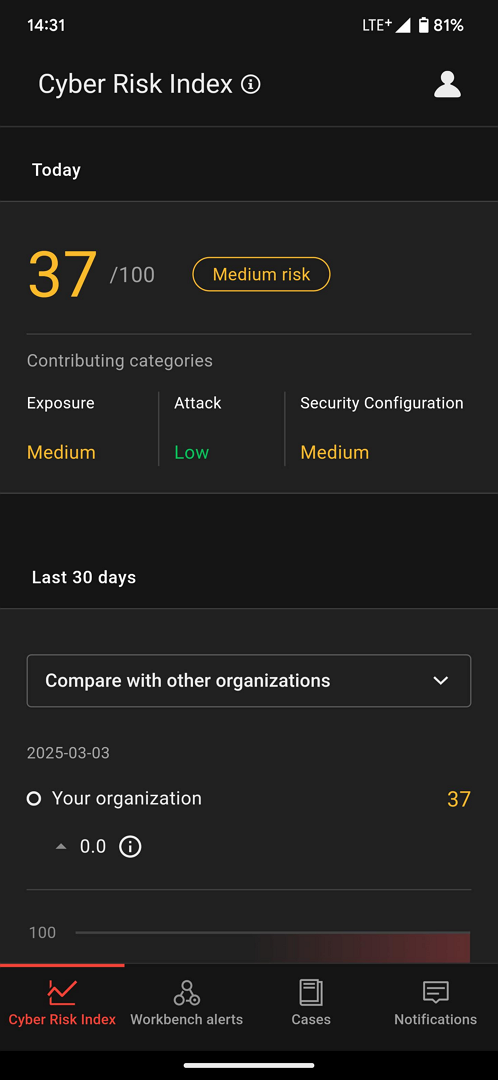

登入後可以檢視當前環境的風險分數

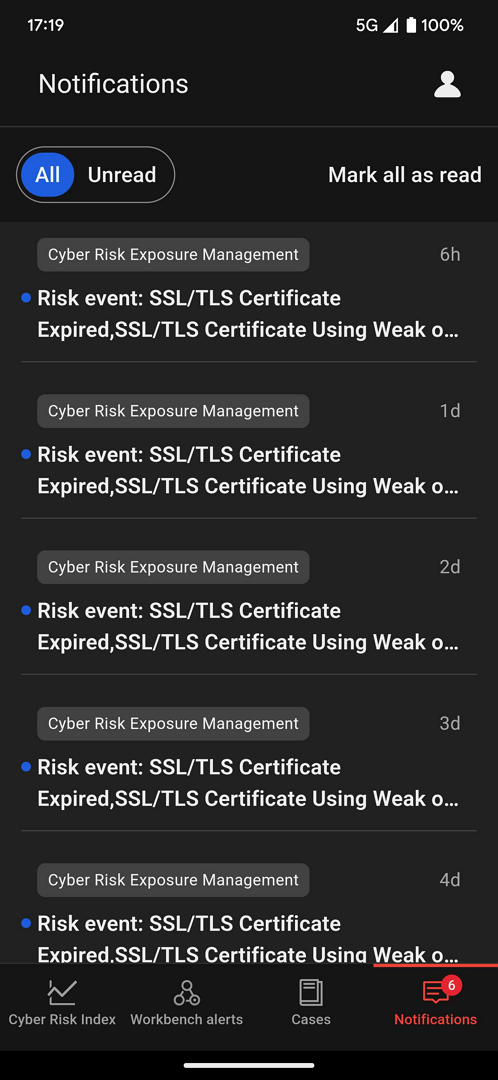

點擊 Notifications 檢視 Trend Vision One 發送的通知

三、參考建議修復

當收到 Mobile App 通知時,您可以在 DOMAIN LIST 選擇 Root Domain 後點擊

Host 名稱檢視相關風險事件

在 Risk Assessment 將列出所有事件並說明偵測的原因與解決方案

您也可以參考:KA-0019031 所列出的常見事件說明

情境三:生成式 AI 安全管理

情境說明

隨著生成式 AI (如:ChatGPT、DeepSeek等) 在企業中廣泛應用,如何在使用 Public AI 服務的同時兼顧資訊安全,已成為現代企業的關鍵課題。

企業需在提升效率與控制風險之間取得平衡,特別需關注機敏資料外洩與 AI 內容合規性兩大核心議題。

風險成因

-

機敏資料外洩風險

員工可能於互動過程中無意輸入客戶資料、內部程式碼等敏感資訊,導致企業核心資產暴露於第三方平台。

-

錯誤內容產出風險

生成式 AI 可能因訓練數據偏差或提示詞設計不當,產出具有歧視性、誤導性建議等不合規內容,影響企業信譽與營運。

如何降低風險

透過 Trend Vision One 的 AI Service Access 功能對使用者輸入的提示詞與生成式 AI 回覆內容進行監控與檢查

一、啟用 AI Service Access 功能

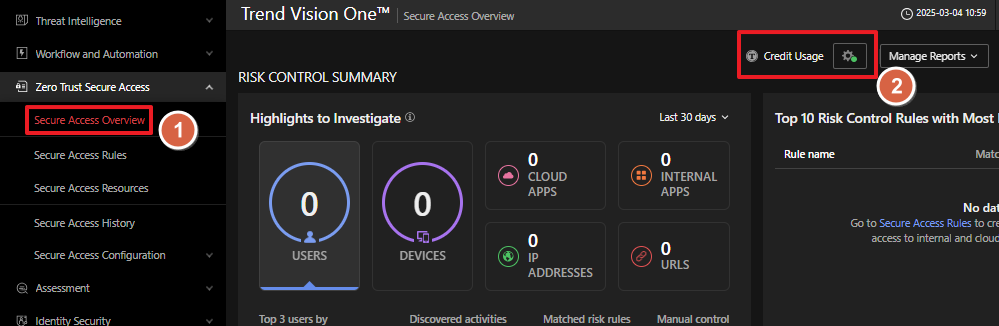

在 Zero Trust Secure Access > Secure Access Overview 設定 Credit

Usage

將 AI Service Access 功能啟用

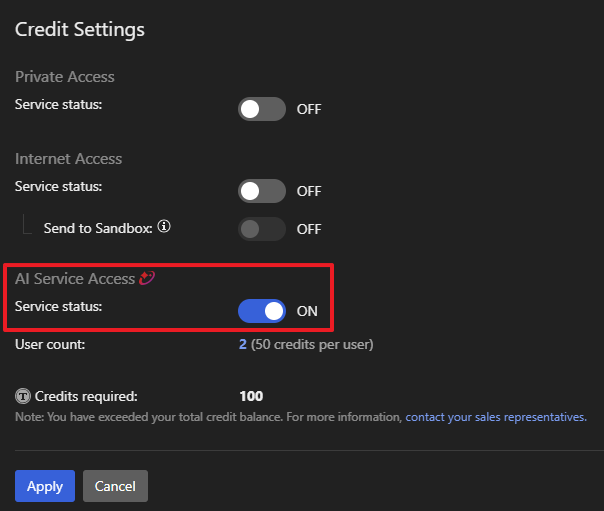

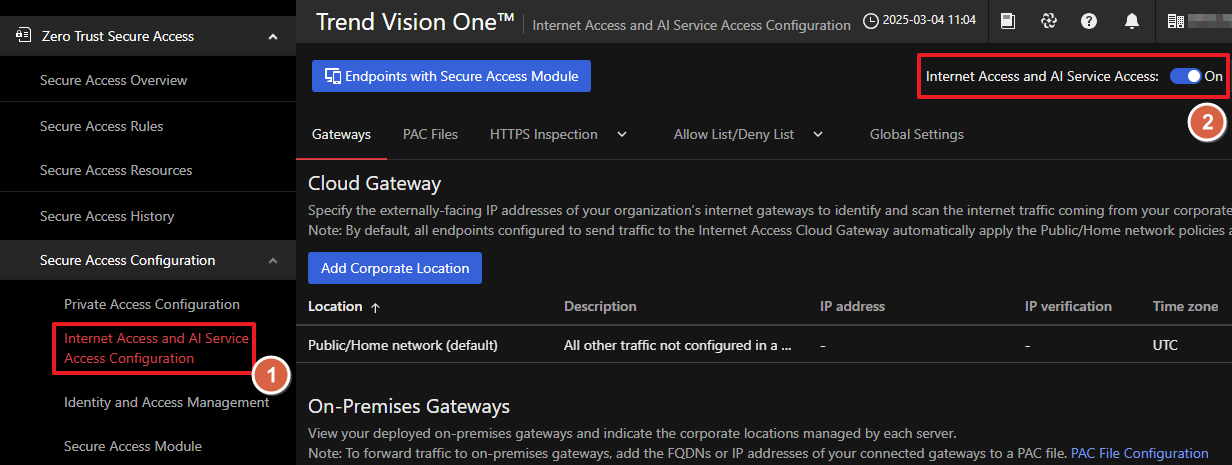

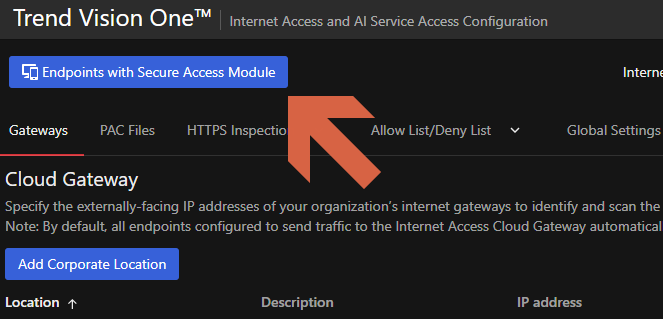

在 Zero Trust Secure Access > Secure Access Configuration >

Internet Access and AI Service Access Configuration

將 Internet Access and AI Service Access 啟用

AI Service Access 預設透過 Cloud Gateway 對使用者的網路流量進行監控以及檢查

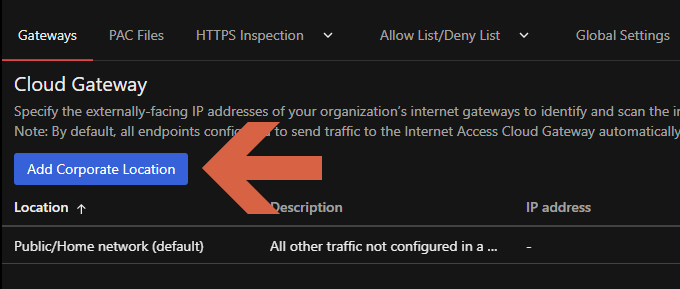

如果您需要將使用 Cloud Gateway 的使用者進行劃分可以點擊 Add Corporate Location

新增您企業的外部 IP 讓 Cloud Gateway 依照流量 IP 來源分類

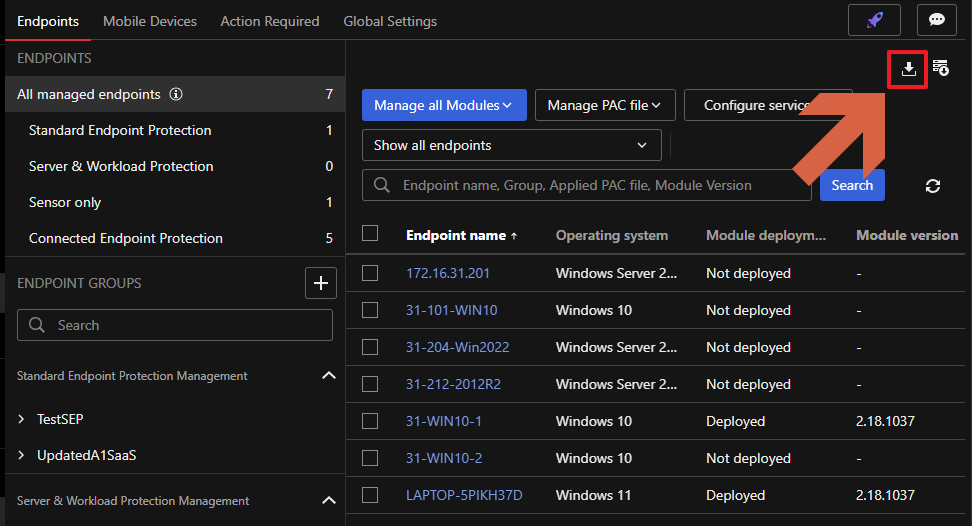

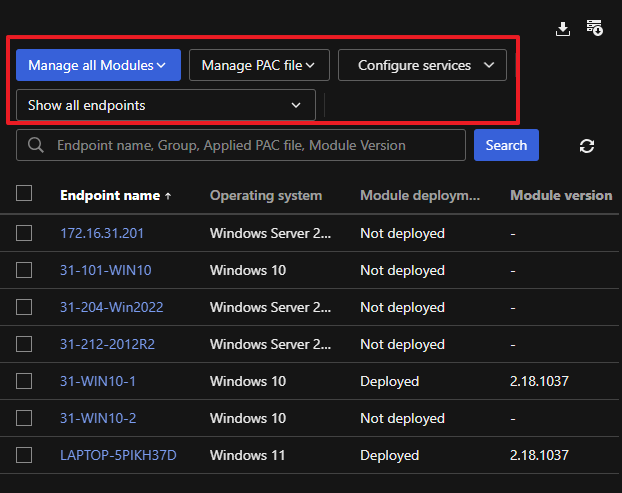

點擊 Endpoints with Secure Access Module 管理 Secure Access Module 的部署與功能狀態

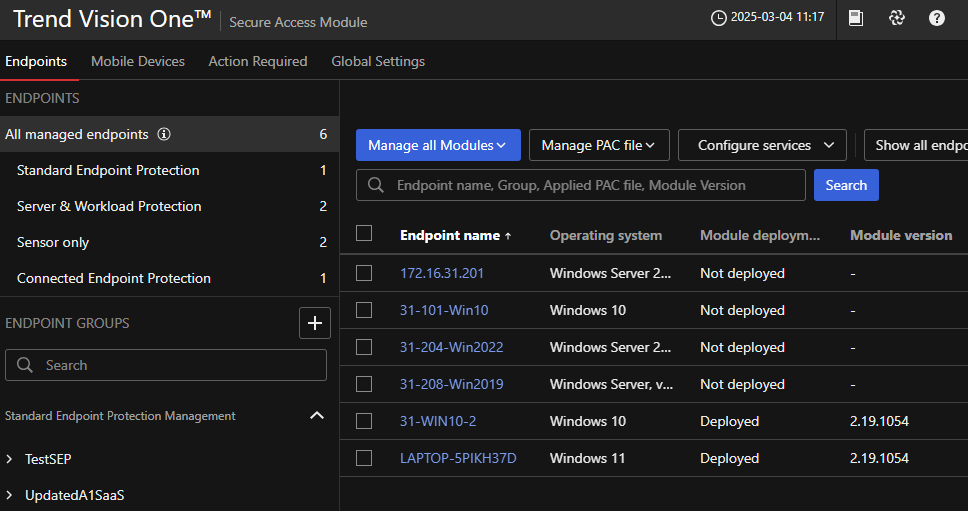

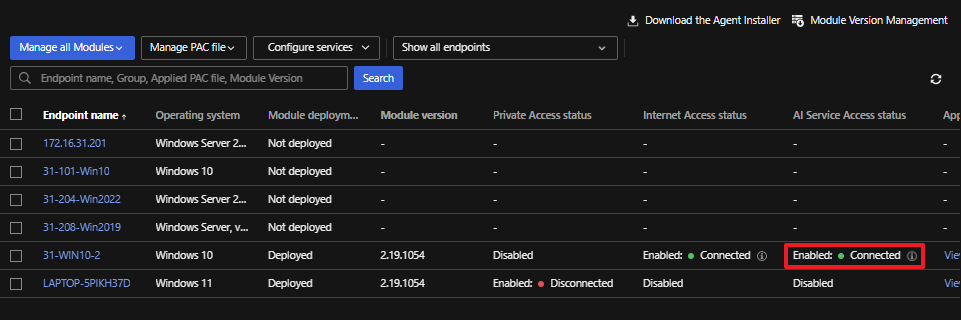

Secure Access Module 將列出所有已經安裝 Trend Vision One agent 的裝置以及 Secure

Access Module 部署情況

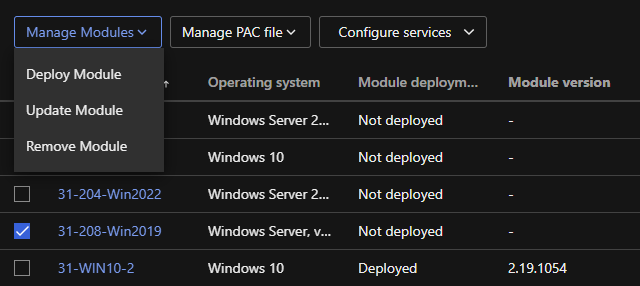

勾選需要部署裝置後點擊 Manage Modules > Deploy Module 以部署 Secure Access

Module

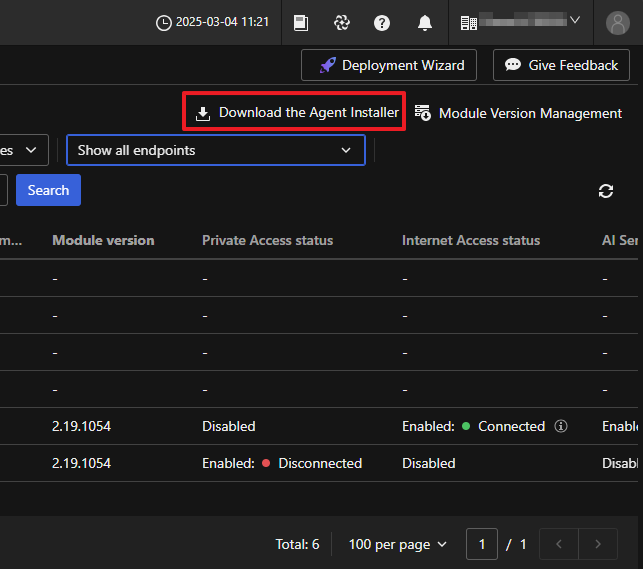

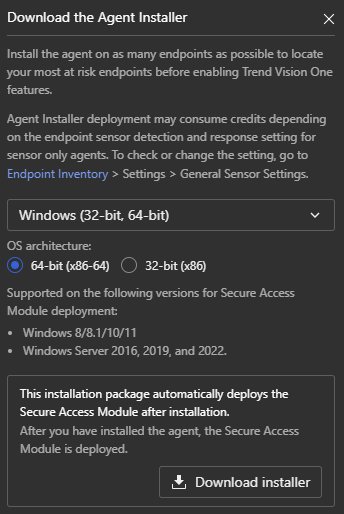

如尚未安裝 Trend Vision One agent 的裝置,可以點擊 Download the Agent Installer

下載含有 Secure Access Module 的安裝程式

Note

AI Service Access 可以在未安裝 agent 的情況下使用

但需要手動設定 PAC 將流量導向至 Gateways 進行監控

並且手動匯入 Gateways 所使用的憑證以檢查 HTTPS 的流量

部署完成後在 Secure Access Module 確認 AI Service Access 是否為

Enabled

如果沒有,請勾選該裝置後設定 Configure services 將功能啟用

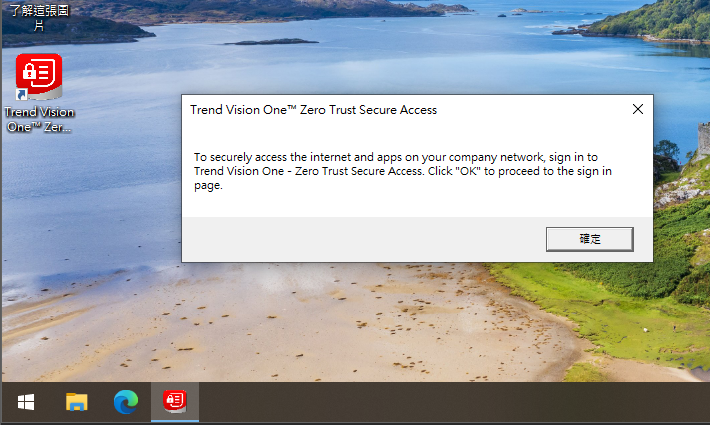

已經安裝並啟用功能的裝置將會彈出視窗要求登入以存取網路

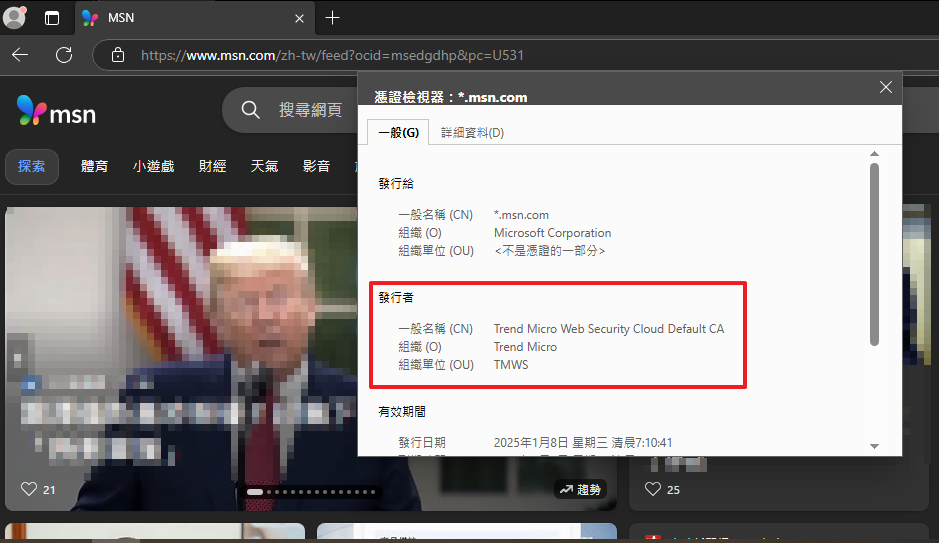

瀏覽 HTTPS 網頁時 Secure Access Module 將會置換憑證以檢查 HTTPS 流量

Warning

預設沒有任何的 AI Service Access Rule 上述結果僅代表流量已經通過了 Gateways

請參考下一個章節內容設定 AI Service Access Rule

二、管制 AI 服務

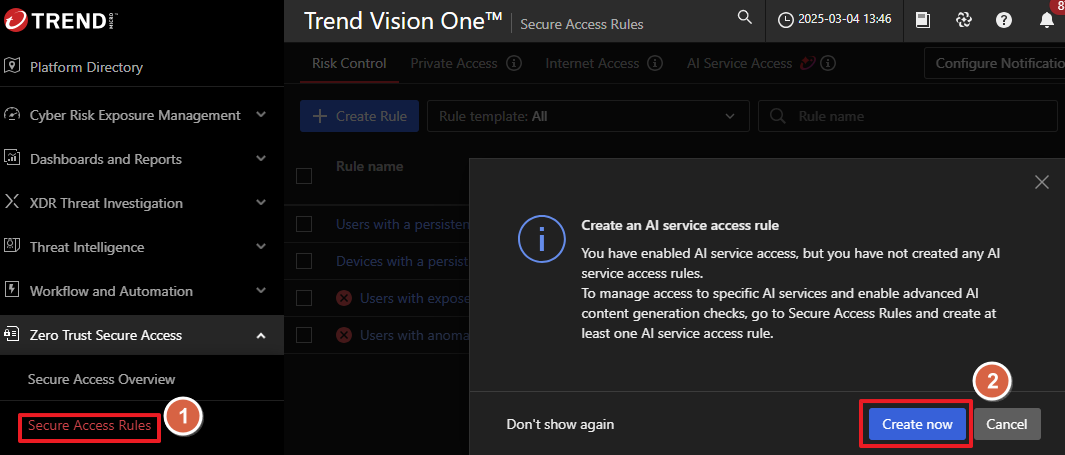

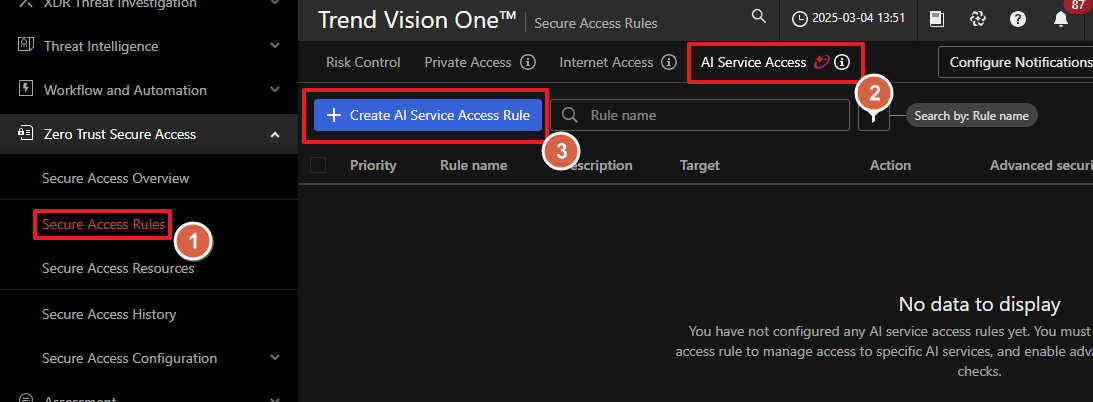

瀏覽 Zero Trust Secure Access > Secure Access Rules

如果已經啟用 AI Service Access 但是尚未設定 AI Service Access Rule 將彈出視窗提醒

點擊 Create now 立即開始建立新的 AI Service Access Rule

或是 Secure Access Rules 切換至 AI Service Access 點擊 Create AI Service

Access Rule 開始建立

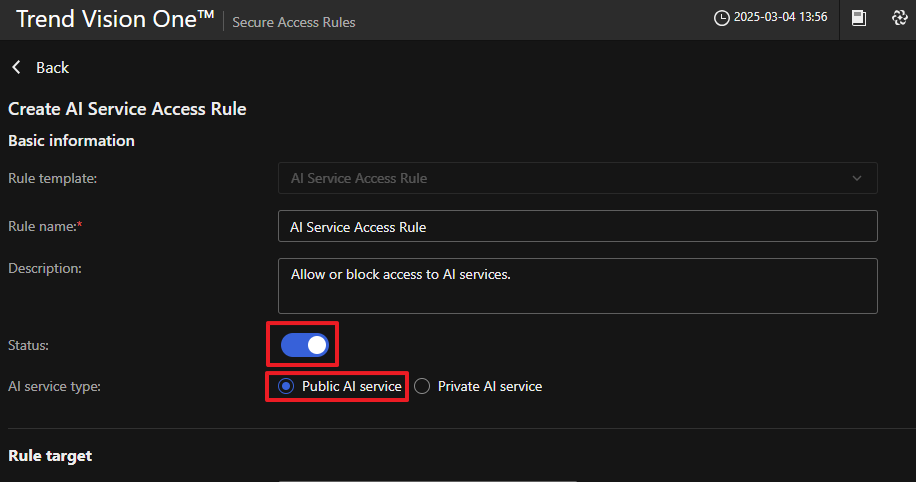

啟用此規則並在 AI service type 選擇 Public AI servcie

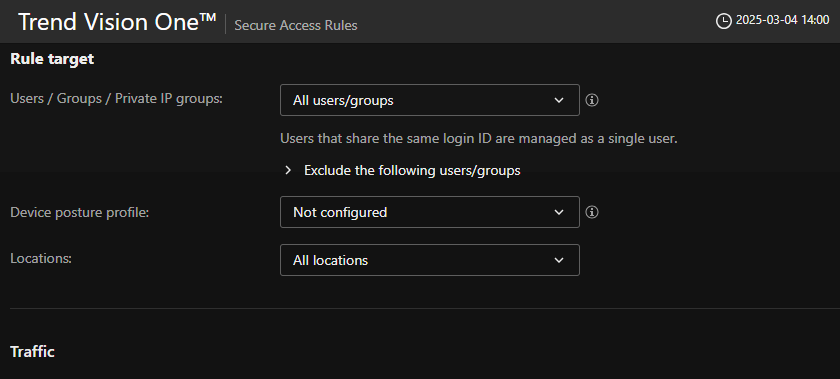

選擇套用規則的條件

- Users / Groups / Private IP groups

可以選擇依照 使用者 或是 IP 群組作為條件套用給指定目標

- Device posture profile

"不"符合所設定條件的裝置套用此規則,由於此選項僅適用於 Internet Access 可略過

將滑鼠移動到旁邊的圖示可以看見 This option only applies to module based internet access.

- Locations

可依照 Cloud Gateway 設定的 Corporate Location

或是選擇特定的 On-Premises Gateway 來分類裝置的位置

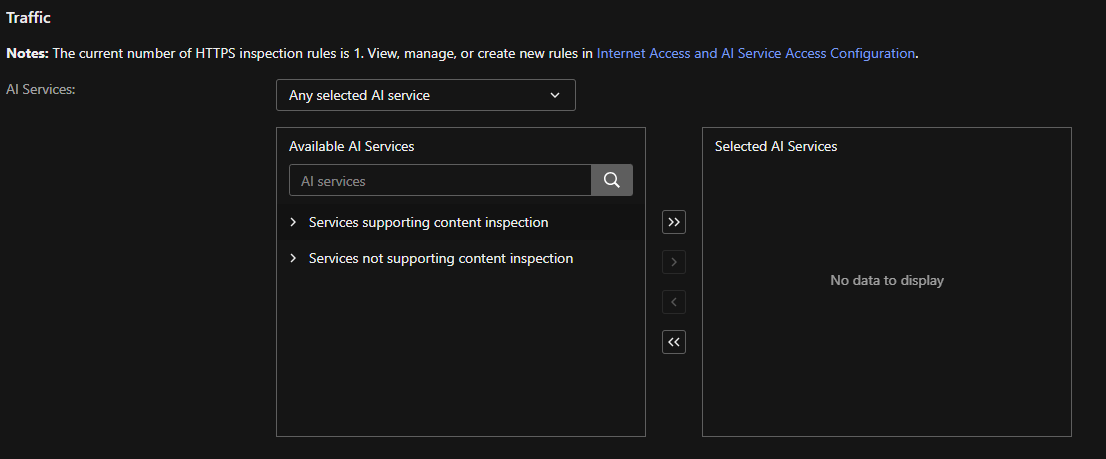

選擇要監控或檢查的 AI Service

Warning

僅有在 Services supporting content inspection 列出的服務支援內容檢查

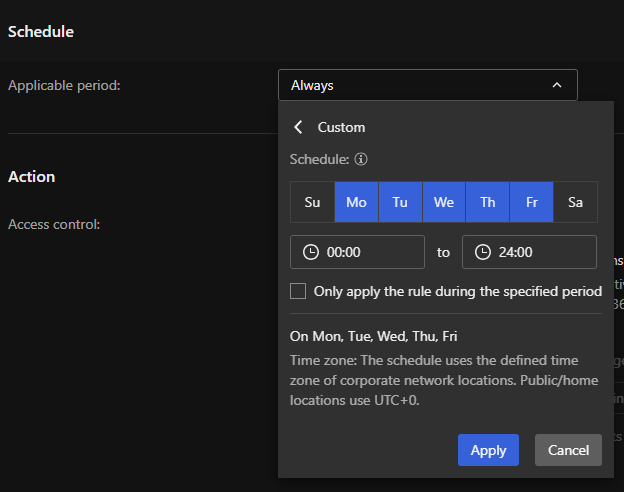

選擇 AI Service Access Rule 套用的時間

Warning

預設的 Cloud Gateway (Public/home) 時區為 UTC+0

而 Cloud Gateway 新增的 Corporate Location 與 On-Premises

Gateway 可自訂

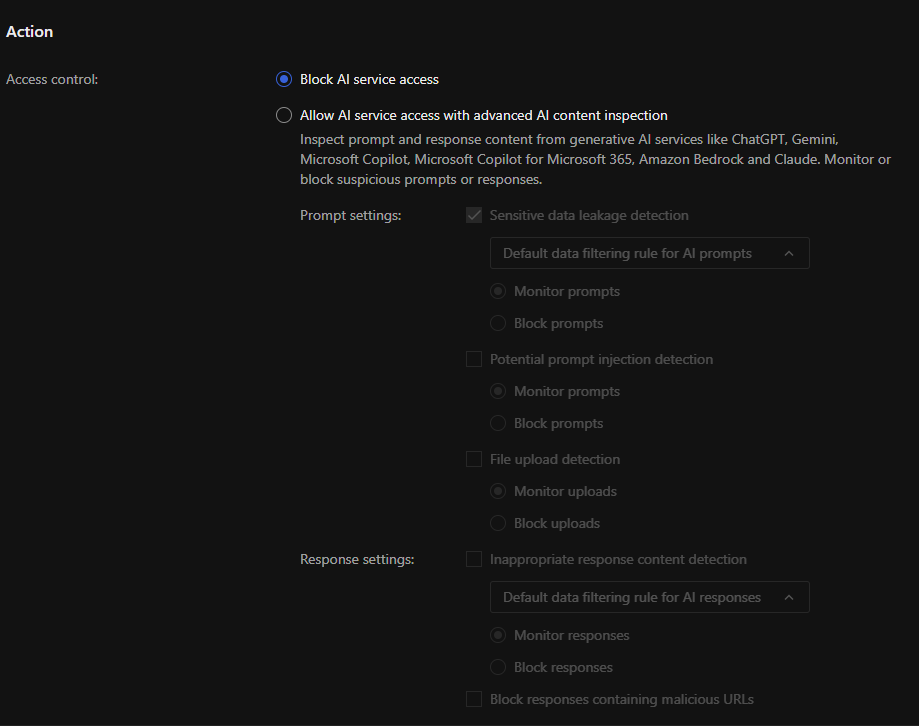

執行的動作可以選擇直接阻擋或是進行內容檢查

Warning

僅有在 Services supporting content inspection 列出的服務支援內容檢查

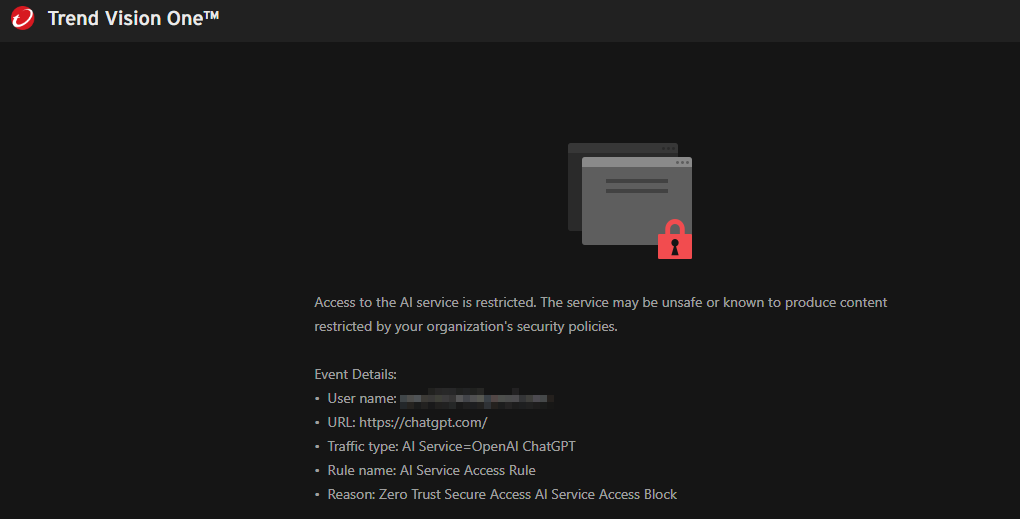

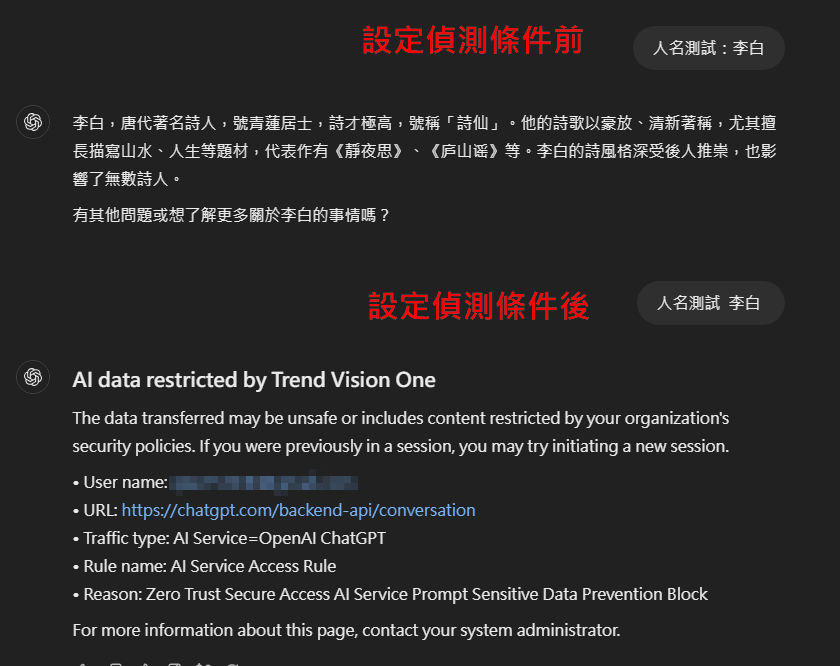

如果選擇阻擋,瀏覽所指定的 AI 服務將出現以下畫面

如果選擇檢查使用者輸入並阻擋符合檢查規則回覆內容會出現提示

以下為預設範本中的 Taiwan: Name 阻擋畫面

三、部署 On-Premises Gateway

當需要讓使用者的流量先在本地檢查或是需要更好的分類裝置的所在位置可以在內部環境架設 On-Premises Gateway

由於 On-Premises Gateway 是 Service Gateway 可安裝的服務之一

請先參考:Service Gateway 部署 於內部部署 Service Gateway

Note

由於 Service Gateway 可以提供 Trend Vision One 中的許多服務

如果您的端點數量較多,建議架設 Service Gateway 僅安裝 On-Premises Gateway

並建立多個 Service Gateway 使負載分流以及備援

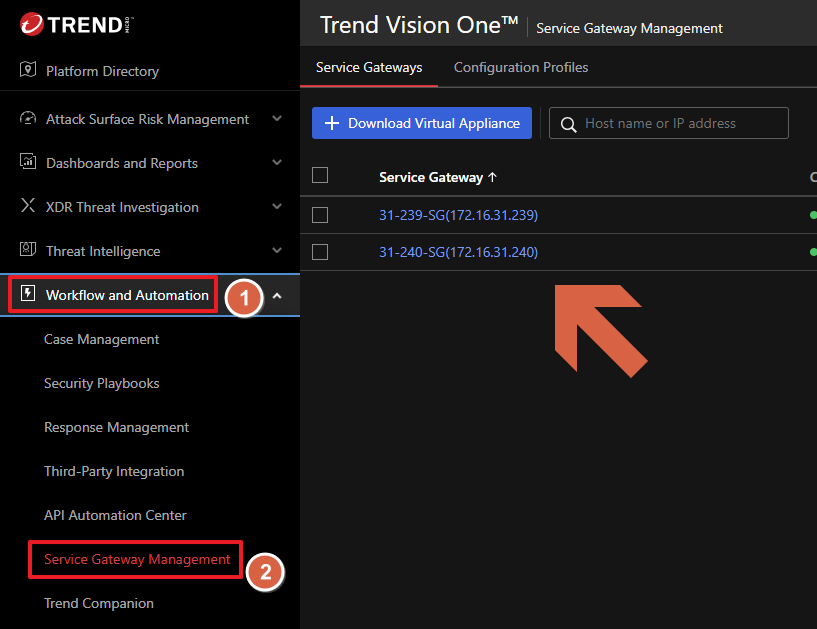

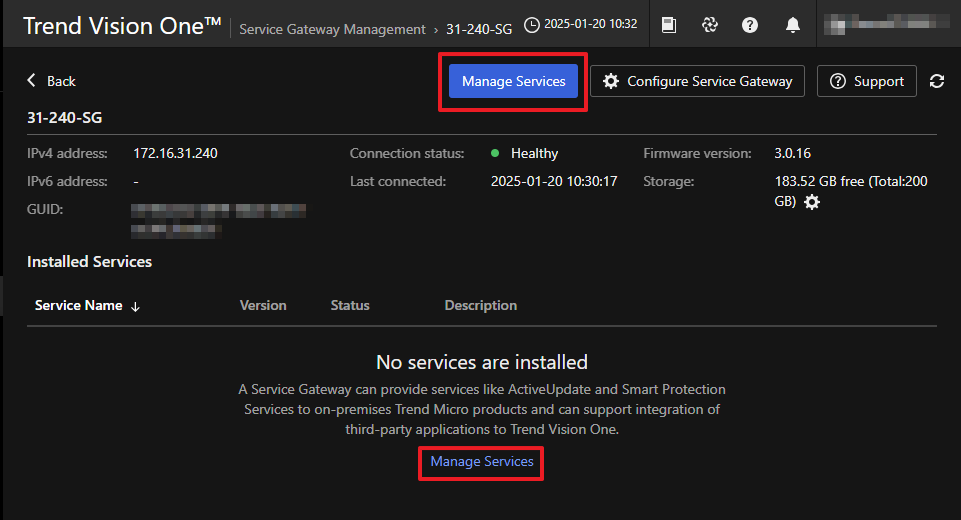

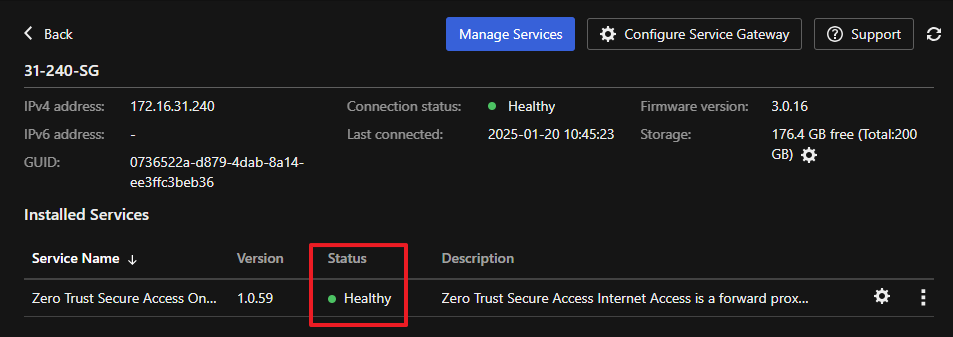

完成 Service Gateway 部署後,在 Workflow and Automation > Service

Gateway Management

可以找到回報上來的 Service Gateway 點擊名稱進行設定

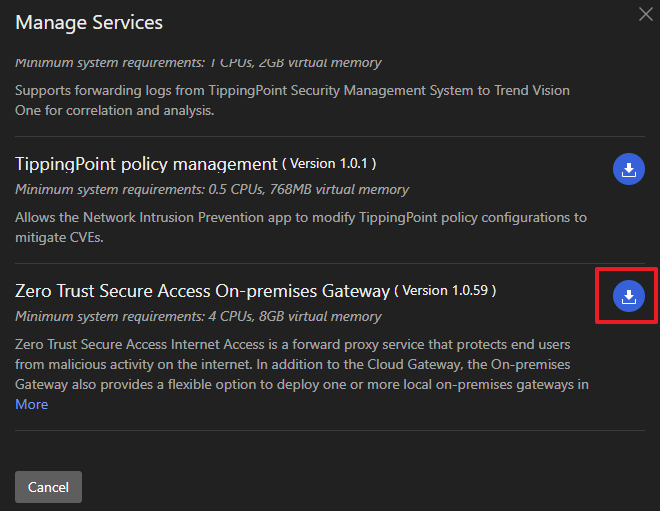

點擊 Manage Services 安裝服務

找到 Zero Trust Secure Access On-premises Gateway 並點擊下載安裝

等待安裝完成並且 Status 顯示為 Healthy

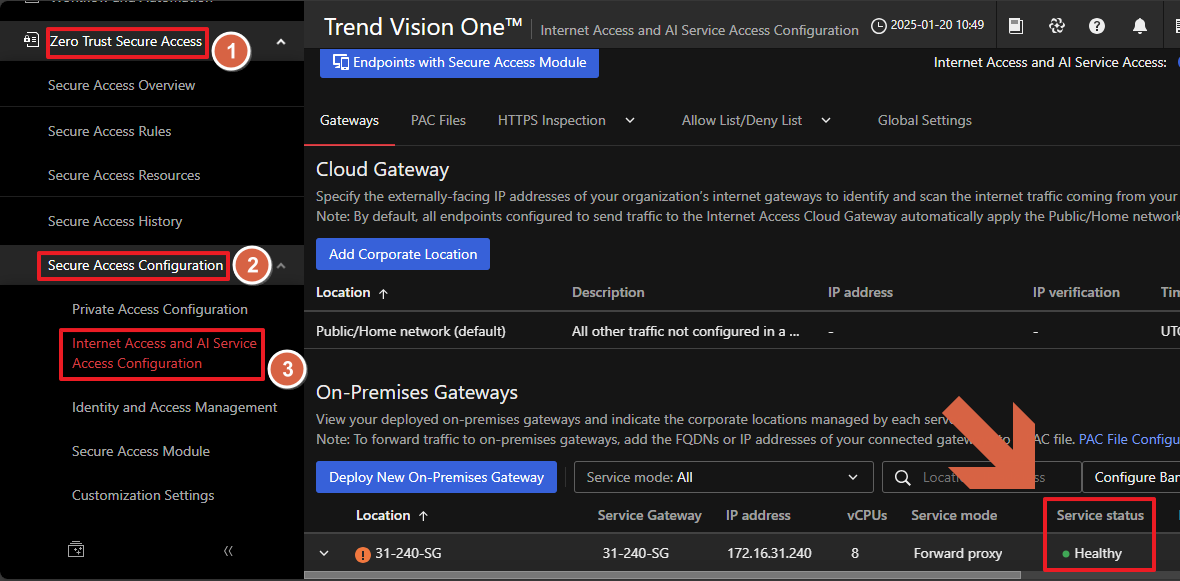

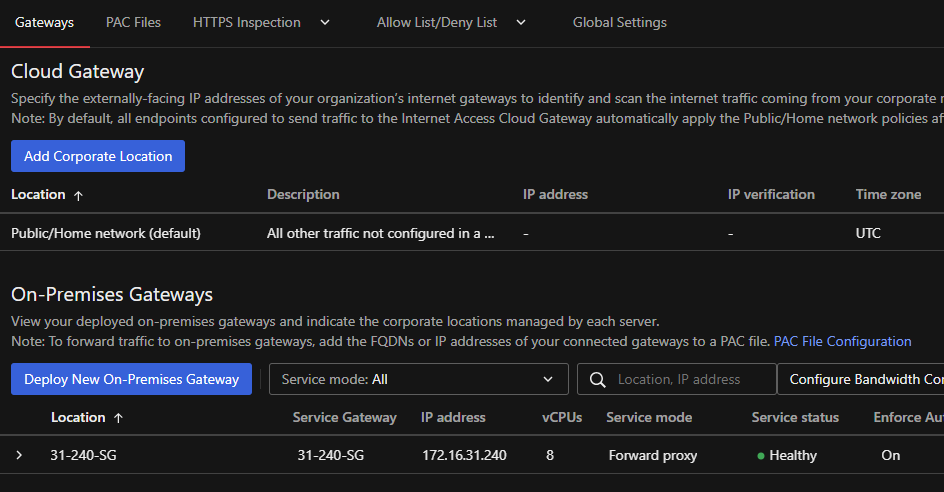

回到 Trend Vision One 主控台 > Zero Trust Secure Access > Secure

Access Configuration > Internet Access and AI Service Access

Configuration

確認 On-Premises Gateways 是否已經在列表上並且 Service status 為

Healthy

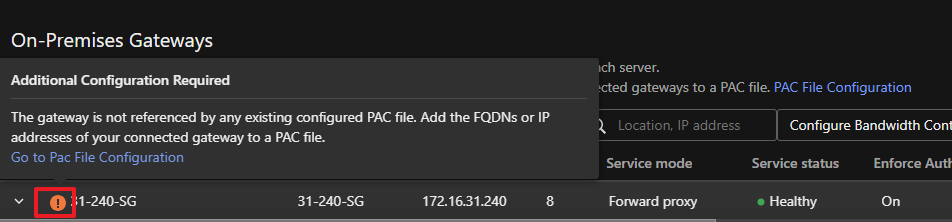

On-Premises Gateways 名稱前面的驚嘆號為提醒尚未設定任何的 PAC Files 將流量導向至此

On-Premises Gateways

全新安裝時這是正常的,移動到 PAC Files 繼續設定以完成流量導向

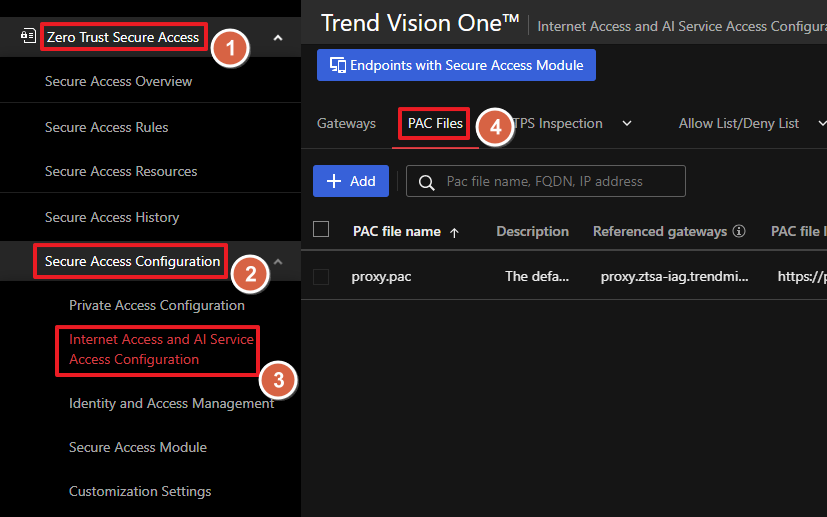

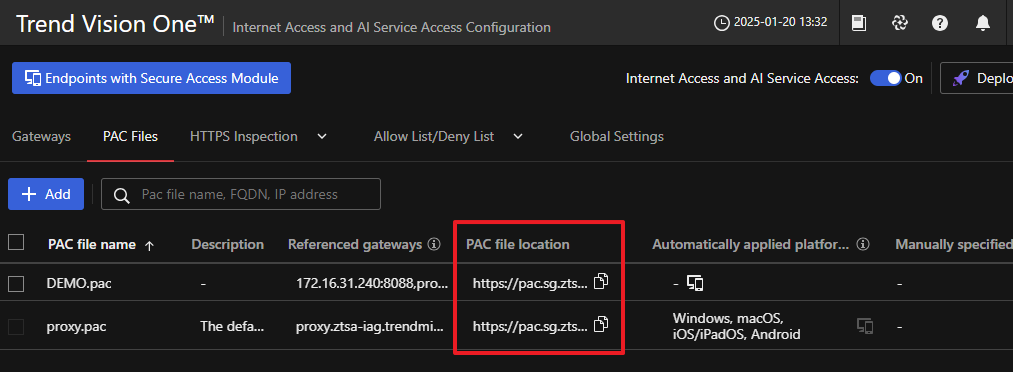

四、設定 PAC Files 調整使用的 Gateways

PAC (Proxy Auto-Configuration) 是一種自動設定 Proxy 的技術。

使用 PAC 可以根據特定的條件和規則,動態決定端點應該使用哪個 Proxy 來處理網路流量。

透過設定 PAC 使用 On-Premises Gateways 並將 PAC 部署給端點即可將流量導向至 On-Premises Gateways

新增並設定 PAC

在 Trend Vision One 主控台 > Zero Trust Secure Access > Secure

Access Configuration > Internet Access and AI Service Access

Configuration

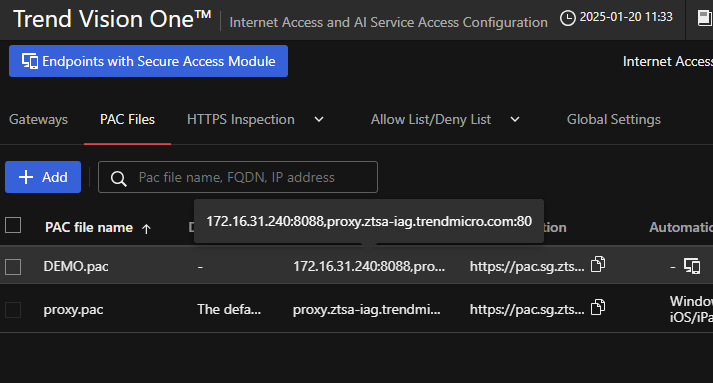

點擊 PAC Files 後可以看到一個預設的導向至 Cloud Gateway 的 PAC

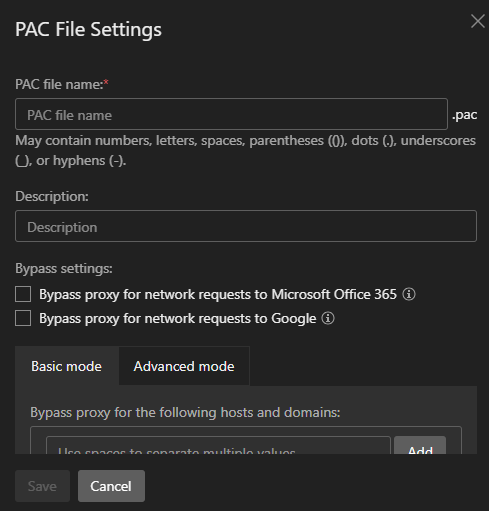

點擊 Add 先設定名稱與描述

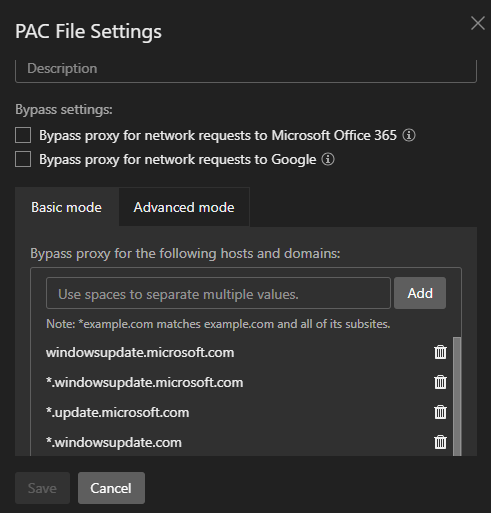

往下可以設定例外的服務與 URL 使這些例外的位置不會經過 Gateways 檢查

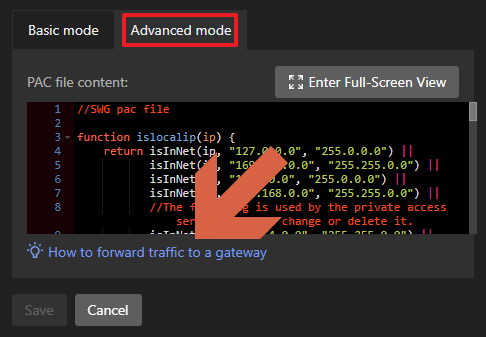

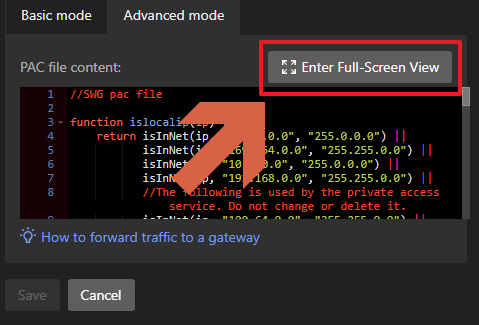

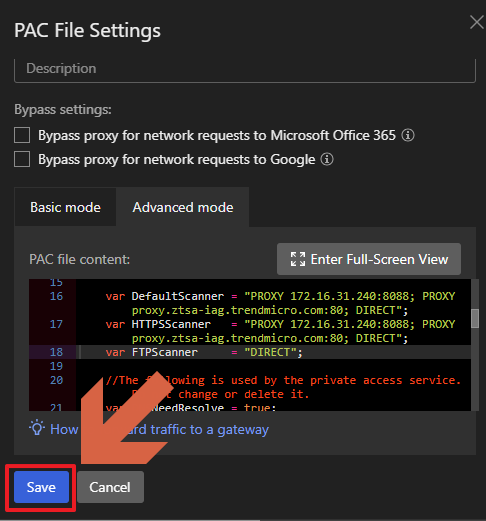

點擊 Advanced mode 設定流量導向

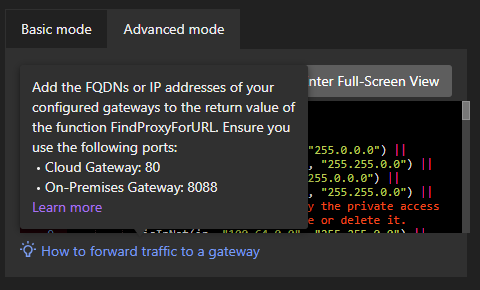

可將滑鼠移至 How to forward traffic to a gateway 確認如何設定

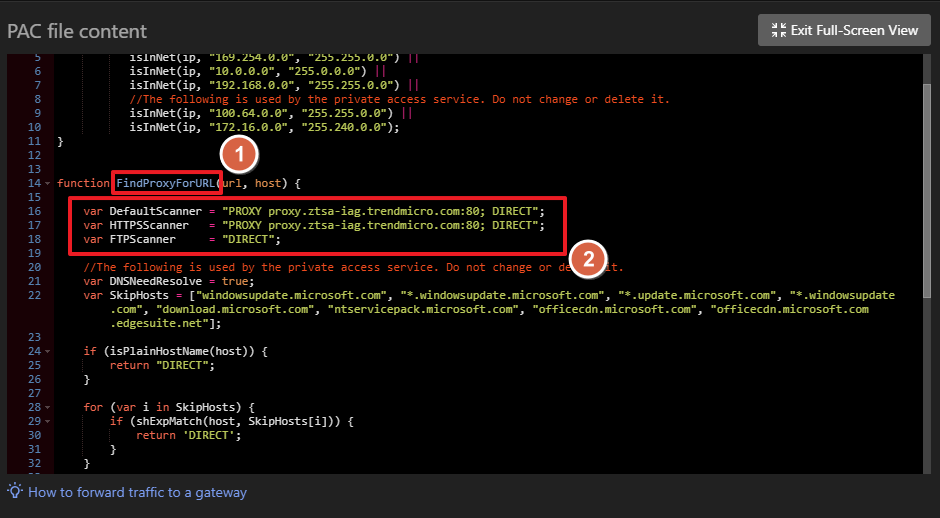

從 Tip 當中可以知道:

- 找到 FindProxyForURL 這個函數將 Gateways 的 FQDN 或是 IP 設定於此

- Port 根據預設 Cloud Gateway 使用 80 而 On-Premises Gateway

使用 8088

Note

On-Premises Gateway 可以在 Service Gateway Management 自定義 HTTP

Proxy 使用的 Port

點擊 Enter Full-Screen View 開始編輯

找到 FindProxyForURL 可以看到三種設定

- DefaultScanner 所有無法被判定為其他類型均使用此設定

- HTTPSScanner 所有 HTTPS 連線皆使用此設定

- FTPScanner 所有 FTP 連線皆使用此設定

可以看到根據預設 FTP 直接連線,另外兩個為使用 Cloud Gateway 如果無法使用則直接連線

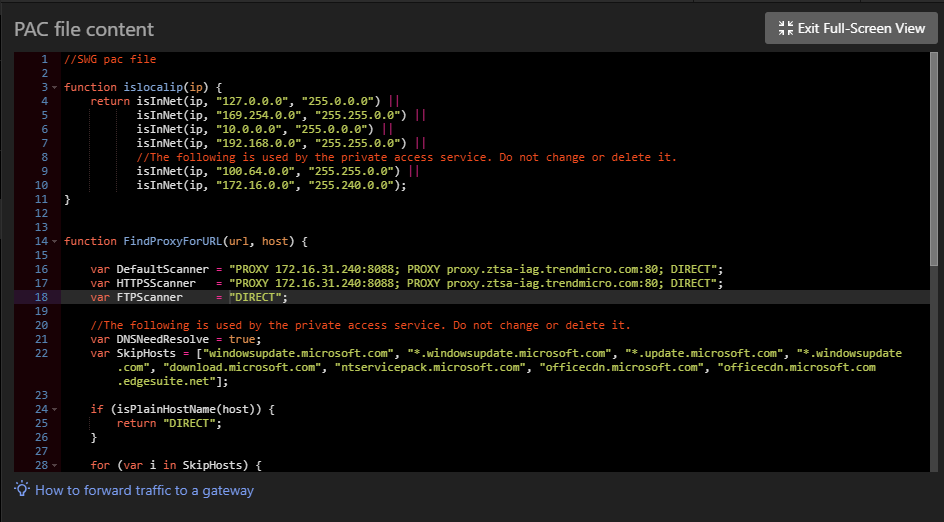

按照 PROXY FQDN/IP:Port; 的形式加入或是修改成流量導向的 Gateways

例如:下面新增了 On-Premises Gateway 的 IP 172.16.31.240

Warning

分號,也就是 ; 是不可少的一部份,新增或是修改時請勿省略。

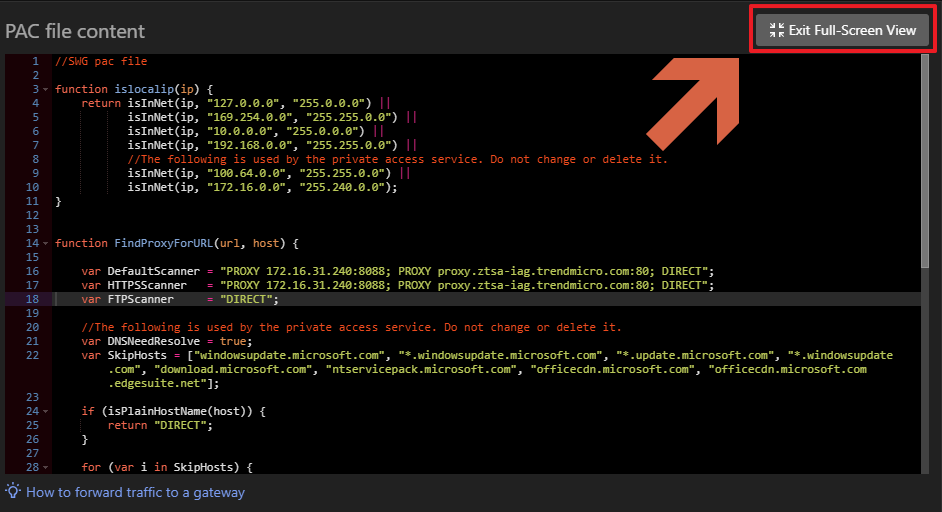

點擊 Exit Full-Screen View 退出編輯

點擊 Save 儲存 PAC

新增 PAC 後將滑鼠移動到 Referenced gateways 檢查 Gateways 設定是否與剛才設定的相同

回到 Gateways 頁面可以看到提醒尚未設定任何的 PAC Files 的驚嘆號消失

然而我們還需要設定哪些端點要套用這個 PAC Files 來完成流量導向

透過 Secure Access Module 部署 PAC

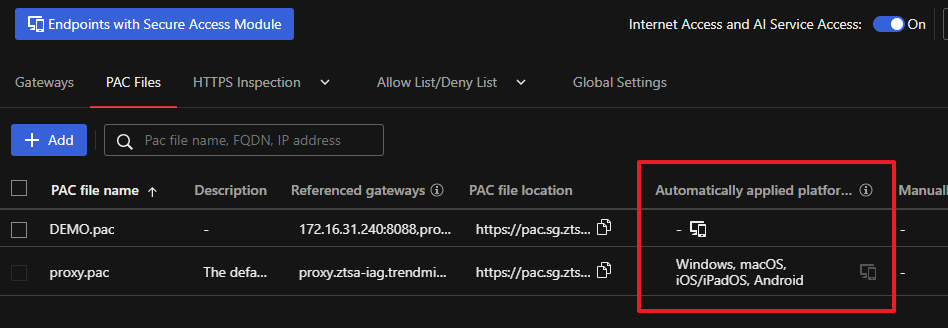

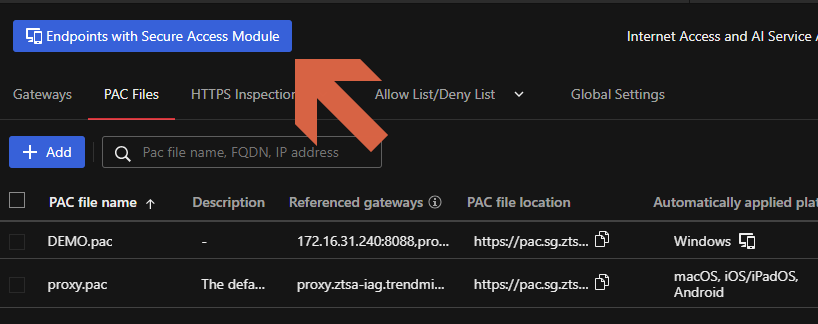

如果有安裝並啟用 Secure Access Module 的裝置將會自動部署 PAC

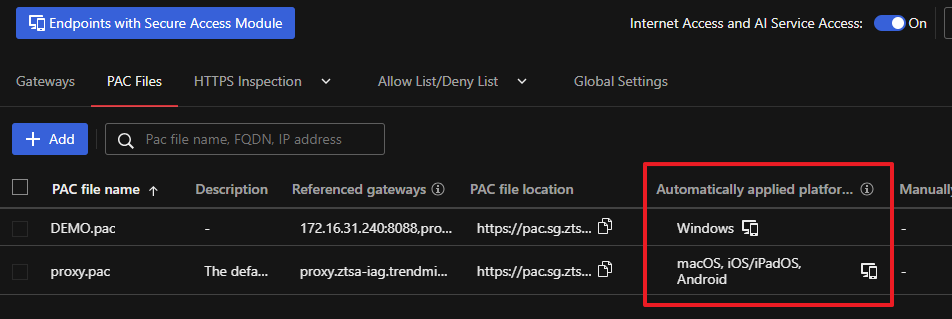

可以在 PAC Files 看到不同的裝置類型應該套用的 PAC

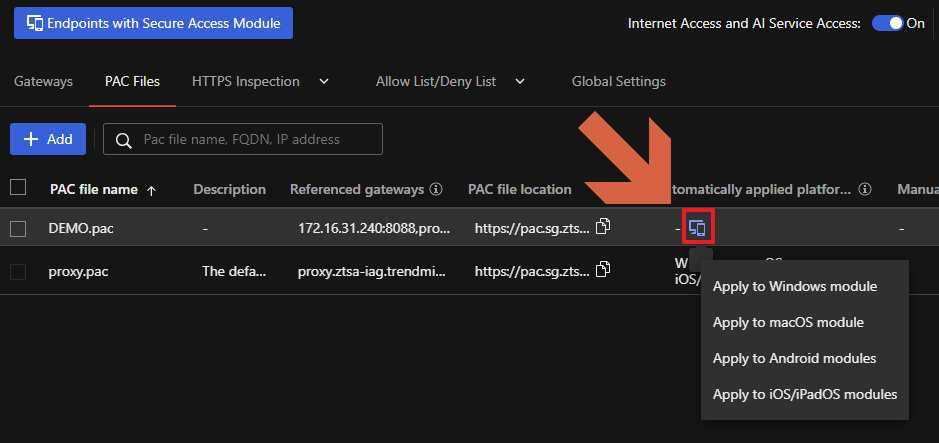

點擊其中一個 PAC Files 的 Apply 圖示可以選擇要套用的裝置類型

例如選擇 Apply to Windows Module 後可以看到 Windows 裝置從套用 proxy.pac 改為 DEMO.pac

Note

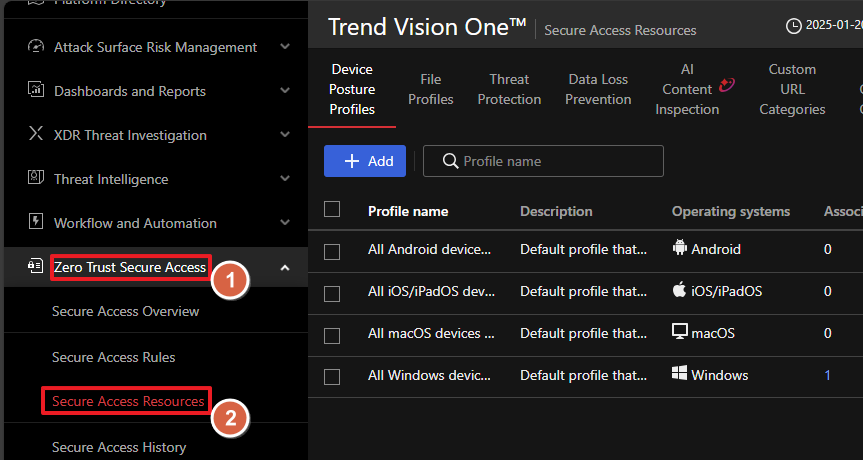

在 Zero Trust Secure Access > Secure Access Resources 的

Device Posture Profile

可以對裝置類型作更細緻的控制,例如:是否已安裝防毒、比選擇的作業系統版本還新的作業系統版本等等

在 Secure Access Module 頁面可以啟用 Secure Access Module 以及手動設定端點套用的 PAC

Files

點擊 Endpoints with Secure Access Module 可以快速移動到 Secure Access Module 頁面

如果已經安裝 Trend Vision One agent 的將會列在此處清單

若尚未安裝則右上方可以下載安裝程式進行安裝

對於已經安裝的端點可以部署 Secure Access Module 以及設定 PAC Files

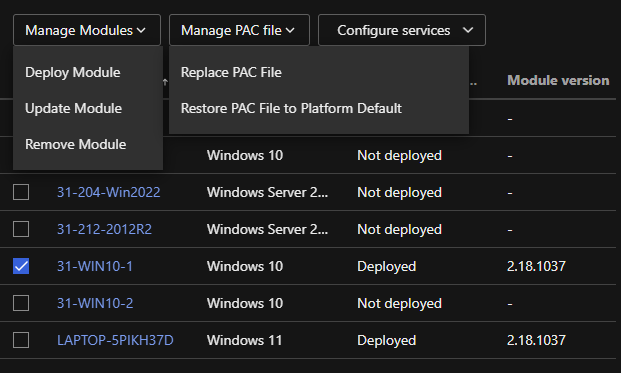

勾選需要設定的端點如果尚未部署 Secure Access Module 可以在 Manage Modules 選擇 Deploy

Module

而 Manage PAC file 中 Replace PAC File 是手動指定而 Replace PAC File to

Platform Default 則回到預設

手動下載 PAC 自行部署於裝置

Warning

端點如果不安裝部署 Secure Access Module 仍然可以透過手動部署 PAC 的方式將流量導向至 Gateways

但由於沒有強制力相對於有安裝 Agent 的方式可能會被使用者自己修改

在 PAC Files 頁面中每一個 PAC 都有可供下載的位置

下載後擺放至內部可提供 PAC 被存取的位置

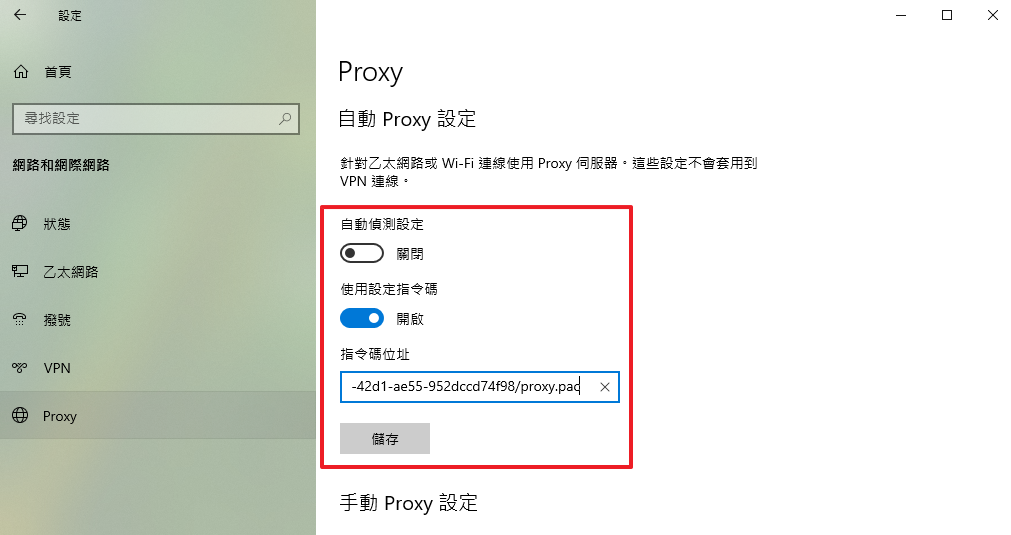

在作業系統的 Proxy 設定關閉 自動偵測設定 開啟 使用設定指令碼

並填寫內部提供 PAC 的位置後 儲存

情境四:特權帳號身份管理

情境說明

當企業完成 Microsoft 365 雲端服務部署後,如何有效建立 Entra ID (原 Azure AD) 身分治理機制與郵件系統之資安防護體系,成為關鍵基礎架構維運挑戰。

風險成因

具備全域系統管理員 (Global Administrator) 、特殊權限角色管理員 (Privileged Role Administrator) 等等身分之人員帳號,

擁有租用戶層級之身分系統配置權限,一旦遭受釣魚郵件攻擊或被入侵,內部重要資產將面臨被惡意存取的風險。

如何降低風險

透過 Trend Vision One 整合 Microsoft Entra ID 監控特權帳號相關事件

一、整合 Microsoft Entra ID

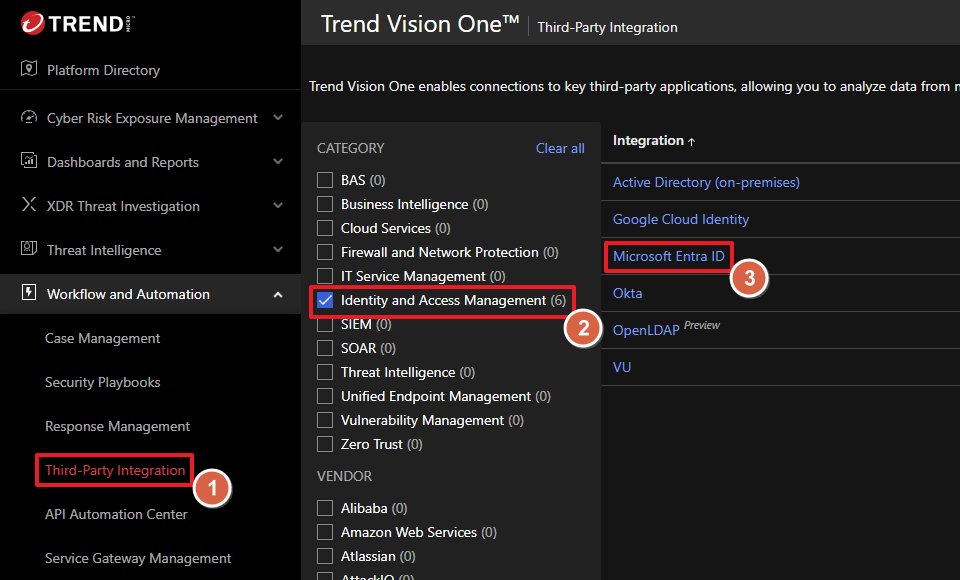

在 Workflow and Automation > Third-Party Integration 勾選 Identity

and Access Management 過濾檢視項目

點擊 Microsoft Entra ID 讓 Trend Vision One 取得權限

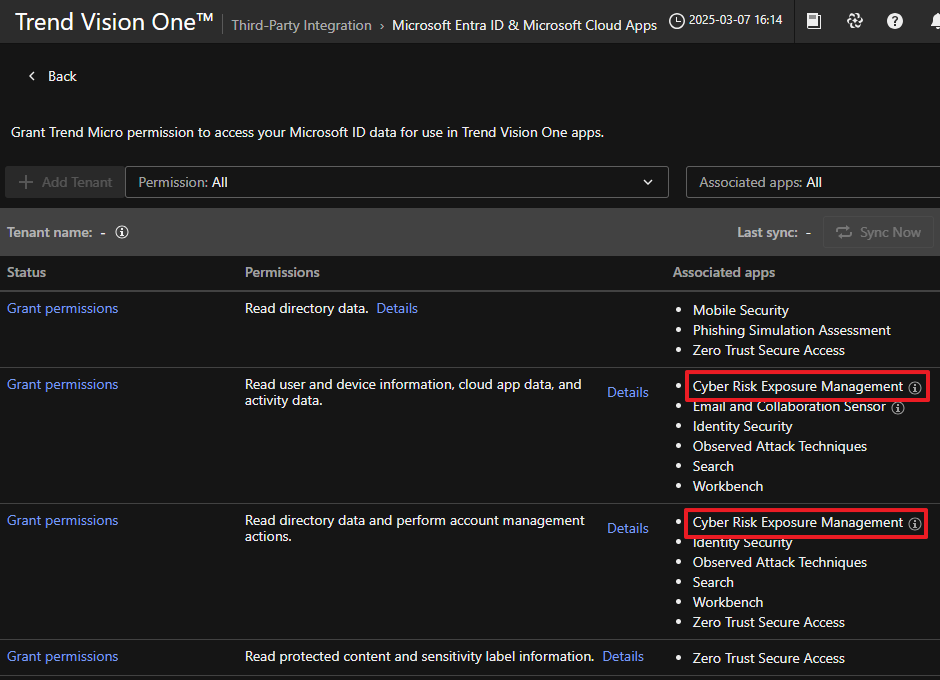

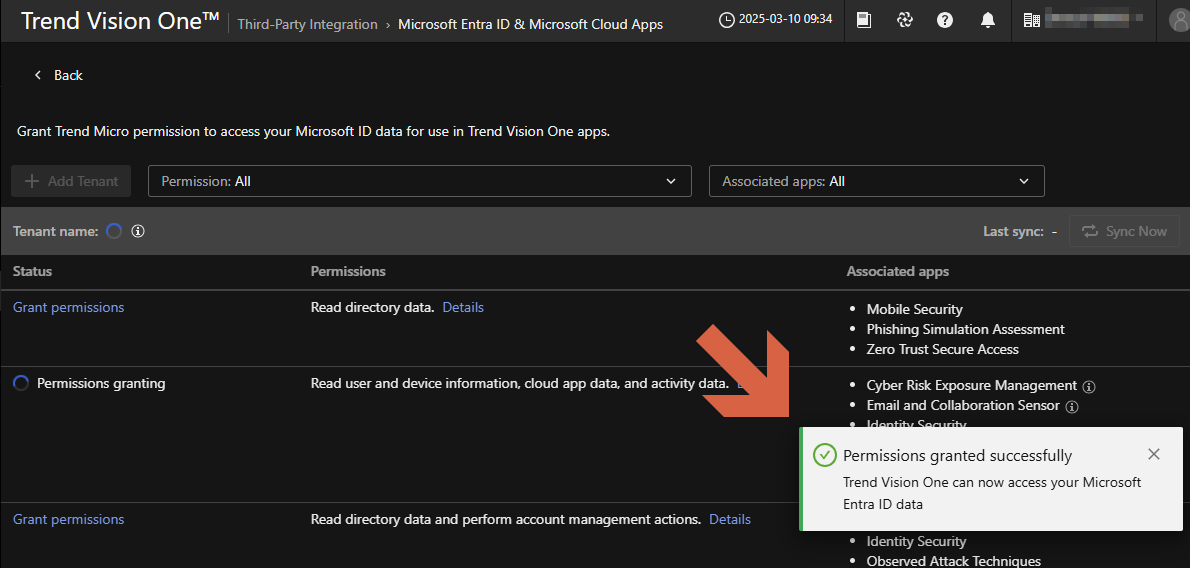

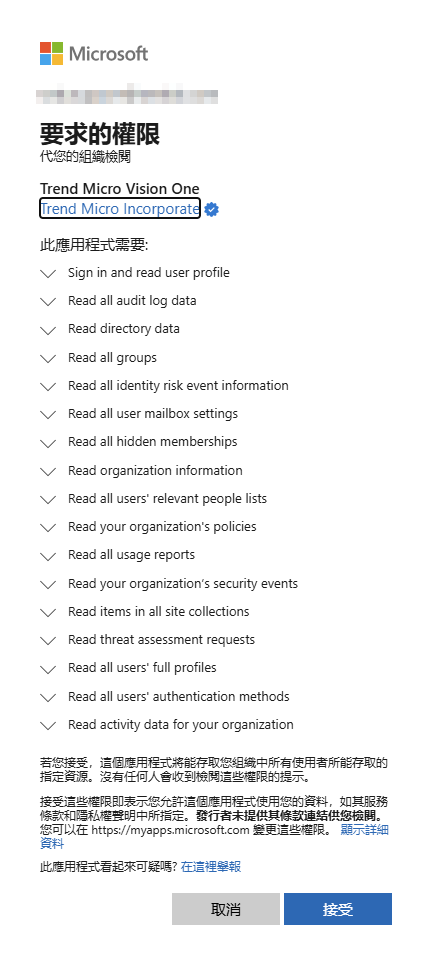

點擊 Grant permissions 取得關於 Cyber Risk Exposure Management 需要的權限

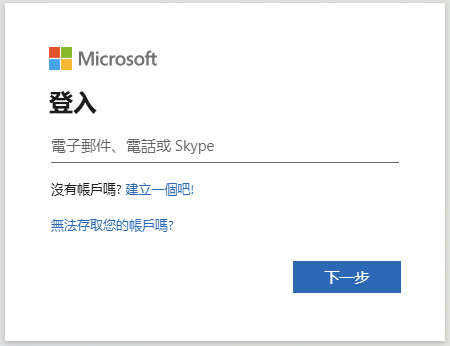

登入具備全域系統管理員 (Global Administrator) 角色的帳號

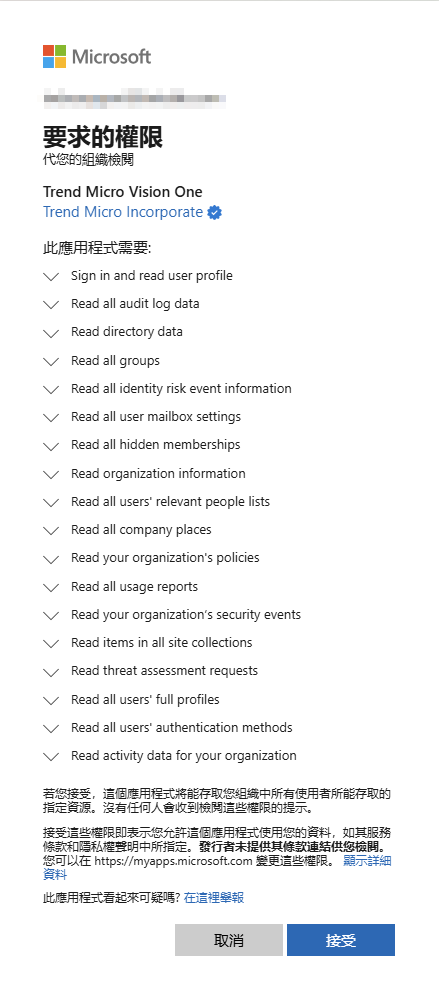

確認所需要的權限後點擊 接受

右下方會彈出 Trend Vision One 現在可以存取您的 Entra ID 的訊息

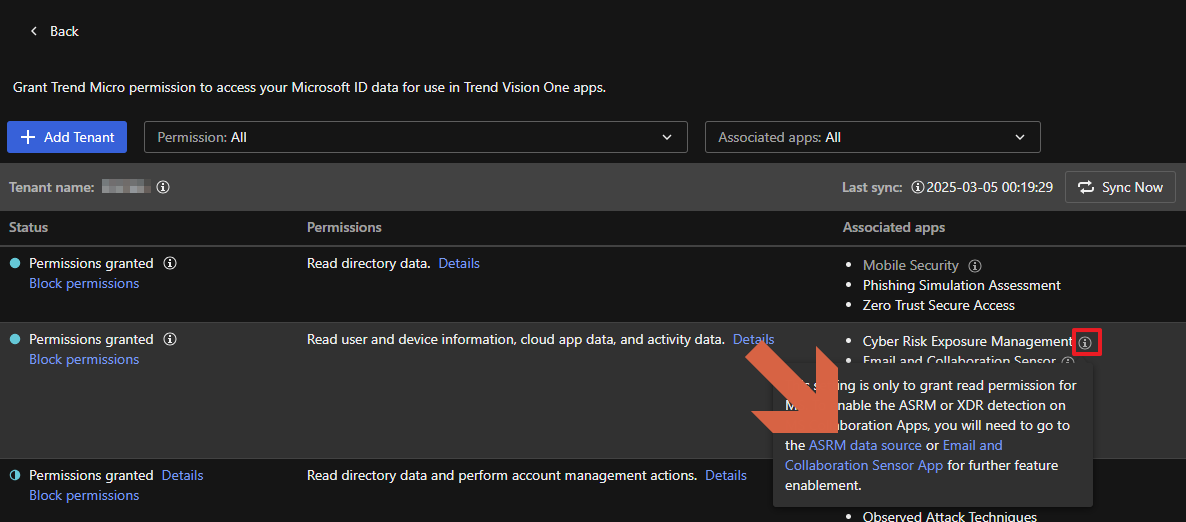

如果需要進一步整合 Office 365 與 Exchange Online 可進一步設定資料來源與 Cloud Email and

Collaboration Protection

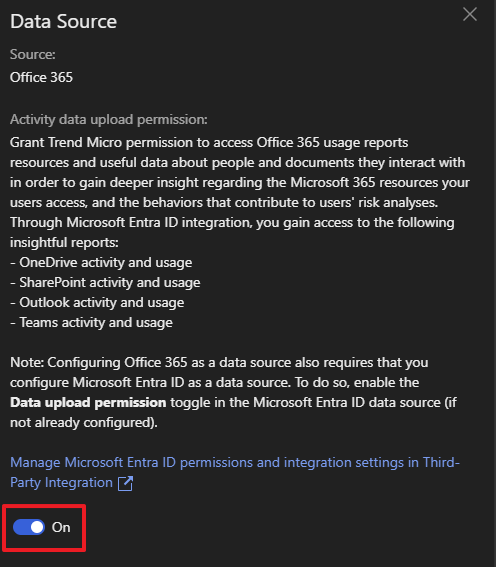

透過訊息中的連結移動到 Data Source 會自動彈出 Office 365 的設定

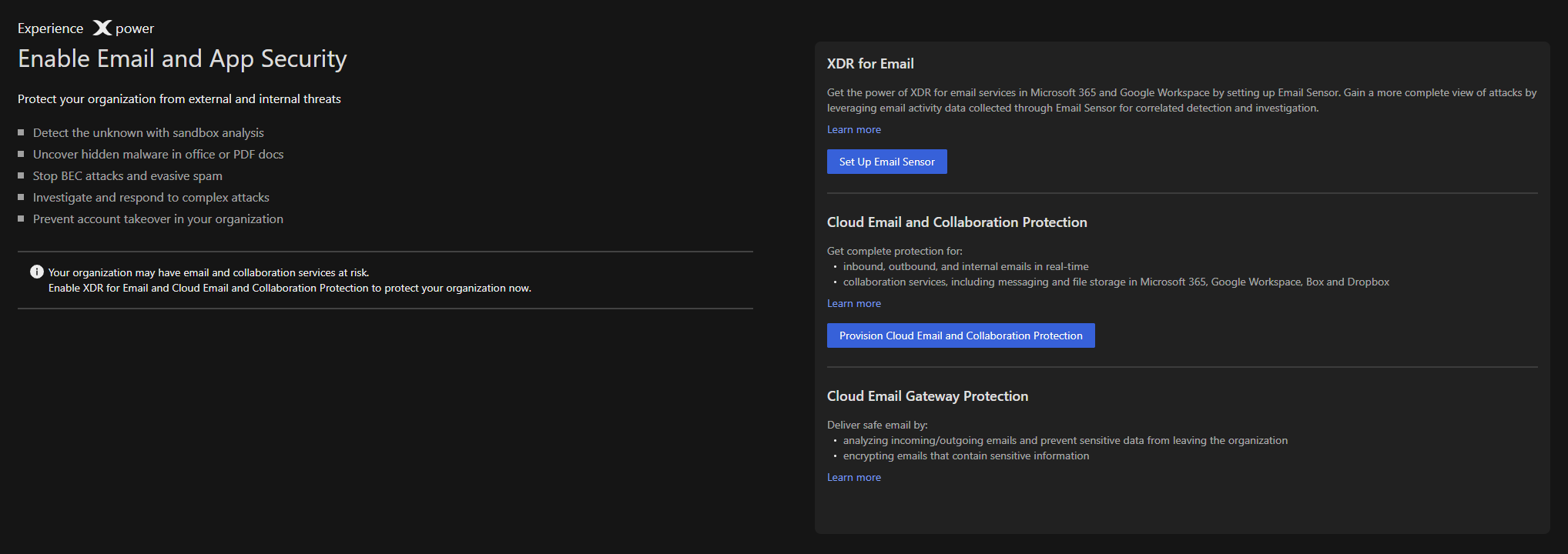

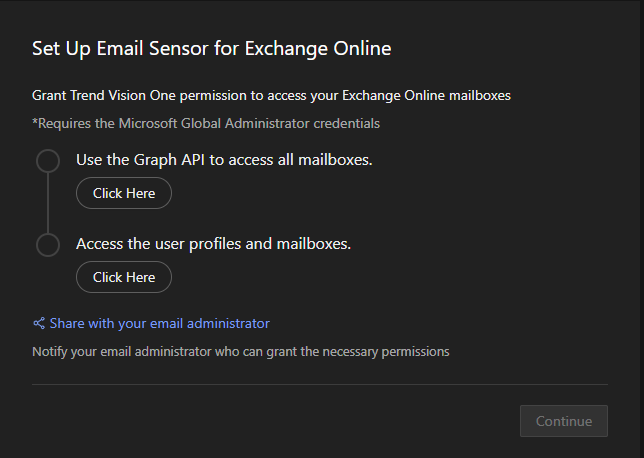

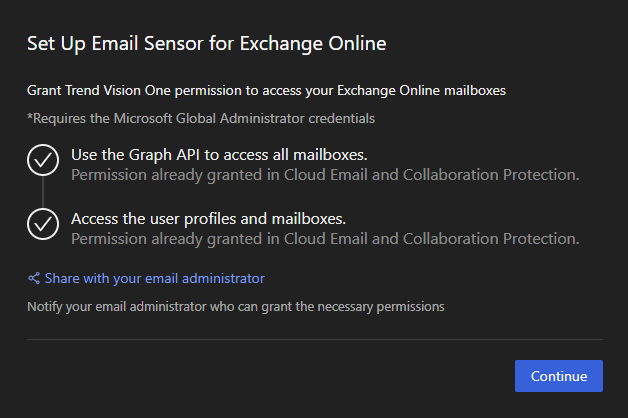

透過訊息中的連結移動到 Email and Collaboration Sensor 點擊 Set Email Sensor

依照訊息中的順序點擊以取得權限

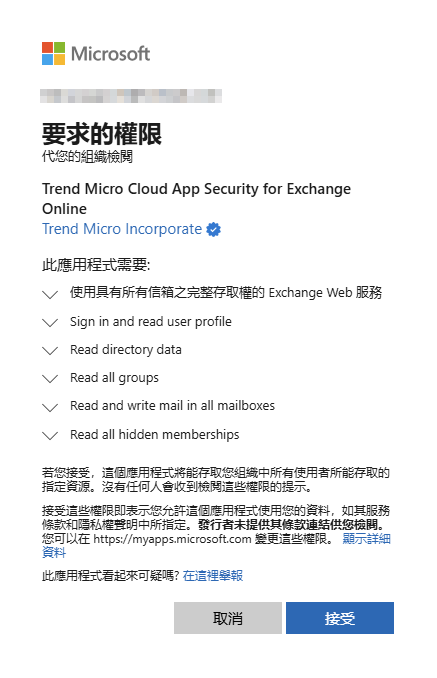

確認所需要的權限後點擊 接受

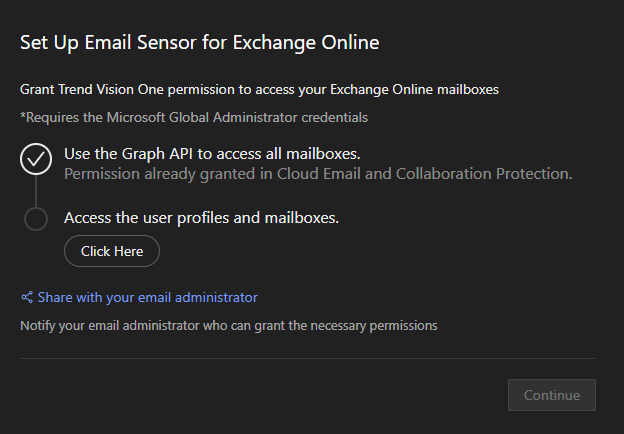

取得第一項權限繼續點擊下一個選項

確認所需要的權限後點擊 接受

取得第二項權限後點擊 Continue

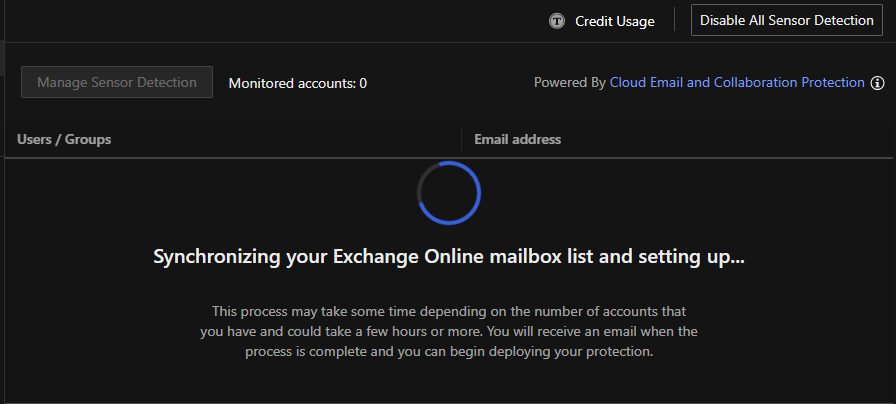

出現正在同步 Exchange Online 的訊息,等待同步完成

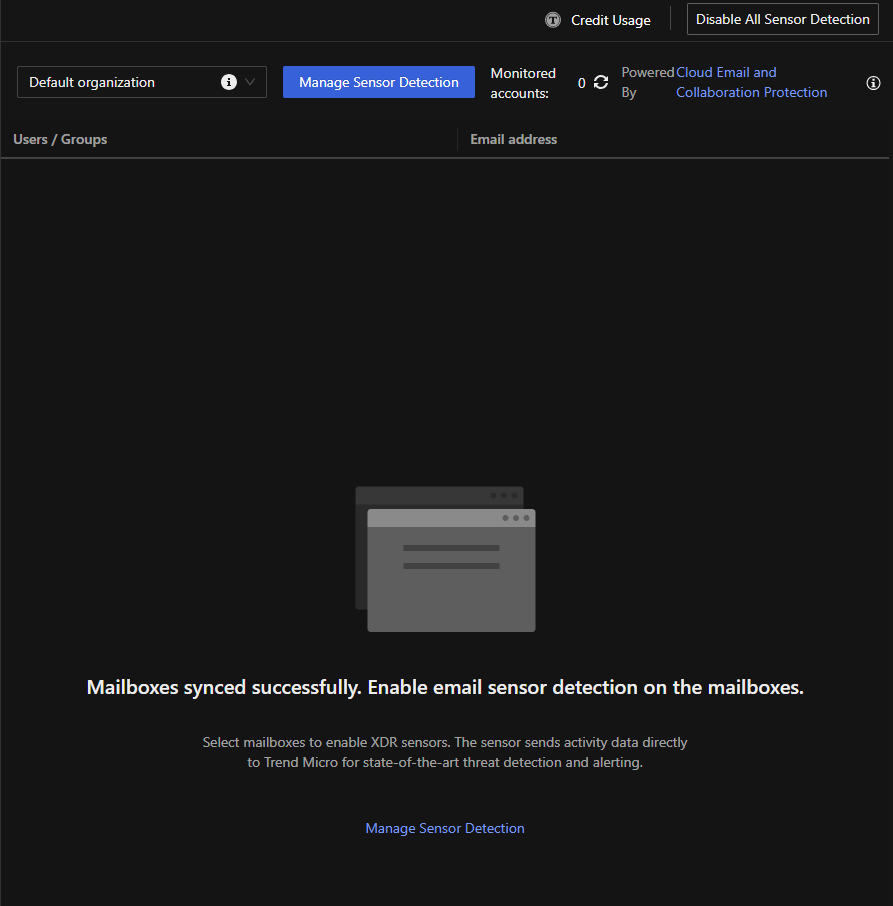

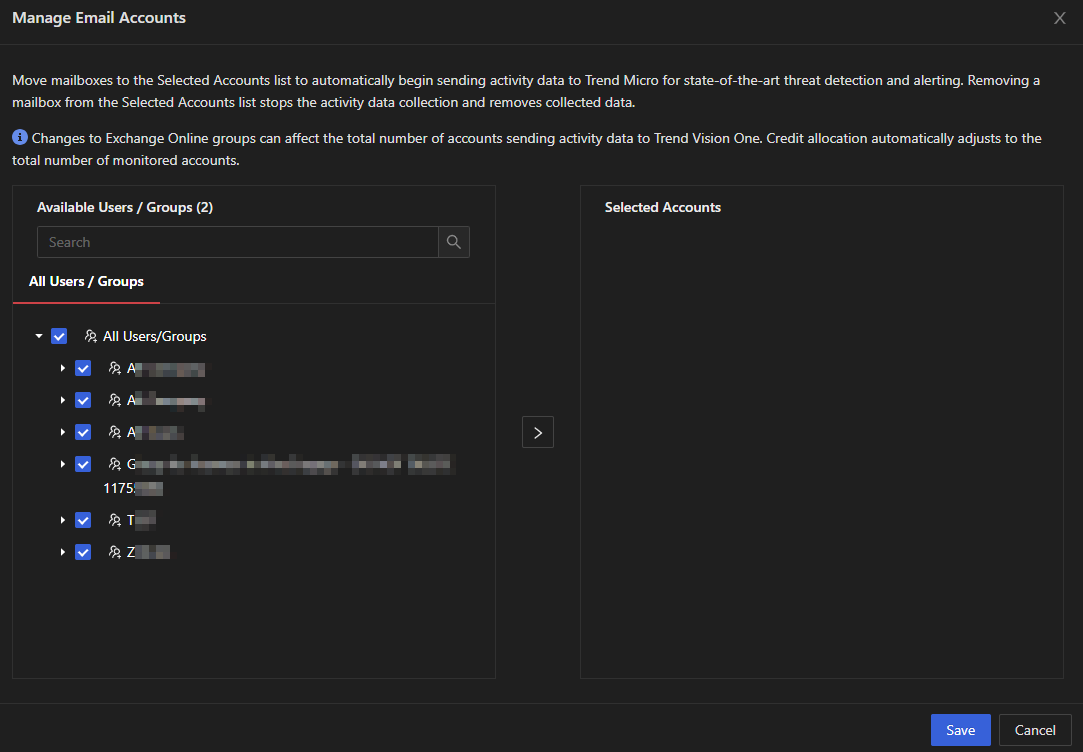

同步完成後可以選擇需要開啟 email sensor 的帳號

在左側找到特權帳號並加入

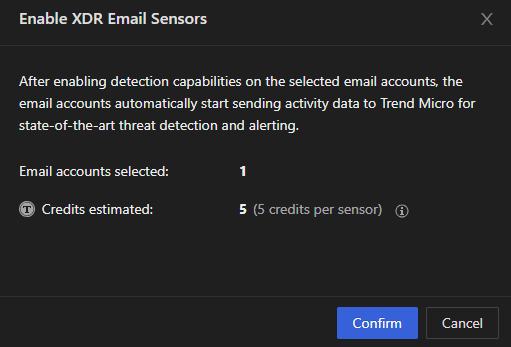

確認加入的帳號數量以及需要的 Credits 後點擊 Confirm

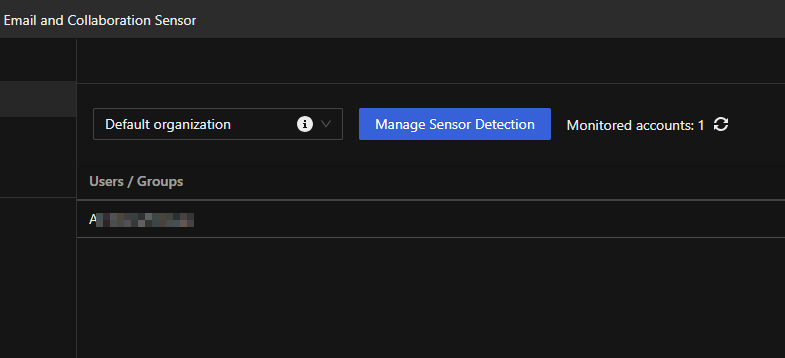

完成後可以看到加入的帳號或是群組被列出

二、開通帳號事件通報

參考:如何取得開通服務所需資訊 開通事件通報

三、監控特權帳號活動

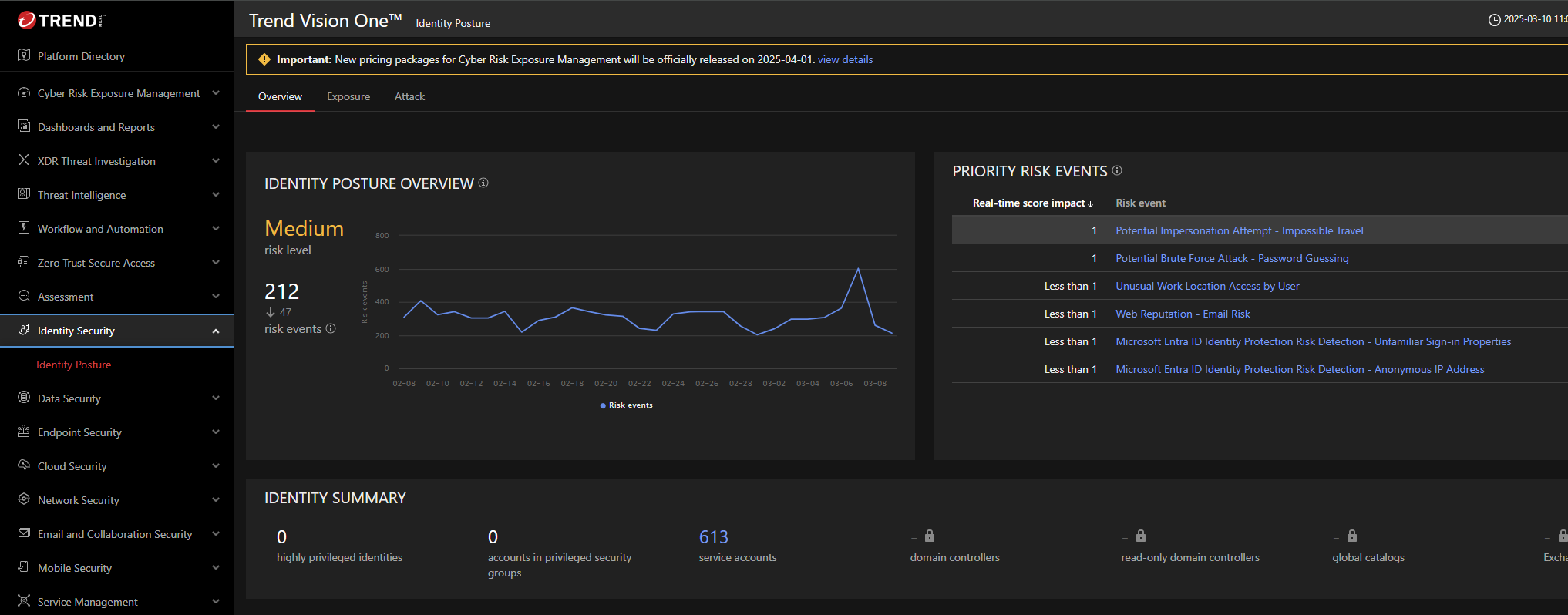

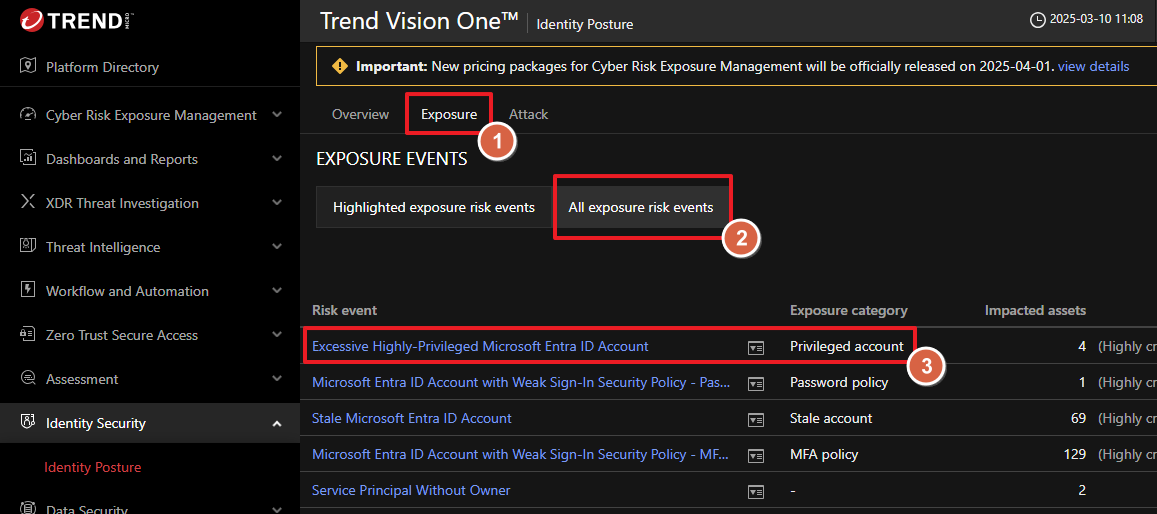

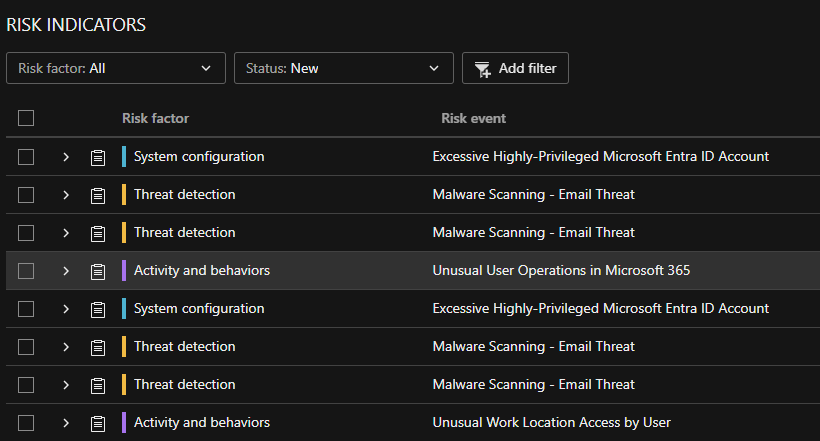

在 Identity Security > Identity Posture 可以瀏覽關於帳號相關的事件

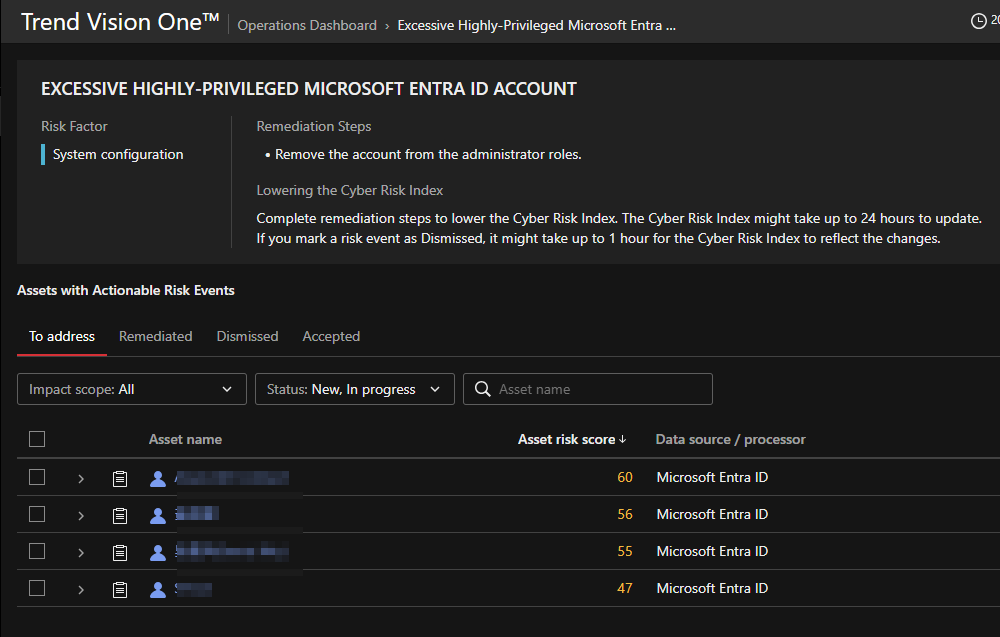

移動到 Exposure > All exposure risk events 可以看到關於 Privileged

account 的事件

點擊事件的名稱可以檢視與該事件相關的帳號

點擊帳號名稱可檢視該帳號所有的事件

情境五:雲端架構權限管理

情境說明

企業正不斷將傳統的 IT 功能移轉至雲端來追求靈活性和彈性。

企業在應用程式與基礎架構軟體、業務流程服務,以及系統基礎架構上的支出,將越來越多的花在雲端。

無可否認地,雲端移轉帶來了商業效益,但這樣的轉變也帶來了新的雲端資安挑戰。

風險成因

當企業使用 AWS、Azure、Google 雲端平台時,常發生兩種狀況:

- 權限開太大:新服務快速增加,很多服務的權限設定過於寬鬆 (例如允許所有人存取)

- 管理追不上:雲端服務變化太快,管理員很難第一時間發現這些高風險服務

如何降低風險

透過 Trend Vision One 的 Cloud Security 對雲端服務進行風險盤點,並監控過度授權服務產生的風險事件。

一、加入雲端服務帳號

首先參考:Cloud Accounts 將雲端服務帳號加入至 Trend Visioin One

二、雲端資產風險盤點

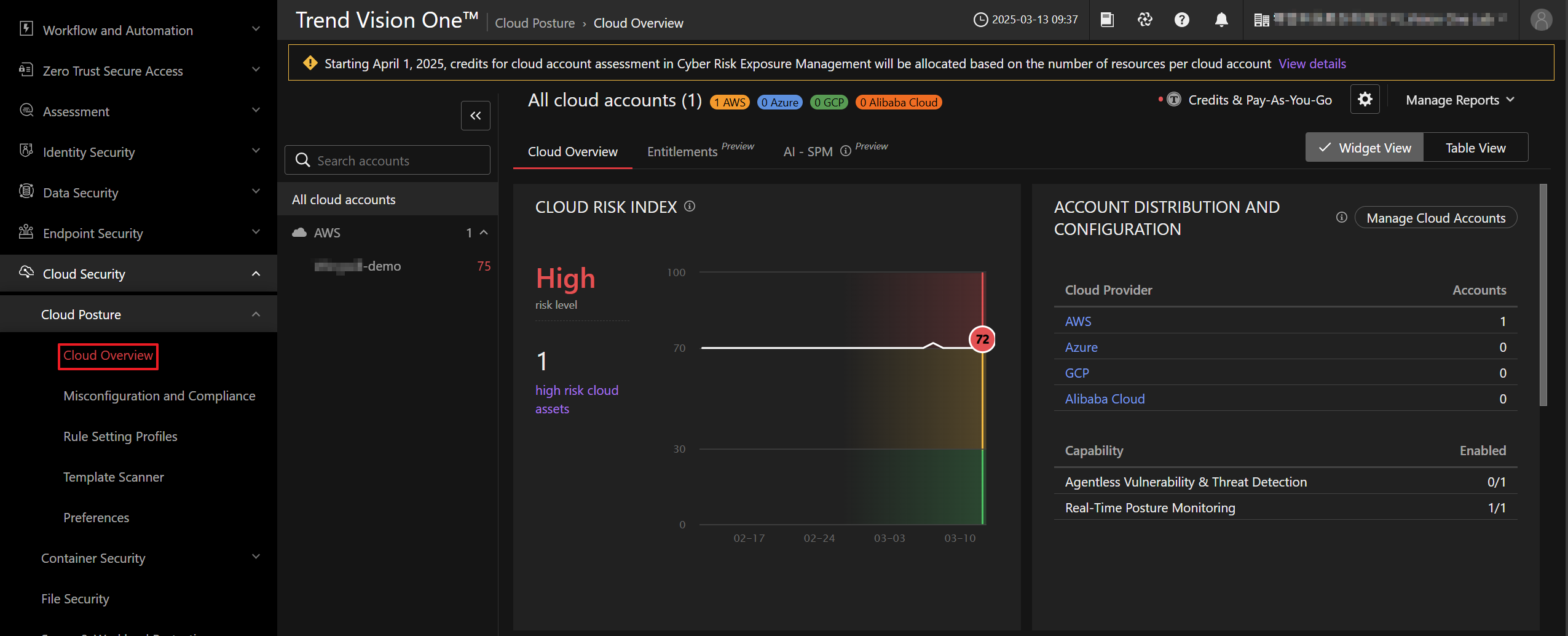

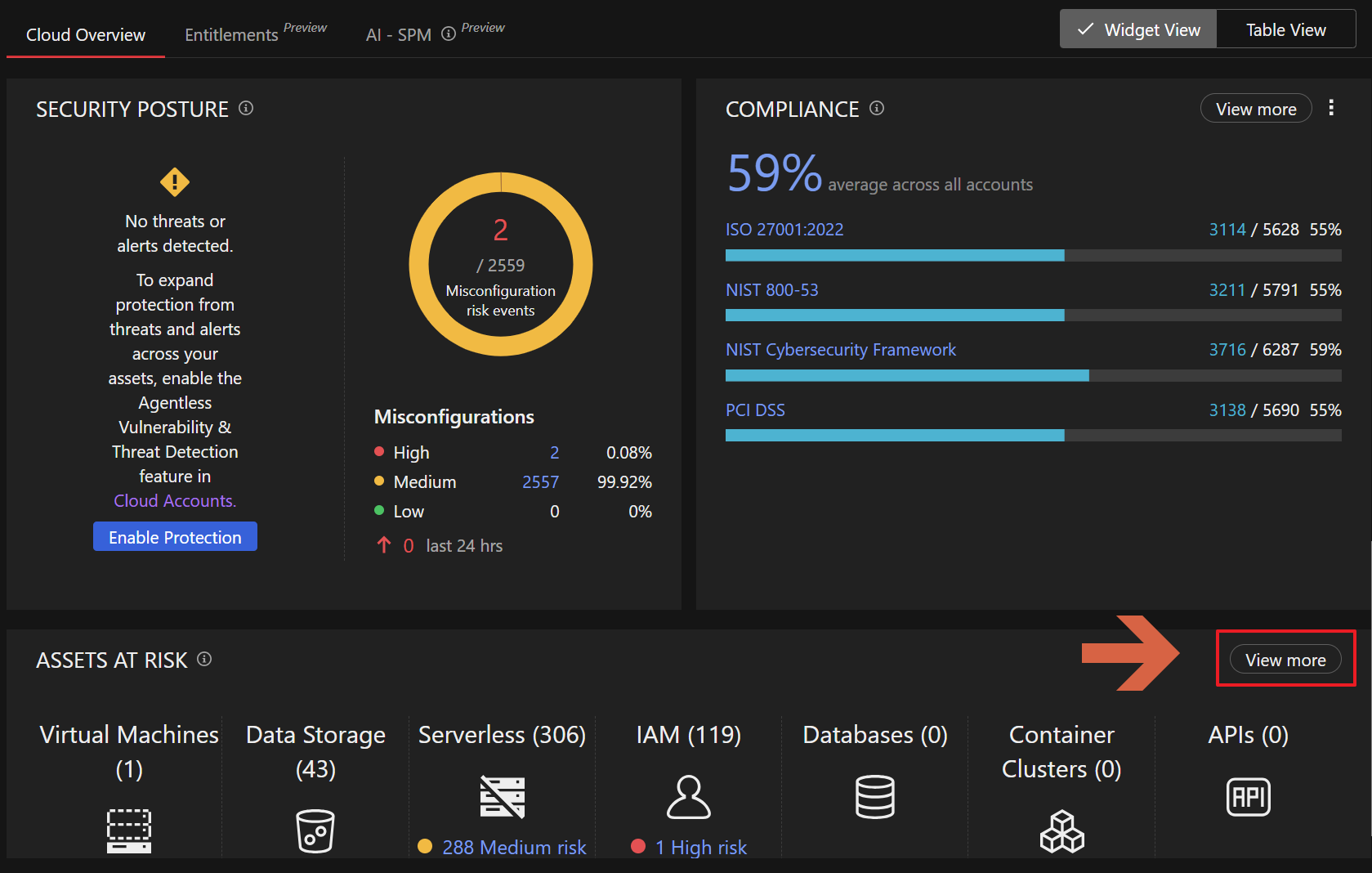

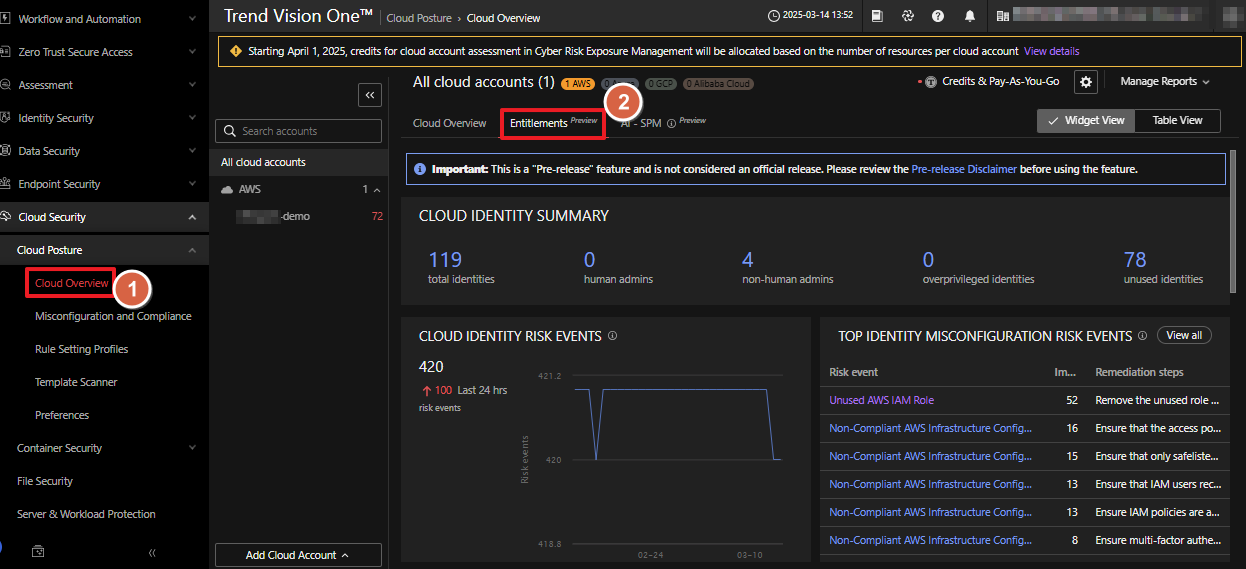

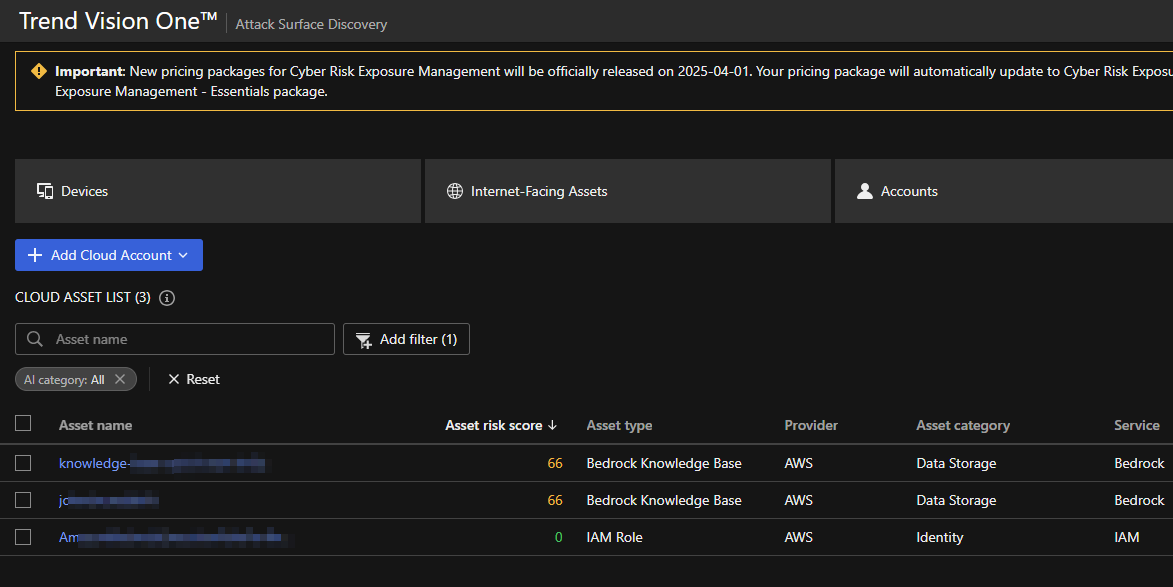

雲端帳號加入完成後,可以在 Cloud Security > Cloud Posture > Cloud

Overview 看到目前雲端服務的概況

向下滾動畫面可以看到 ASSETS AT RISK 區塊列出目前資產的風險情況,點擊右側的 View more 檢視更多資訊

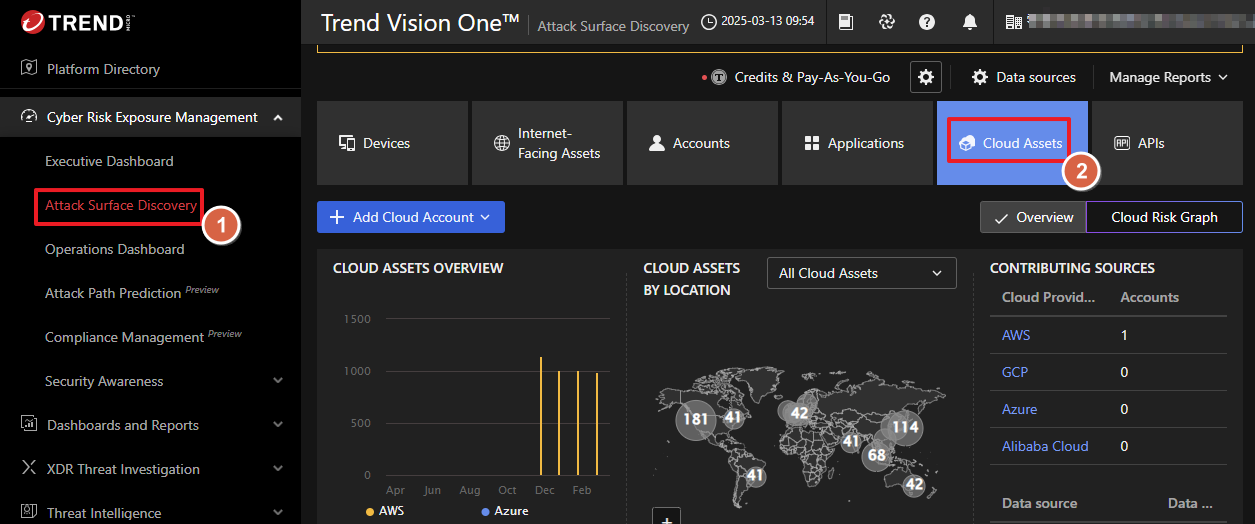

將引導到 Cyber Risk Exposure Management > Attack Surface Discovery 的

Cloud Assets

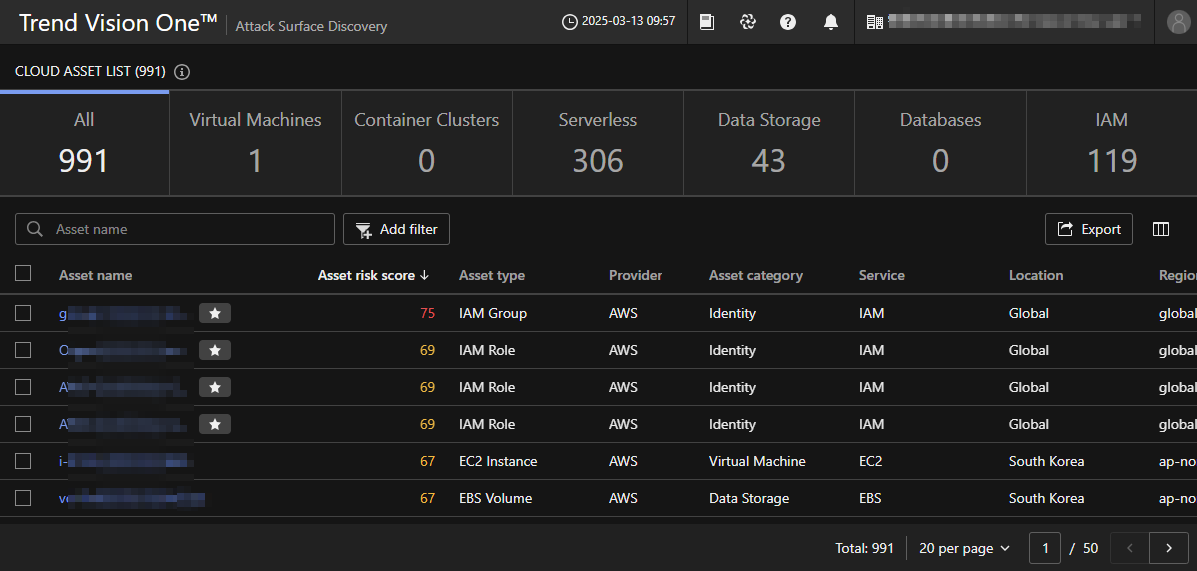

向下滾動畫面至 CLOUD ASSET LIST 將列出所有雲端資產以及風險分數

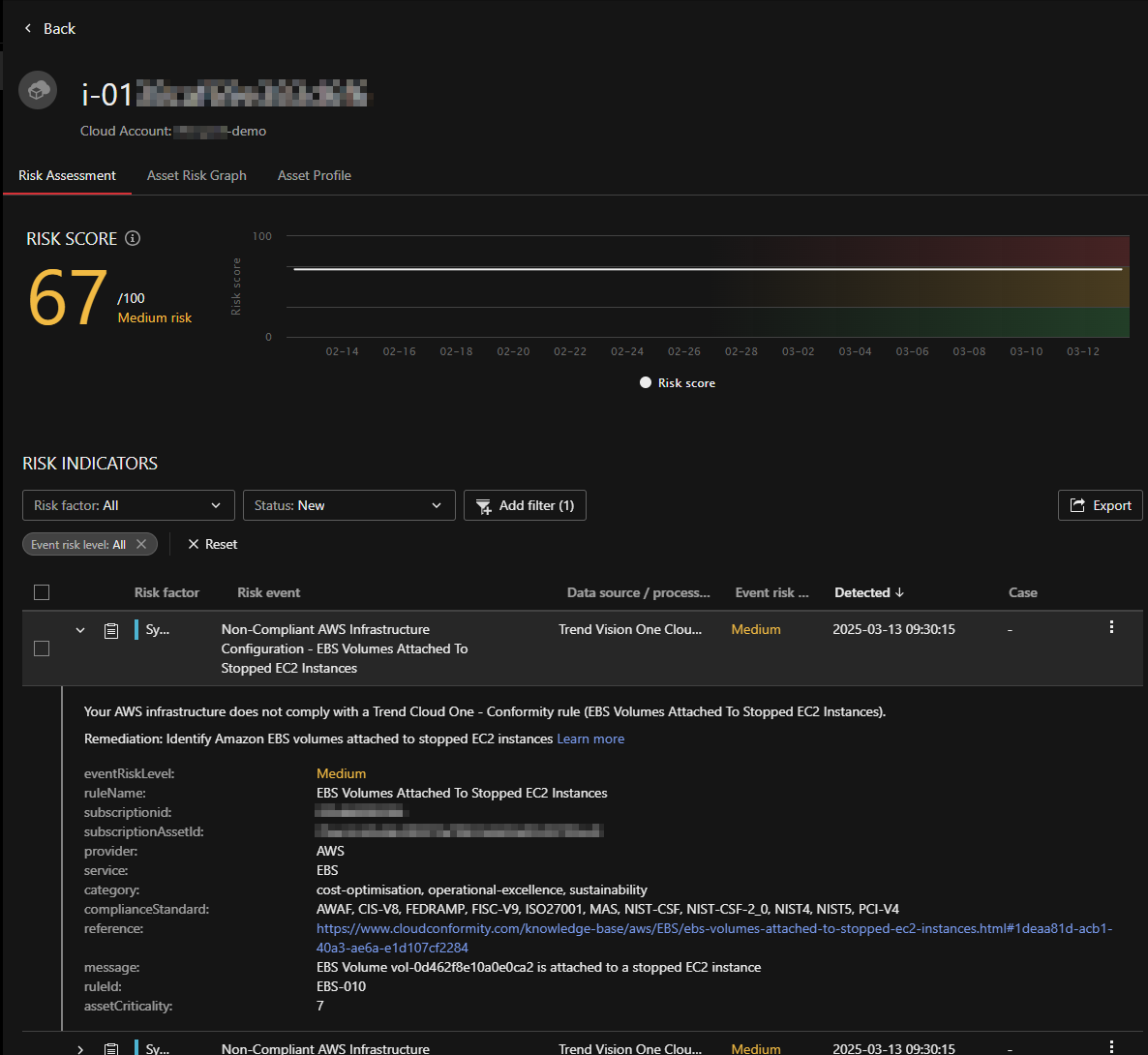

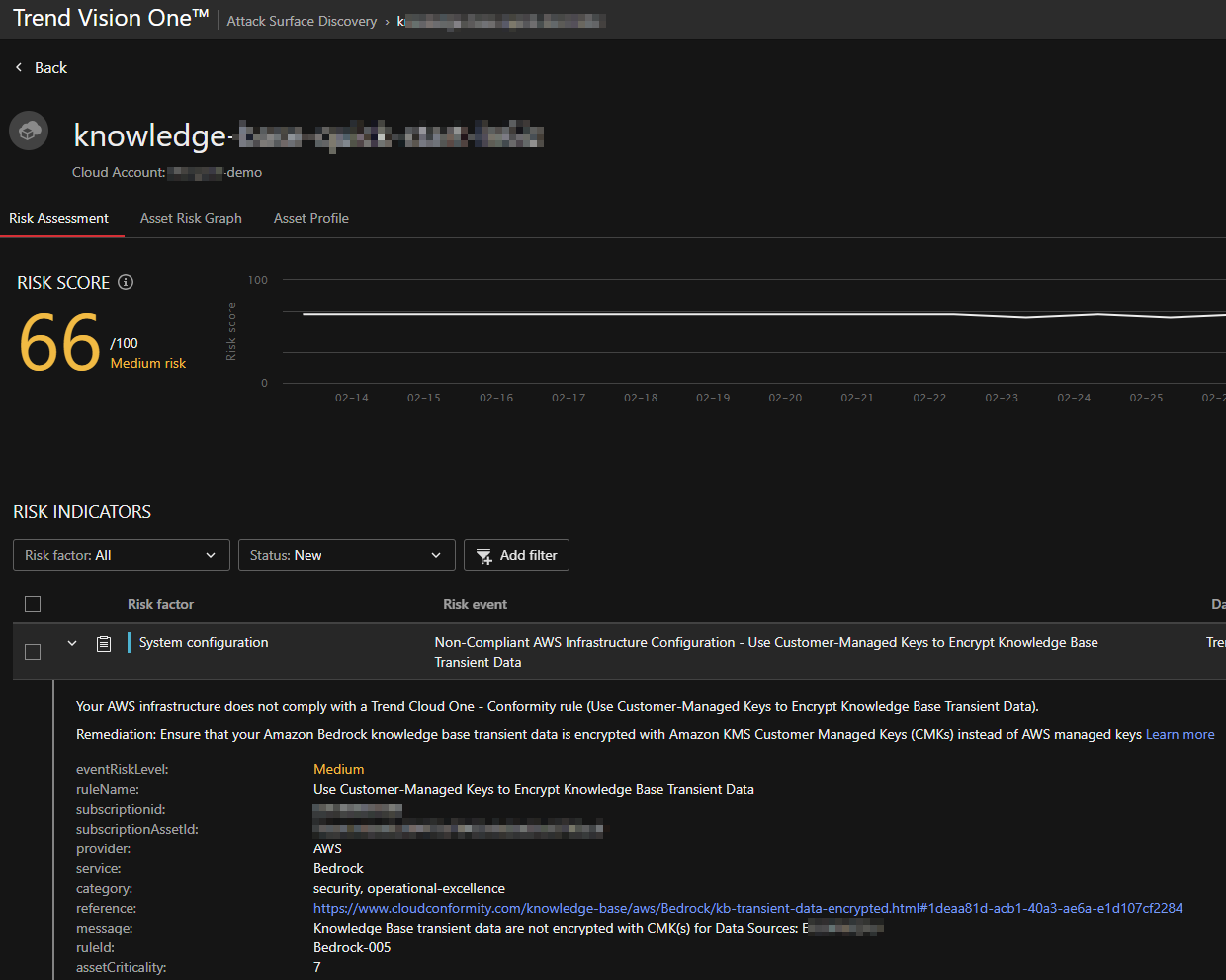

點擊資產的名稱檢視風險事件可以檢查被列為風險的原因以及參考資料

切換到 Asset Profile 將列出基本資料並且可透過左側的 Modify Criticality 手動調整資產的重要性

達到或超過 8 分的將被認為是重要的雲端資產,在將 CLOUD ASSET LIST 標示  圖示

圖示

發生在重要的雲端資產的風險事件計算風險分數時會更高

三、IAM 權限管理

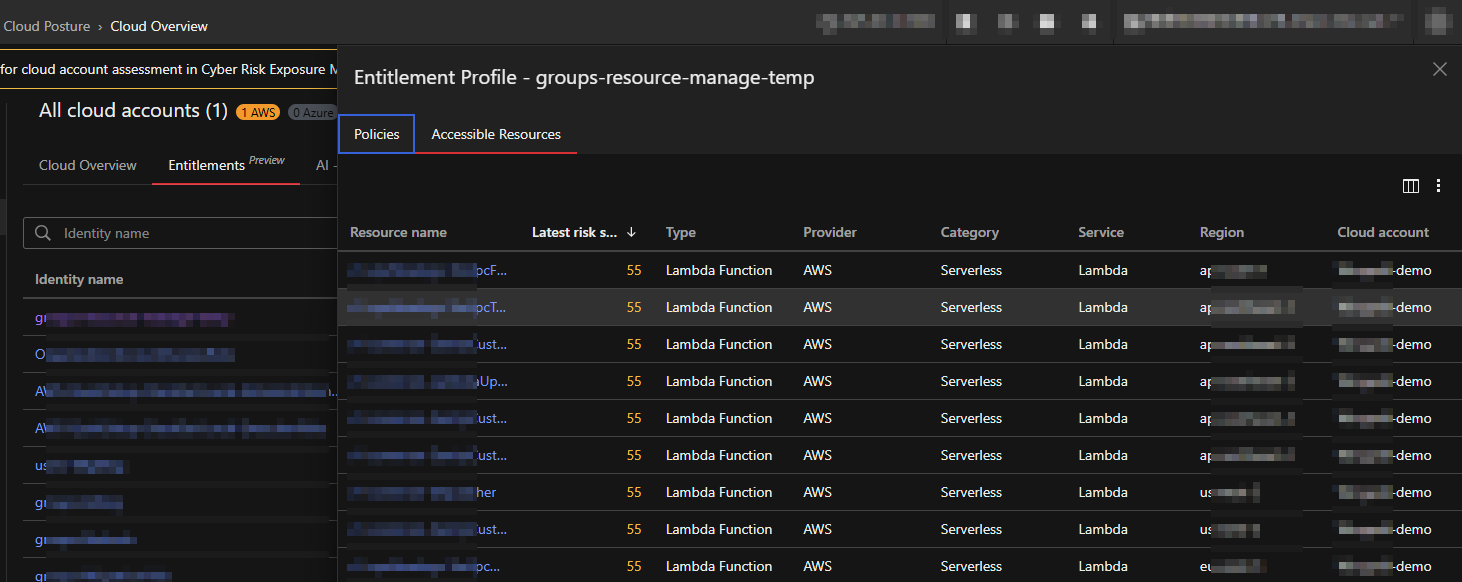

在 Cloud Security > Cloud Posture > Cloud Overview 選擇

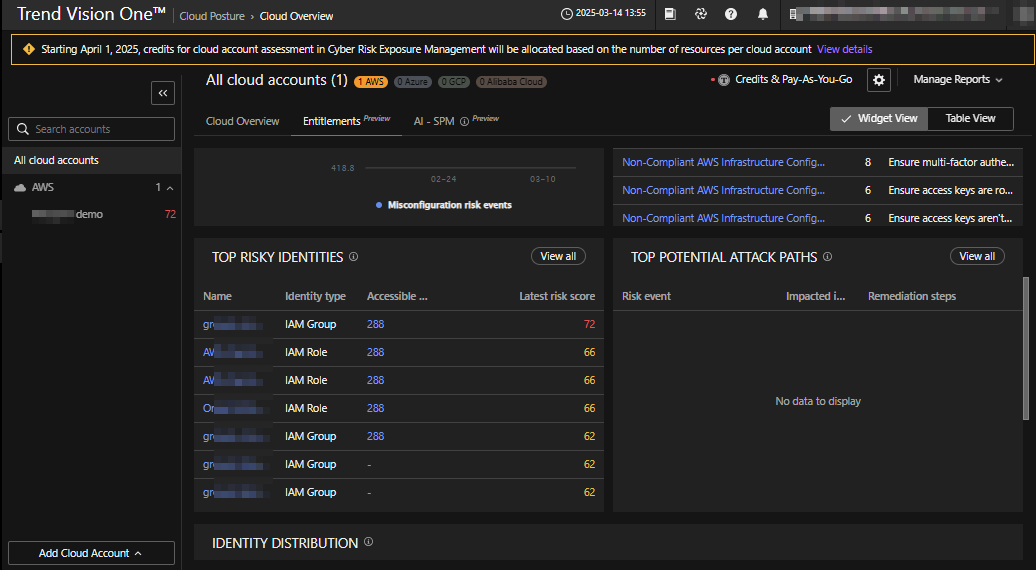

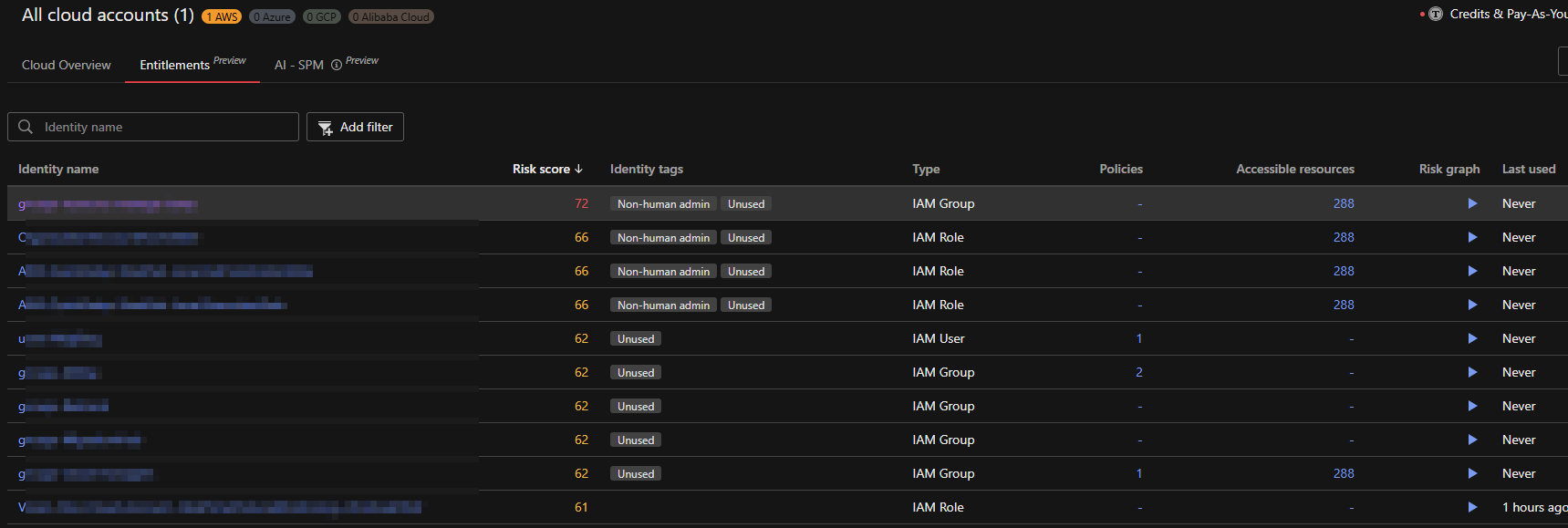

Entitlements 將列出所有與 Identity 相關的資訊

向下滾動畫面在 Top RISKY Identities 將列出風險排名,點擊 View all

將切換到 Table View 顯示更多資料

點擊右側的 Policies 或是 Accessible resources 可以檢視與之相關的策略與資源

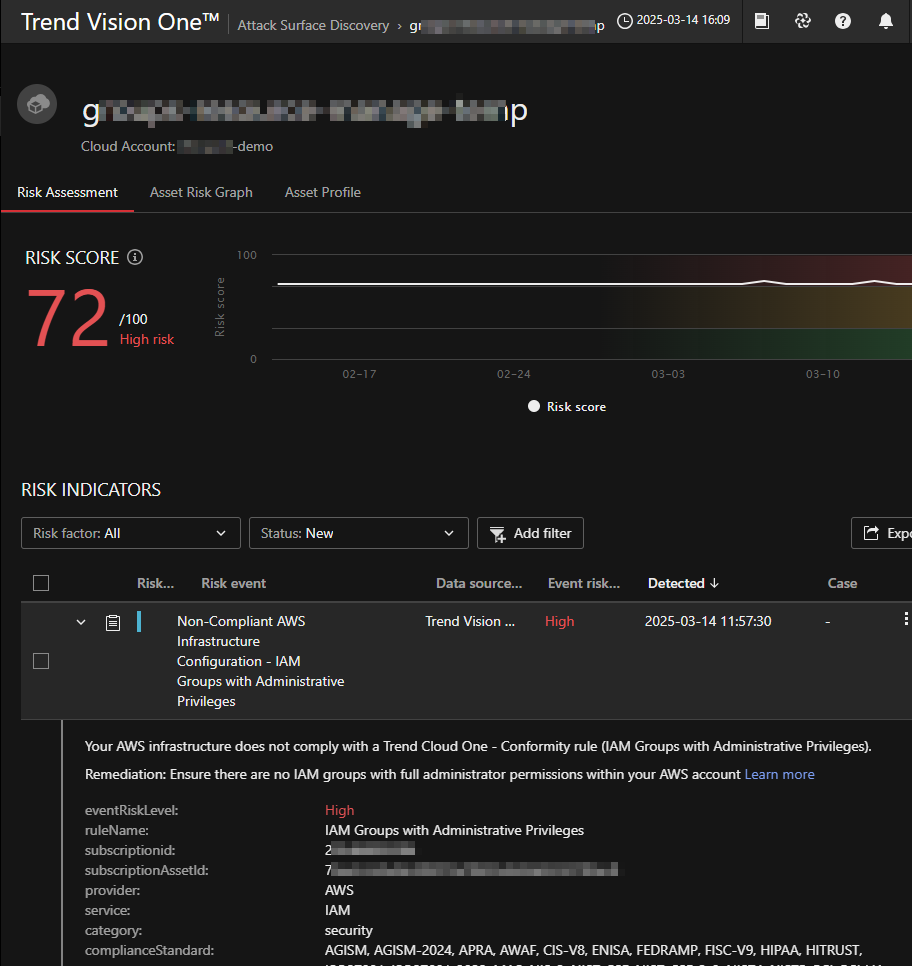

點擊左側的 Identity name 將引導到 Attack Surface Discovery 檢視

Identity 的詳細資訊

可以依照偵測到的權限問題進行調整

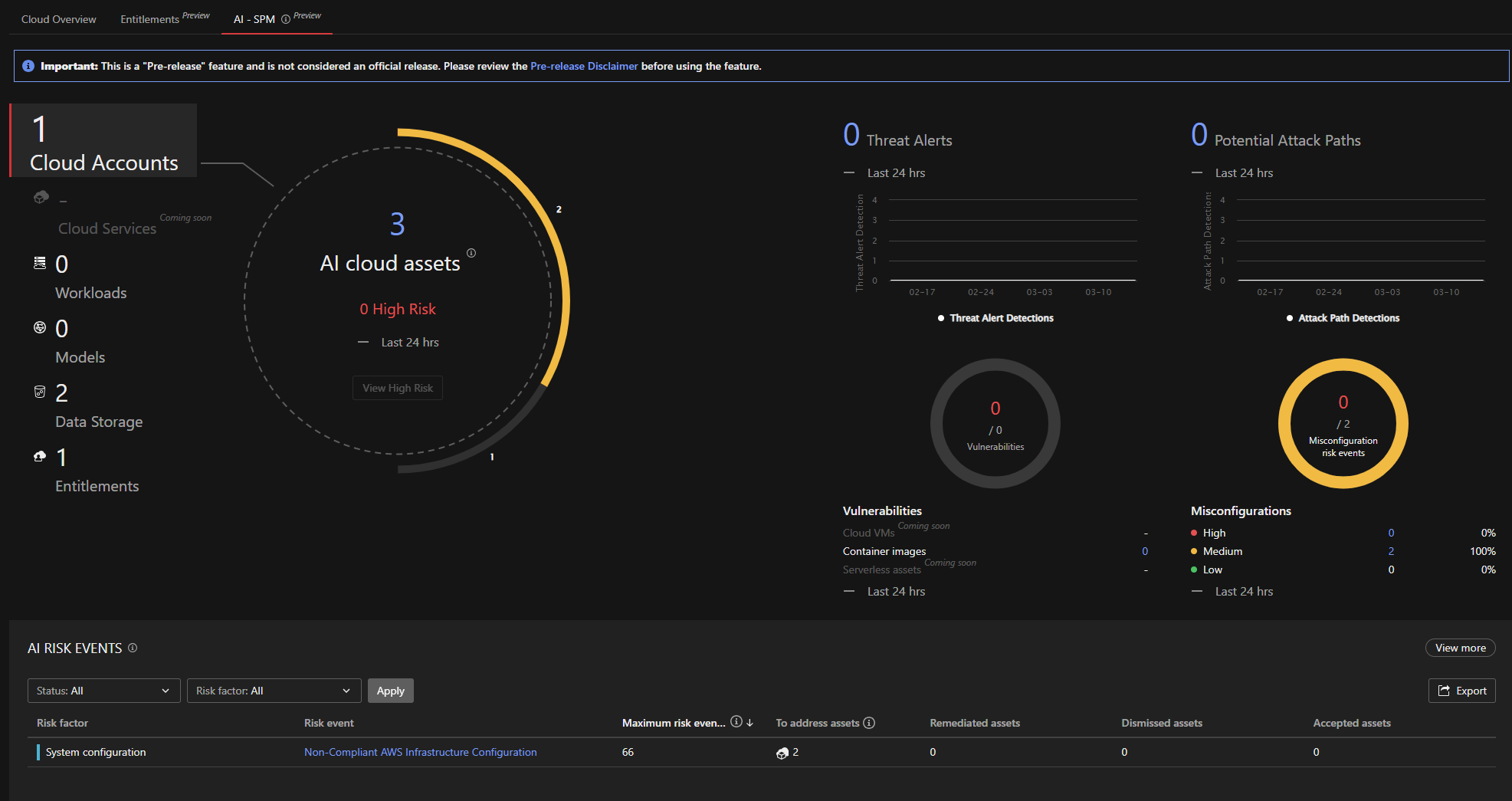

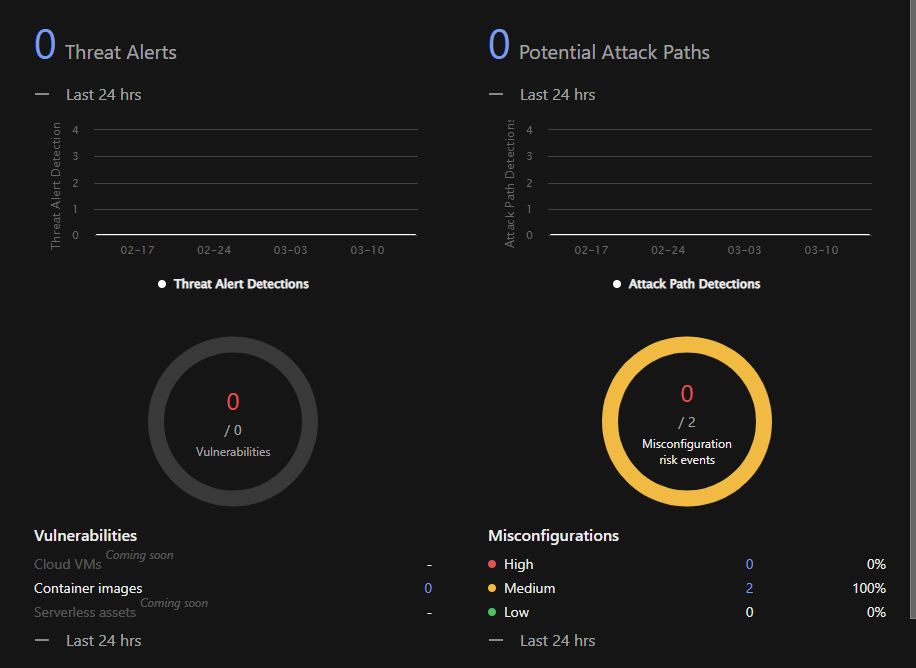

四、AI 服務資安態勢

在 Cloud Security > Cloud Posture > Cloud Overview 選擇

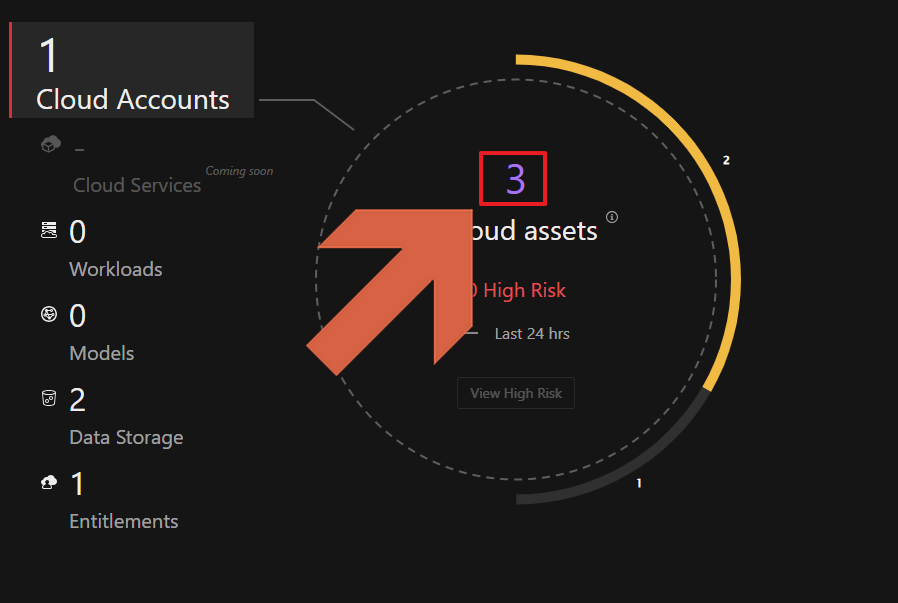

AI - SPM 將列出雲端帳號中所有有關 AI 應用的資訊

點擊 AI cloud assets 的數字將列出所有與 AI 相關的資產

將引導到 Attack Surface Discovery 顯示所有與 AI 相關的資產

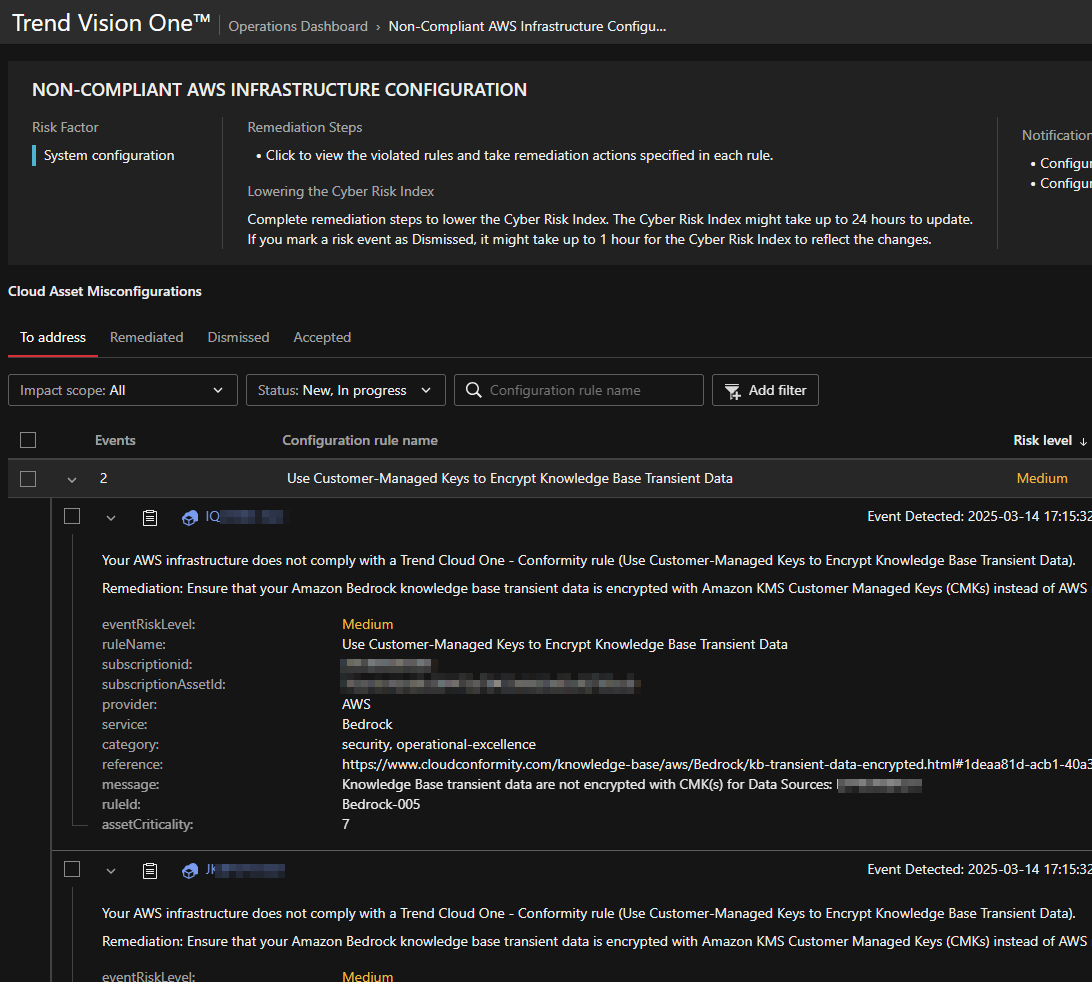

點擊 Asset name 檢視該 AI 相關的資產風險事件依照偵測到的問題進行調整

AI - SPM 右側顯示最近二十四小時的各項威脅指標

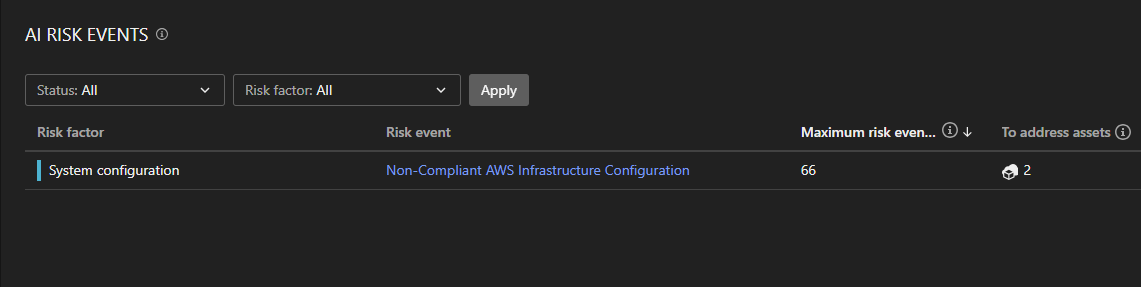

AI - SPM 下方顯示所有與 AI 相關的風險事件

點擊風險事件檢視與之相關的雲端資產以及事件說明依照偵測到的問題進行調整

情境六:情資系統自動同步

情境說明

特定的產業組織或政府單位會定期提供如可疑物件(Suspicious Object)類型的資安情報。

將這些情報部署在閘道設備及端點的感測器(Sensor)上,

可以即時阻擋可疑檔案或網路連線。

風險成因

- 仰賴人工手動更新威脅情資,可能因作業疏失導致防護措施延遲。

- 自行建立威脅情資平台需投入額外維運資源,增加管理複雜度

如何降低風險

透過 Trend Vision One 的情資訂閱服務 Threat Intelligence

自動將可疑物件部署到閘道設備(如 Firewall / IPS )或端點感測器(如 Trend Vision One Agent)。

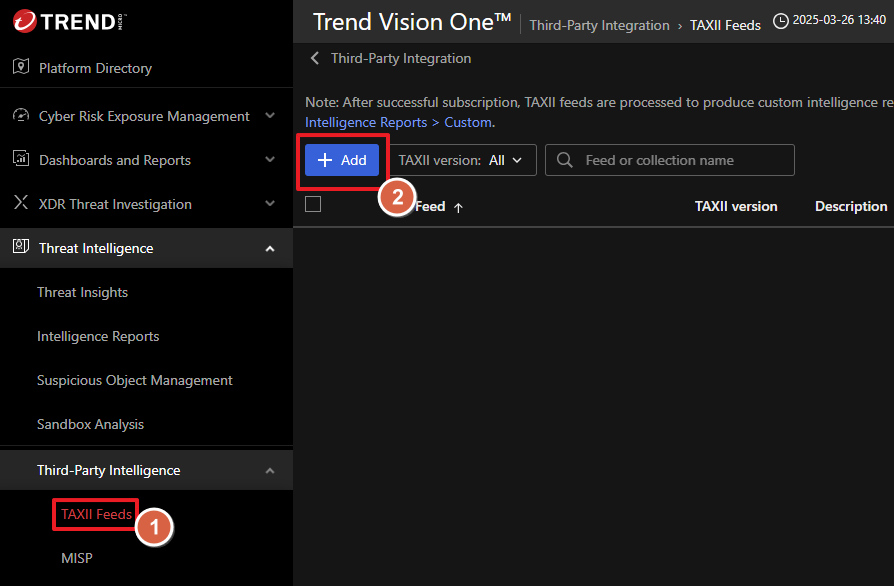

新增情資訂閱

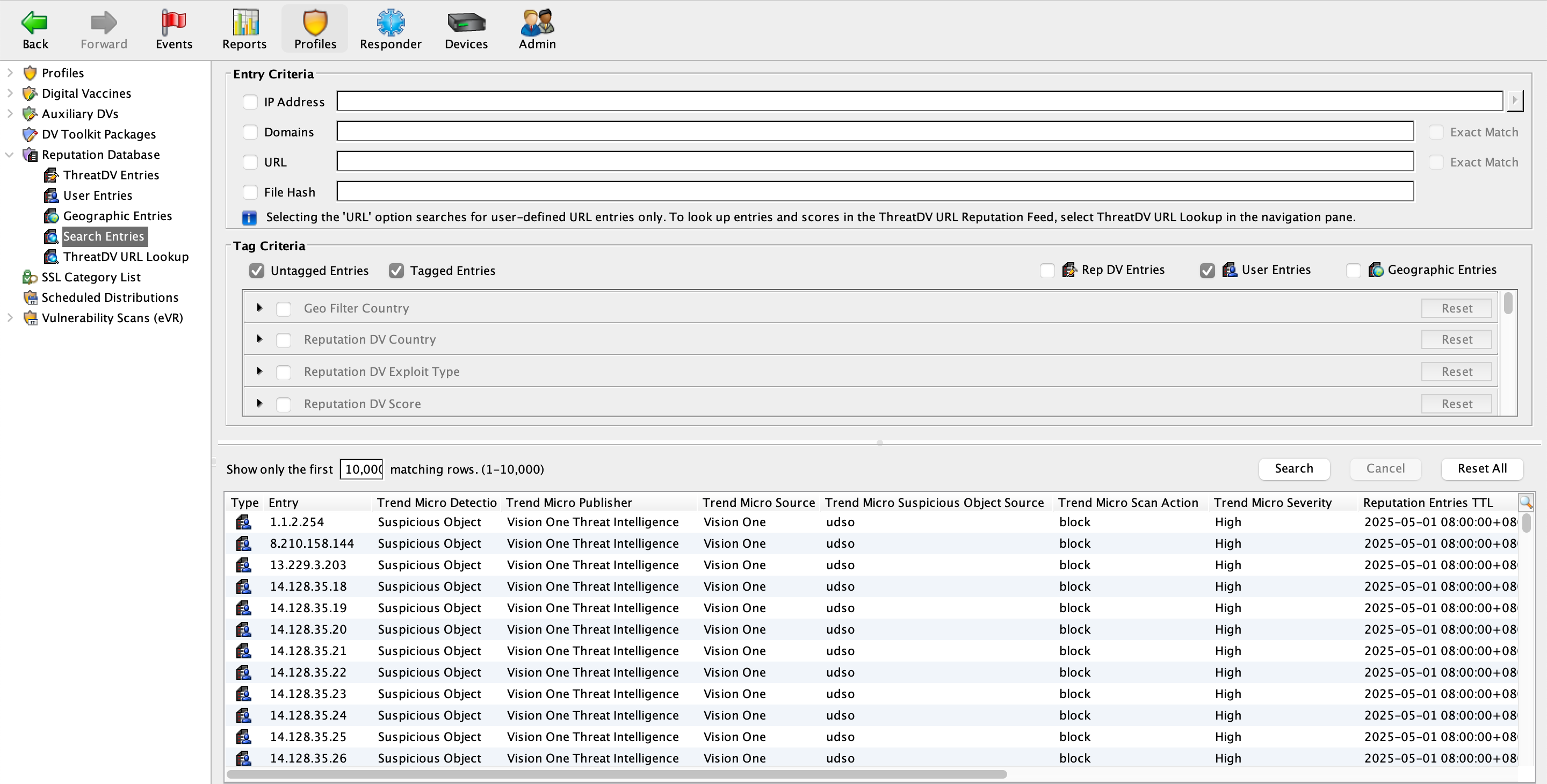

在 Threat Intelligence > Third-Party Intelligence > TAXII

Feeds 點擊 Add

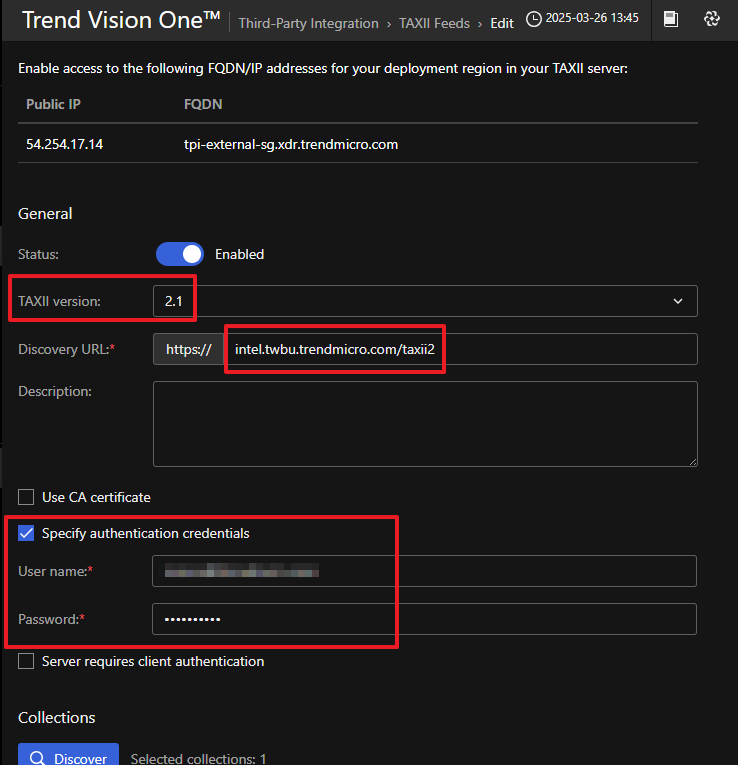

依照下列內容填寫:

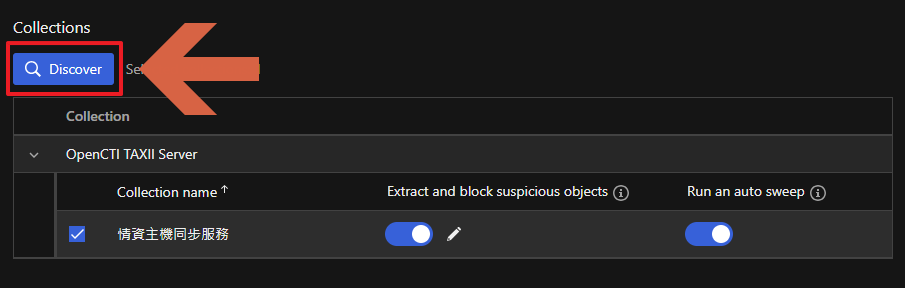

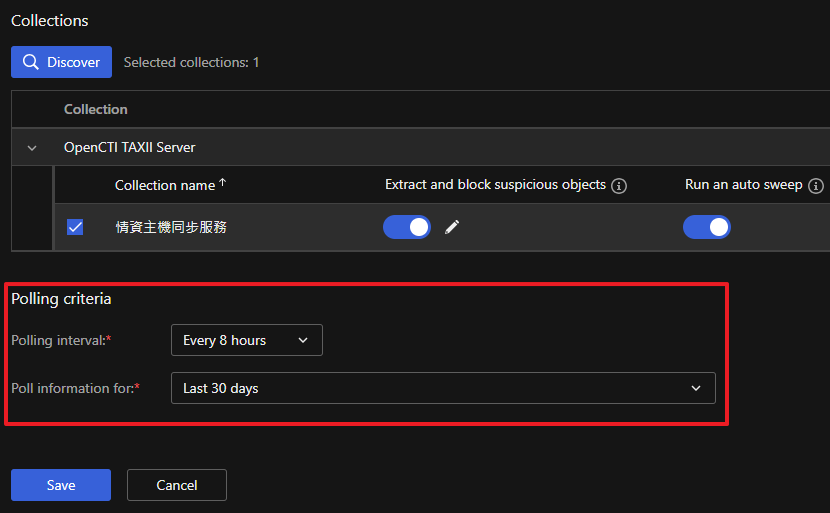

輸入完成後點擊 Discover 將找到 情資主機同步服務

啟用 Extract and block suspicious objects 將自動加入並阻擋可疑物件

啟用 Run an auto sweep 將自動觸發 Sweep 搜尋歷史資料中是否有符合指標的

將滑鼠移動到項目旁的圖示可以檢視更多細節與說明

依照需求設定同步情資的頻率與時間後點擊 Save

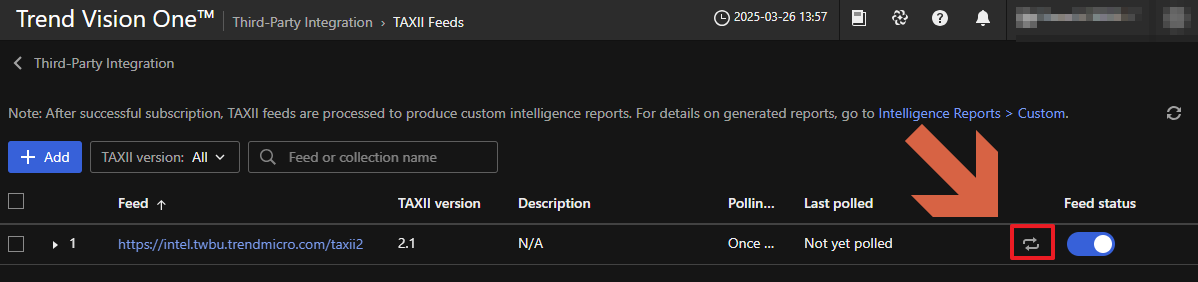

點擊同步的圖示立刻手動同步一次

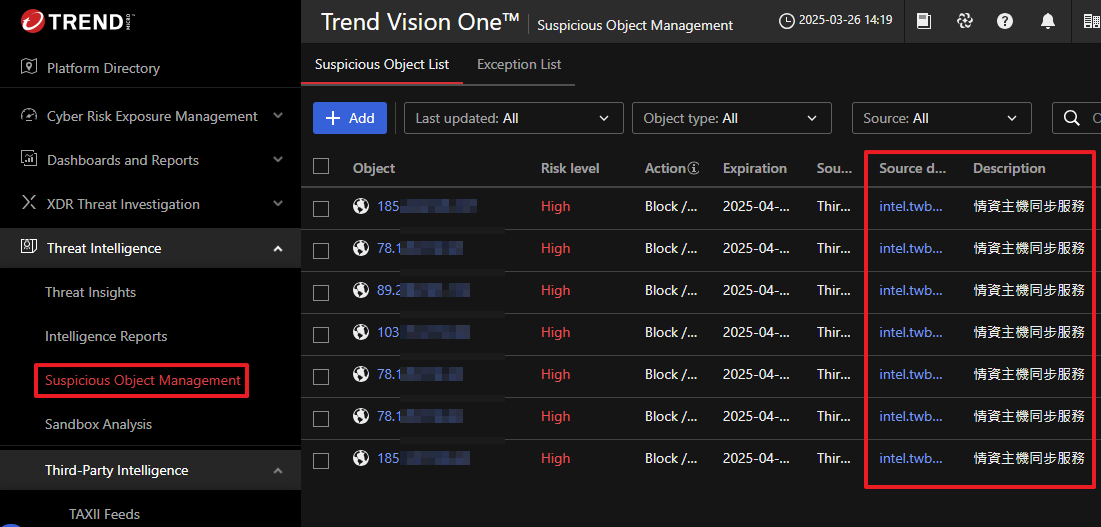

完成同步後如果有啟用 Extract and block suspicious objects

可以在 Threat Intelligence > Suspicious Object Management 檢視新增的可疑物件

情資自動同步

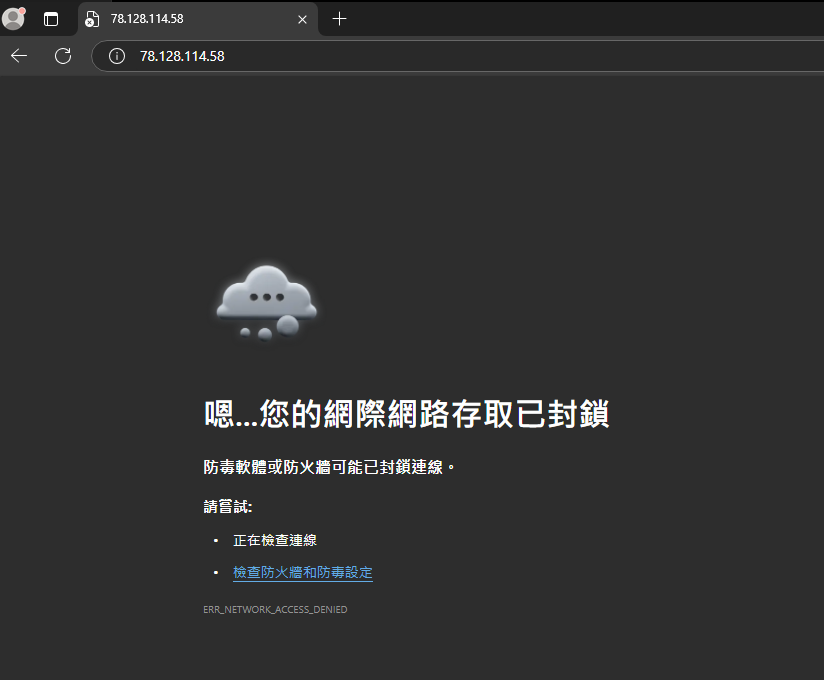

當情資加入 Suspicious Object Management 後將會自動與已經整合的產品同步

支援項目與限制詳細內容請參考:Suspicious object actions

- 啟用 Endpoint sensor detection and response 的端點

支援類型:

File SHA-1

File SHA-256

IP address

如果您有且僅有啟用 Endpoint sensor detection and response 則不會額外彈出通知,僅有瀏覽器本身的通知訊息。

包括檔案的阻擋亦不會彈出通知,僅有 Windows 本身的通知訊息。

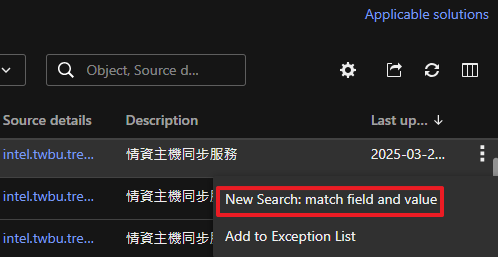

如需要快速查詢可於 Suspicious Object Management 右側點擊 New Search: match field and

value

可以看到 SUSPICIOUS_OBJECT_DETECTION 記錄以及行動

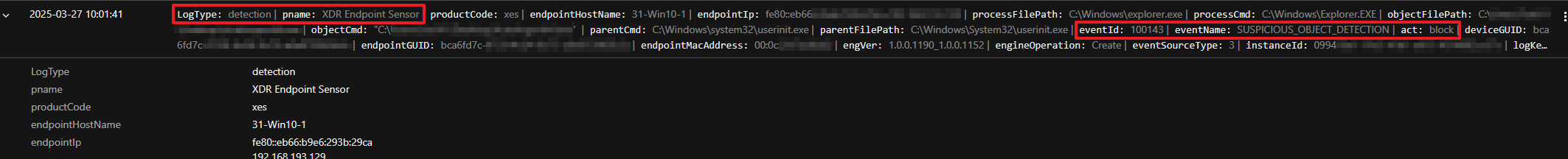

LogType: detection

pname: XDR Endpoint Sensor

eventId: 100143

eventName: SUSPICIOUS_OBJECT_DETECTION

act: block

- 已與 Trend Vision One 整合的 Apex One

支援類型:

IP address

URL

Domain

File SHA-1

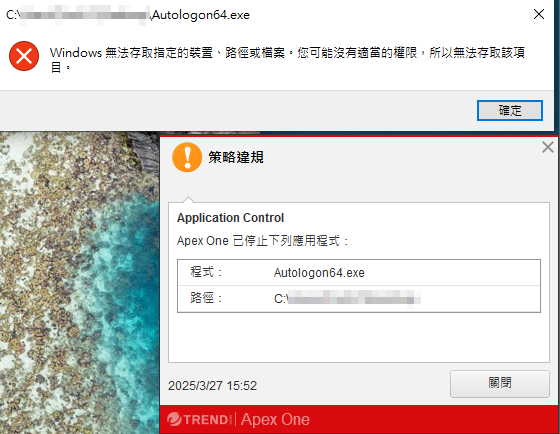

Note

關於 File SHA-1 支援需要啟用 Application Control 功能

阻擋時 Security Agent 有偵測訊息

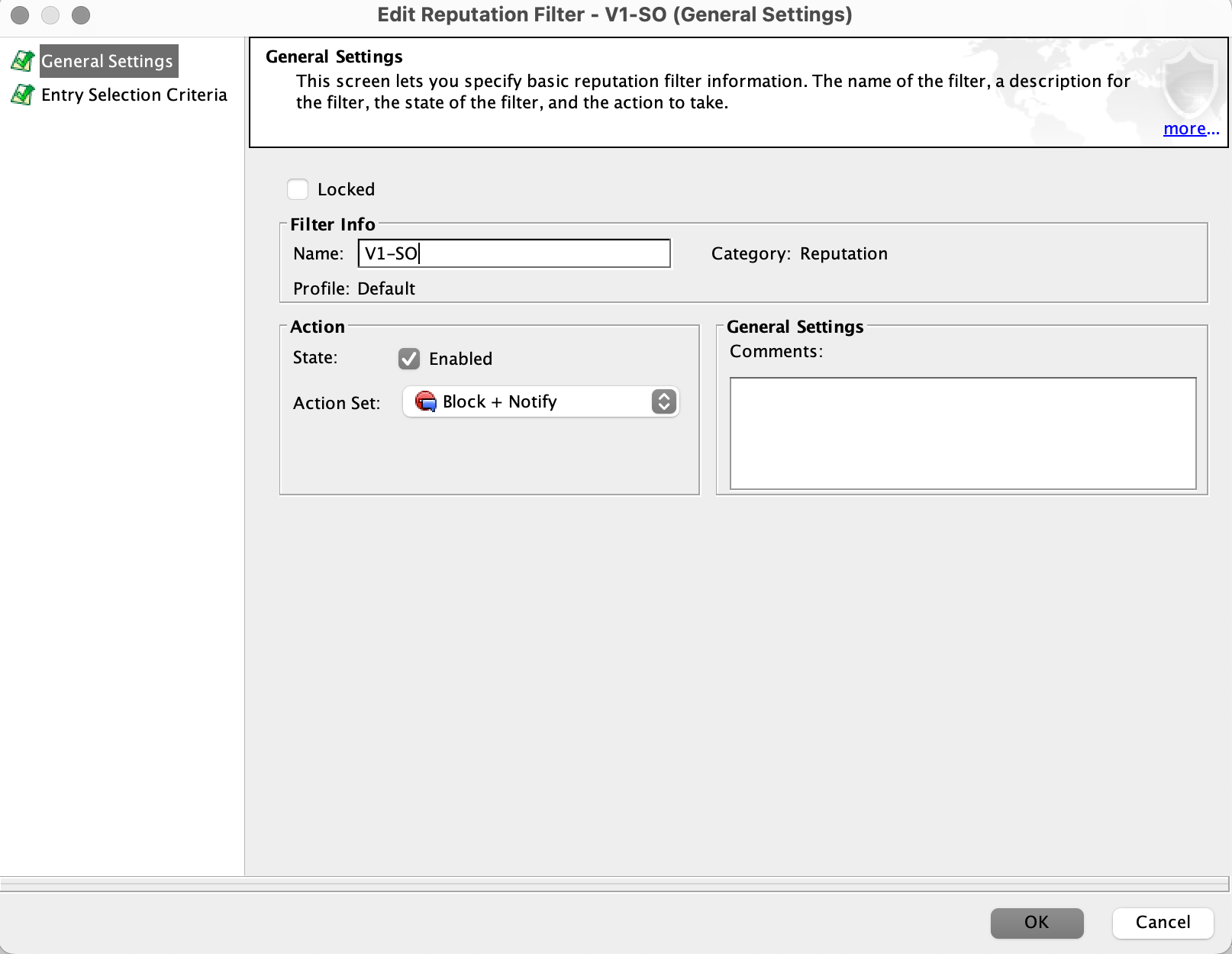

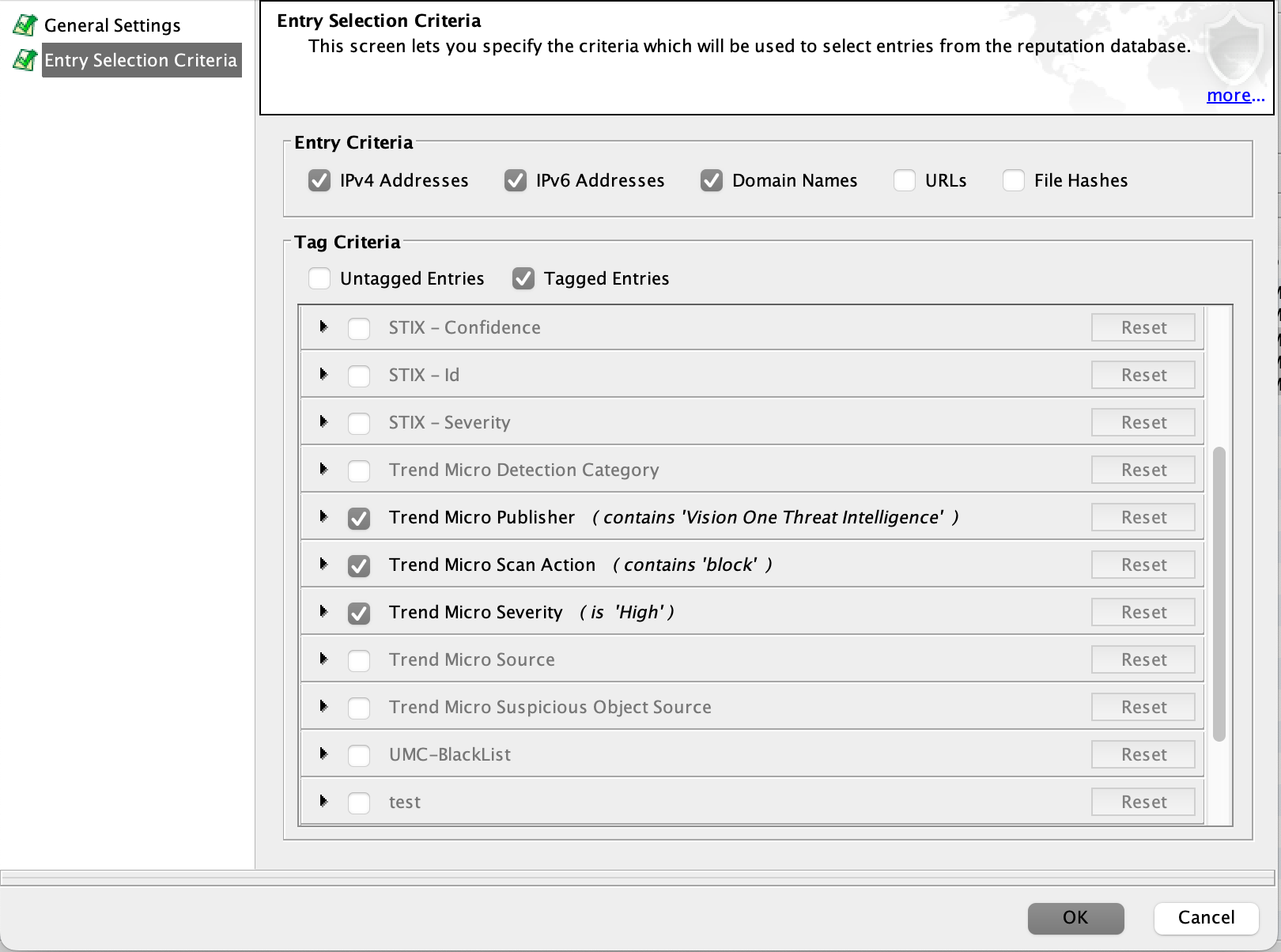

- 已與 Trend Vision One 整合的 TippingPoint Security Management System

支援類型:

IP address

URL

Domain

File SHA-1

File SHA-256

Warning

TippingPoint Security Management System 不會自動套用由 Trend Vision One

所提供的動作。

您必須在 TippingPoint Security Management System 中設定一個 profile,其中包含 reputation filter

並指定相應的動作。

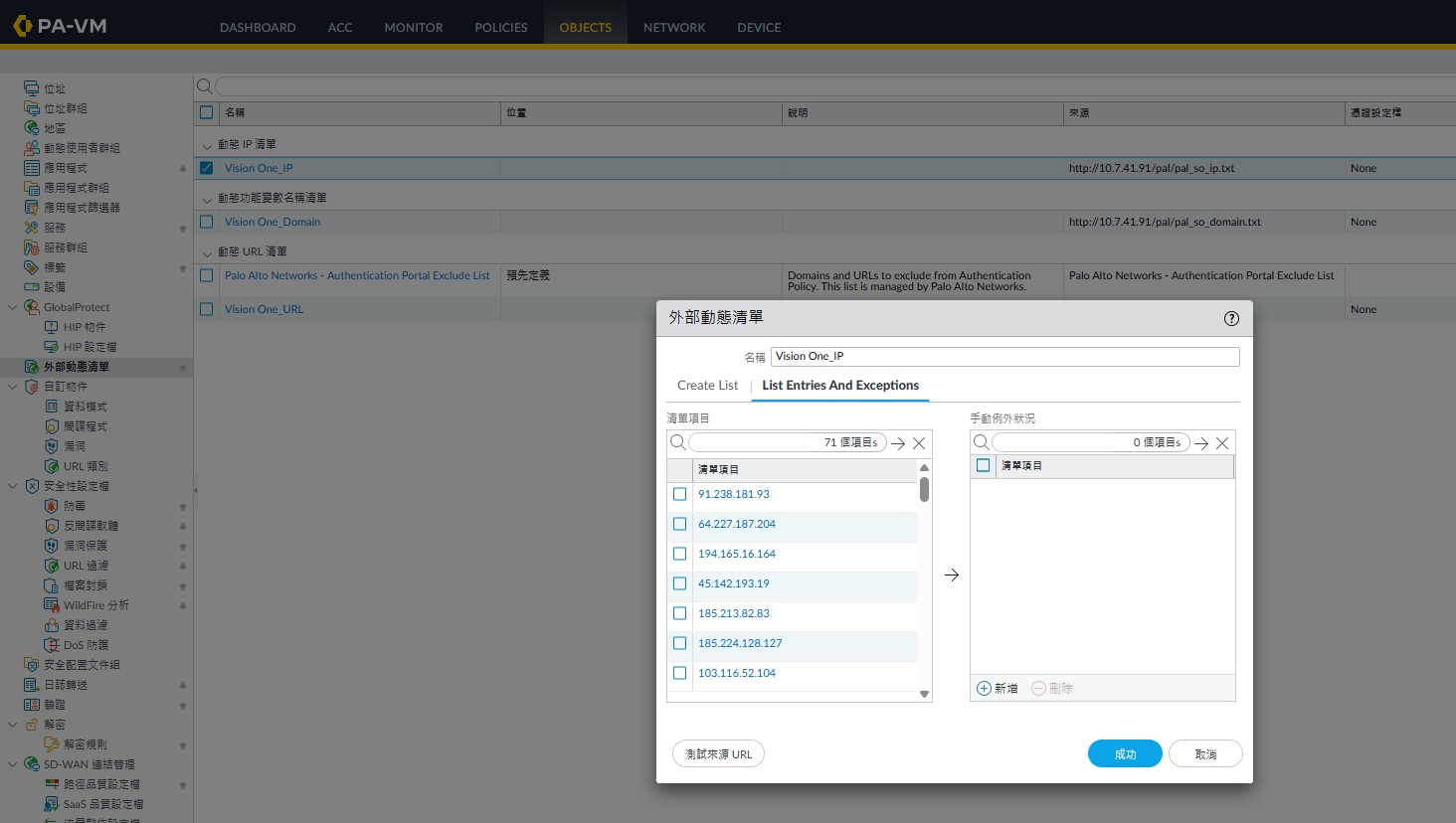

- 已與 Trend Vision One 整合的 Palo Alto Panorama

Note

必須至少設定一個已安裝 Suspicious Object Exchange Service 的 Service Gateway

才能啟用整合。